漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149987

漏洞标题:成都市教育资助信息管理平台弱口令,泄露大量学生信息(姓名、身份证、班级等等)

相关厂商:cncert国家互联网应急中心

漏洞作者: un10ad

提交时间:2015-10-28 14:25

修复时间:2015-12-14 14:42

公开时间:2015-12-14 14:42

漏洞类型:后台弱口令

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-28: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

RT

详细说明:

用友的梗+可猜用户名+弱口令/可爆破,泄露成都市各县市数万学生姓名、身份证、班级等等敏感信息。

**.**.**.**/seeyon/index.jsp

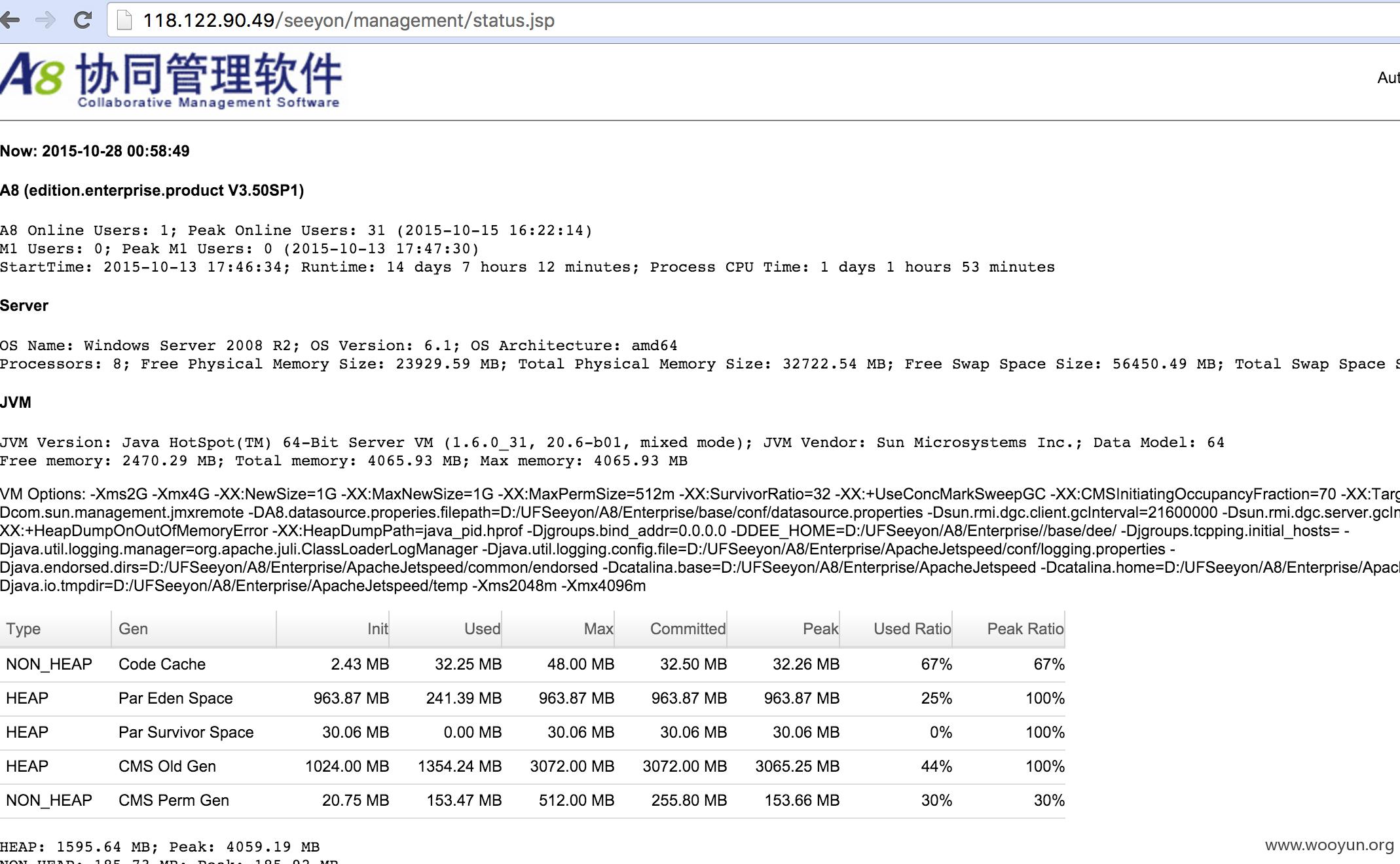

用友 A8-V3.20SP1的 CMS,有个神口令,参见

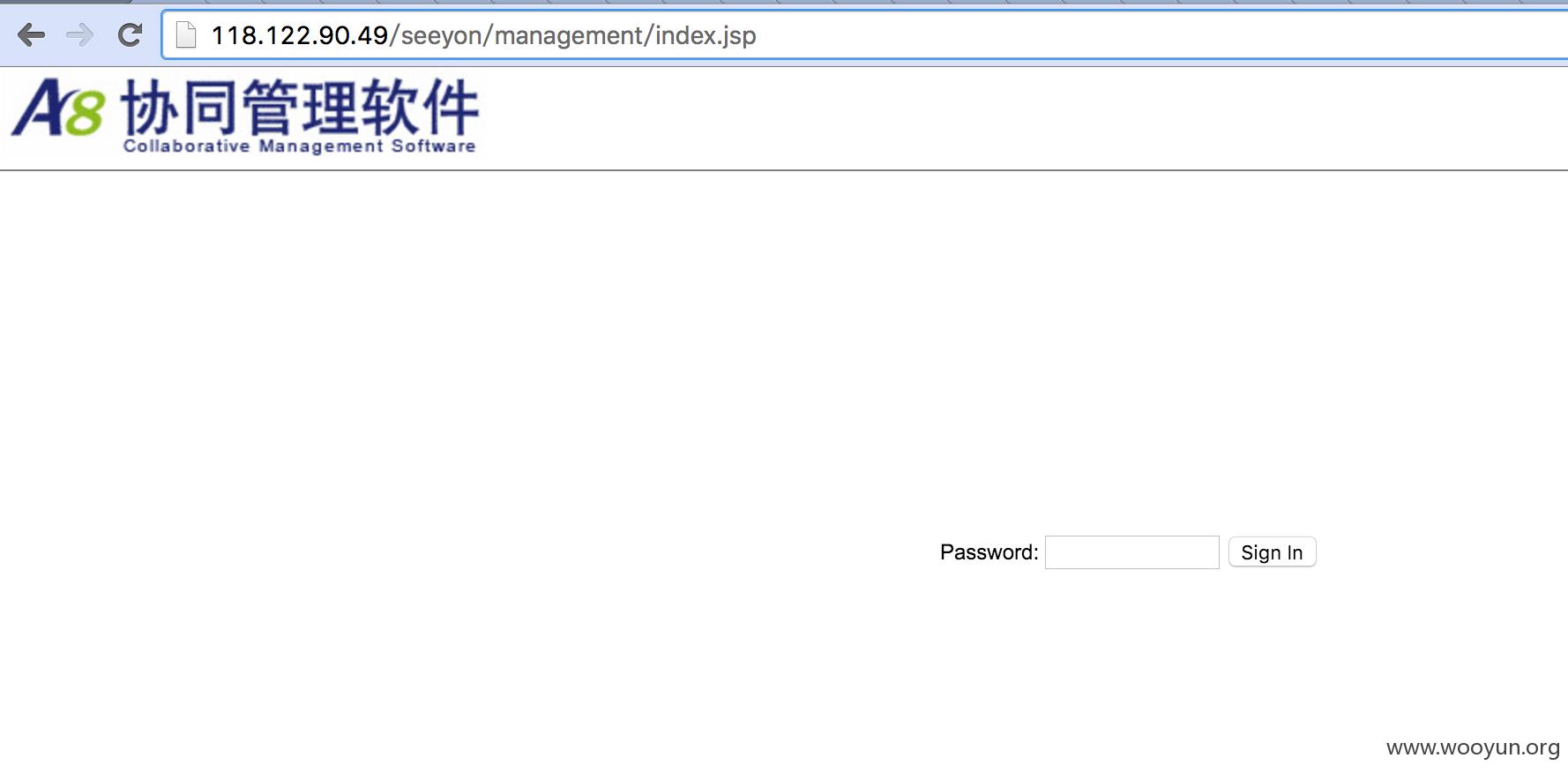

直接访问地址:**.**.**.**/seeyon/management/index.jsp

密码 WLCCYBD@SEEYON :

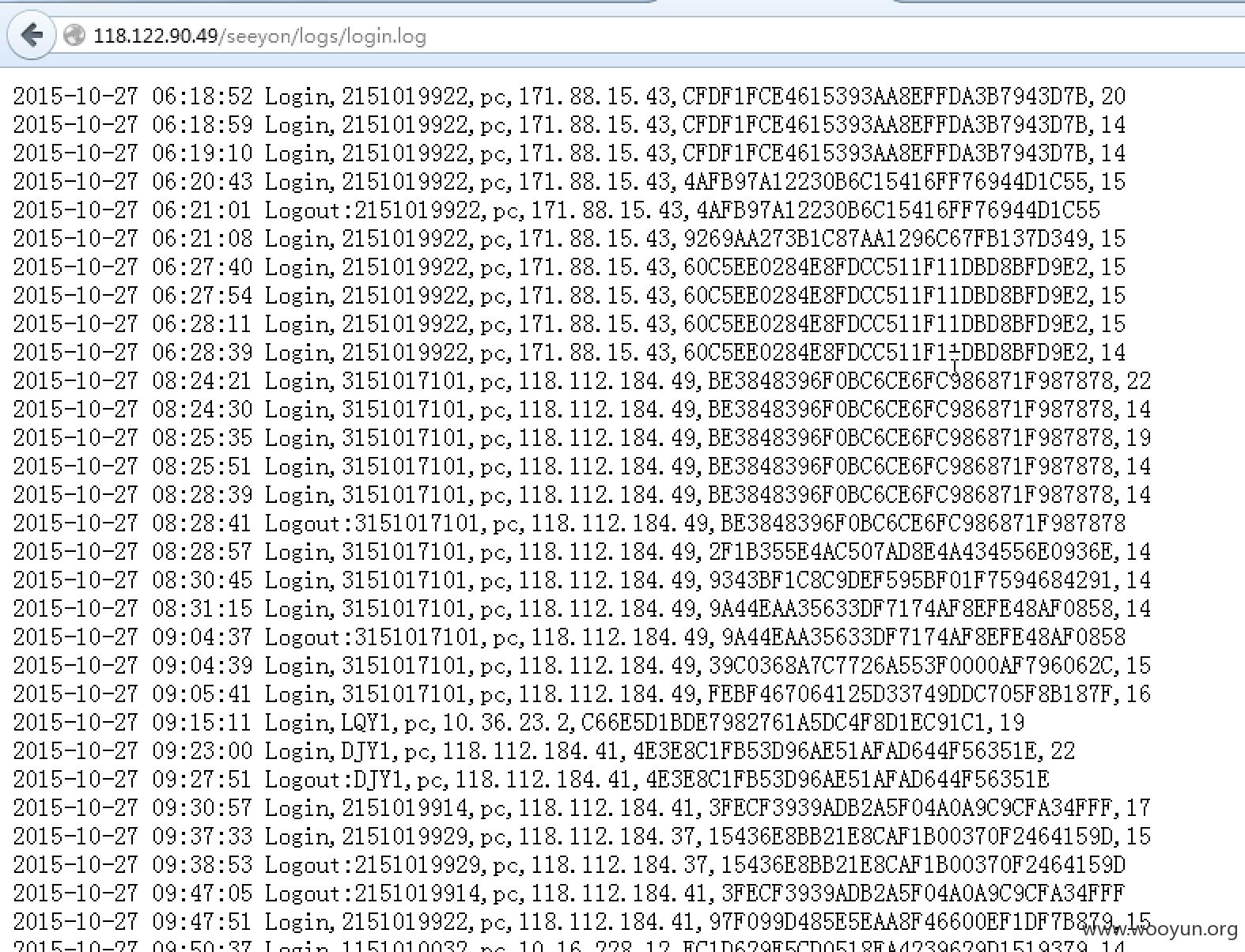

访问 log 文件,可获得用户名和 hash 密码:

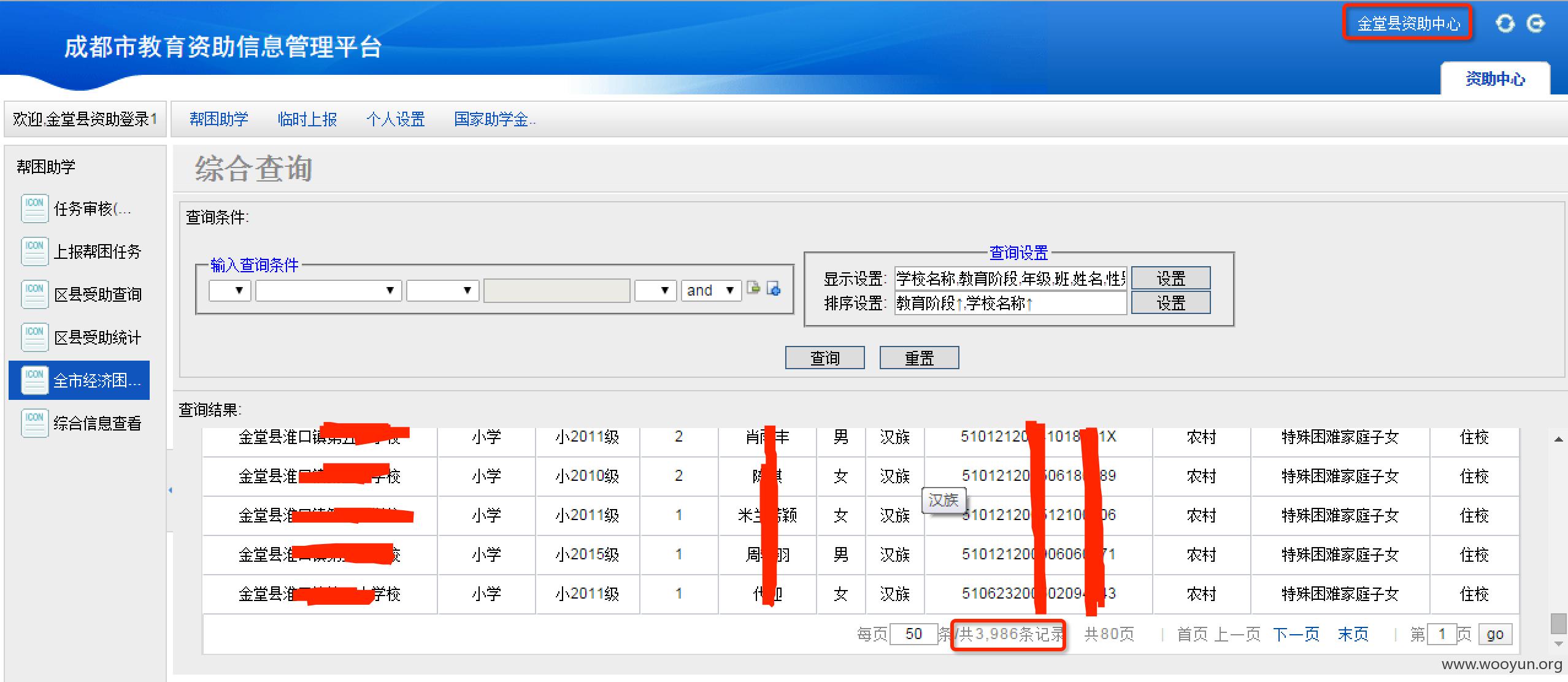

使用用户名 LQY1 尝试登录,密码123456 竟然就进去了..... 是龙泉驿区的管理员..

再次尝试一个 DJY1 ,密码同样123456:

例如3151017101这样的学校管理员的密码也为123456;直接看区县管理员,命名规则就是 县市的首字母1,尝试其他的比如 JTX1、QBJ1

剩下的部分区管理员密码不是默认的123456,但也可以爆破,就不演示了。

每个区县管理员下都有数千学生信息,成都十几个区县,加起来就有数万中小学生信息..

漏洞证明:

修复方案:

1、修改用友CMS 的“后门”口令。

2、使用随机默认密码,首次登录修改密码且限制密码长度和复杂度。

版权声明:转载请注明来源 un10ad@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-10-30 14:40

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发对应分中心,由其后续协调网站管理单位处置。

最新状态:

暂无