漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061143

漏洞标题:金山某软件远程任意代码执行(有条件)

相关厂商:金山软件集团

漏洞作者: xiaohao

提交时间:2014-05-17 22:01

修复时间:2014-08-15 22:02

公开时间:2014-08-15 22:02

漏洞类型:远程代码执行

危害等级:中

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-17: 细节已通知厂商并且等待厂商处理中

2014-05-19: 厂商已经确认,细节仅向厂商公开

2014-05-22: 细节向第三方安全合作伙伴开放

2014-07-13: 细节向核心白帽子及相关领域专家公开

2014-07-23: 细节向普通白帽子公开

2014-08-02: 细节向实习白帽子公开

2014-08-15: 细节向公众公开

简要描述:

感觉危害非常大,描述不敢多写,写了大家马上就都懂了,这个用来apt相当好哇。

详细说明:

WPS抢鲜版是国内非常流行的一款办公软件;

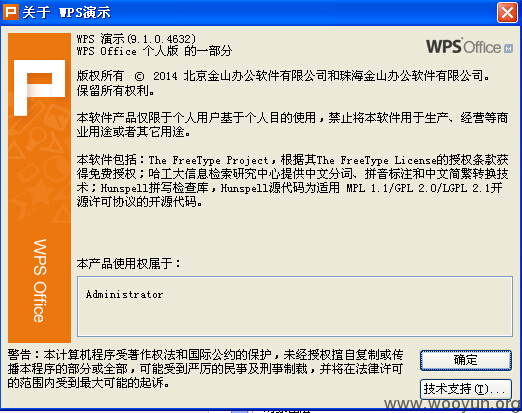

出现问题的是最新版本的WPS; 其中的WPS演示,当wpp.exe 在试图打开一个错误的ppt 文件时,它会尝试加载一个系统不存在的dll(uofswr.dll).导致可执行任意代码。wps在国内是非常的办公软件。如果此漏洞大规模利用,危害极大!

出错软件版本:

既最新版,其它老版本暂未测试;

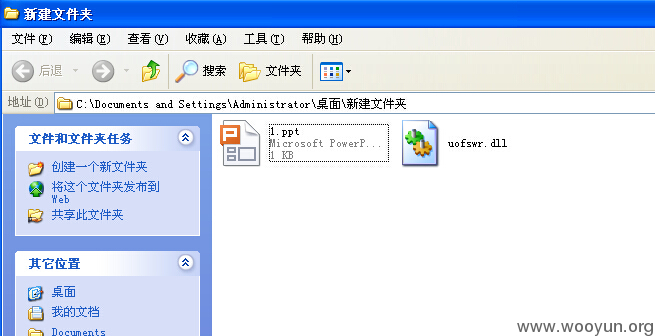

触发方法,在桌面上新建一个1.txt,其中内容可为空也可为任意值;

修改1.txt 为 1.ppt 或 1.pptx;

然后把1.ppt 和 uofswr.dll (利用dll,这个都会写吧!)放在同一个目录下。只要wpp.exe打开,就成功触发漏洞!

经测试,这个利用方法通用win XP ,win 7 ,win 8 ;

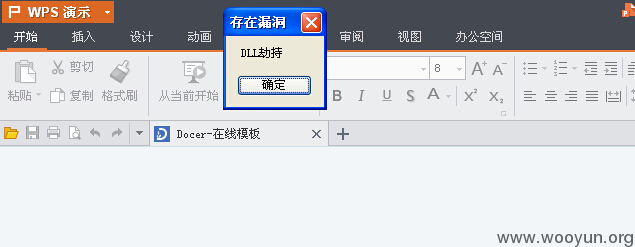

结合下社工欺骗,则可在互联网广泛传播病毒,也可定向攻击。这个漏洞危害是不是非常严重!!

漏洞证明:

修复方案:

要么不加载,要么就弄一个存在的吧(全路径)

版权声明:转载请注明来源 xiaohao@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-05-19 10:58

厂商回复:

非常感谢你提交的漏洞,下周会发布升级包解决该问题

最新状态:

暂无