漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060272

漏洞标题:腾讯电脑管家敏感文件防护绕过

相关厂商:腾讯

漏洞作者: 毕月乌

提交时间:2014-05-12 11:05

修复时间:2014-08-10 11:06

公开时间:2014-08-10 11:06

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-12: 细节已通知厂商并且等待厂商处理中

2014-05-12: 厂商已经确认,细节仅向厂商公开

2014-05-15: 细节向第三方安全合作伙伴开放

2014-07-06: 细节向核心白帽子及相关领域专家公开

2014-07-16: 细节向普通白帽子公开

2014-07-26: 细节向实习白帽子公开

2014-08-10: 细节向公众公开

简要描述:

利用一些小技巧和文件系统特性可以绕过腾讯电脑管家敏感文件防护。

详细说明:

利用一些小技巧和文件系统特性可以绕过腾讯电脑管家敏感文件防护。

其实利用点在NTSF硬链接上,对同一个文件赋予了多个文件名和路径,而磁盘上实际只有一个文件,修改其中一个,所有文件同步变化。

以host文件为例:

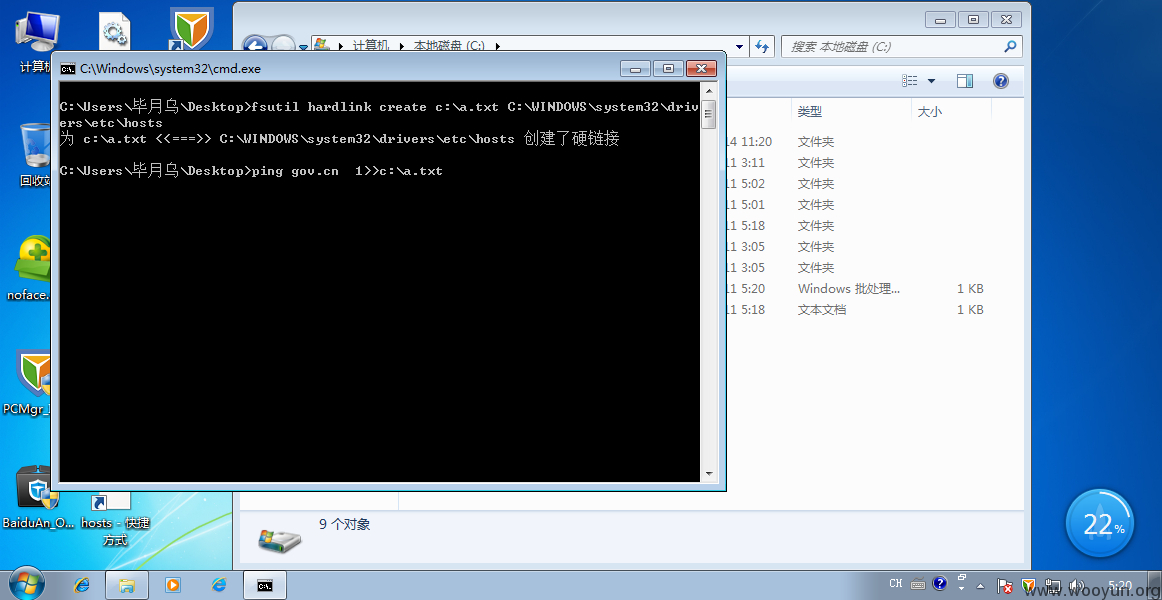

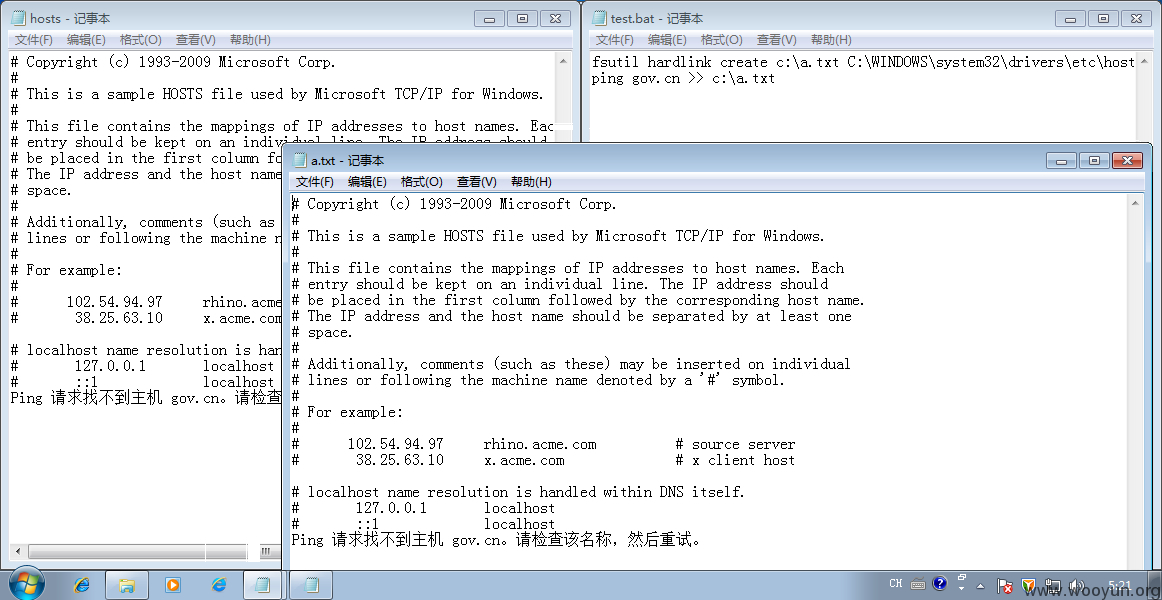

使用命令fsutil hardlink create c:\a.txt C:\WINDOWS\system32\drivers\etc\hosts为host创建硬链接,然后ping gov.cn >> a.txt像其中追加信息。

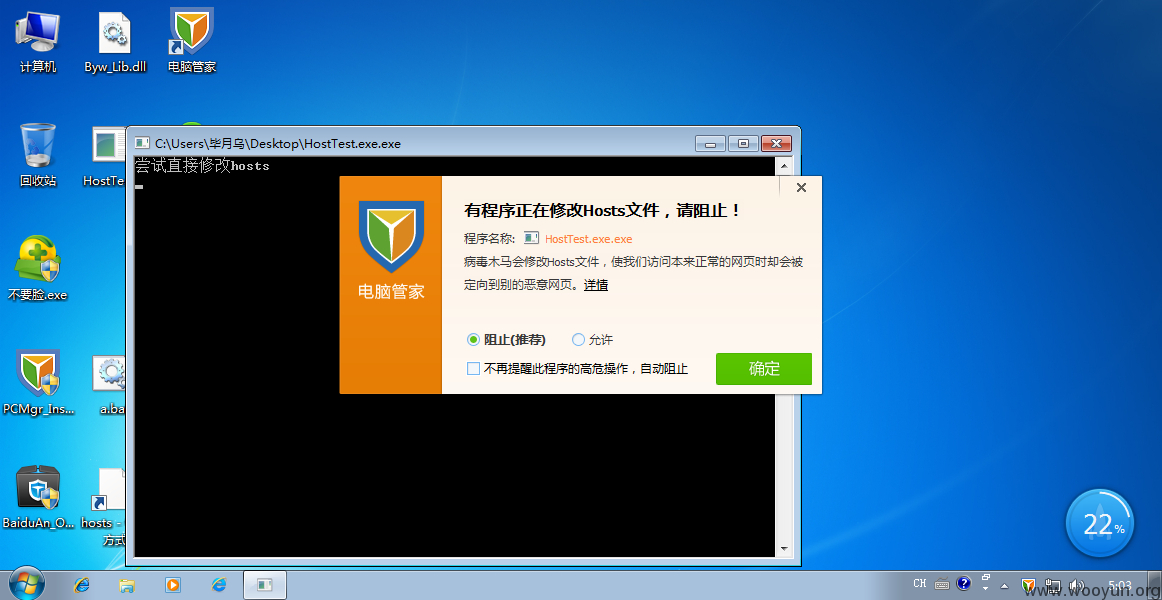

exe直接执行此命令会被拦截,提示程序试图覆盖hosts,阻止后硬链接创建失败,但是可以使用exe释放批处理文件并执行来达到目的。此时硬链接可以创建成功,但是修改会被拦截,点击拦截。按理说拦截后并没有对hosts文件造成影响,但是当实际打开时大吃一惊,拦截并未生效,hosts依旧被修改。

证明中上图。

漏洞证明:

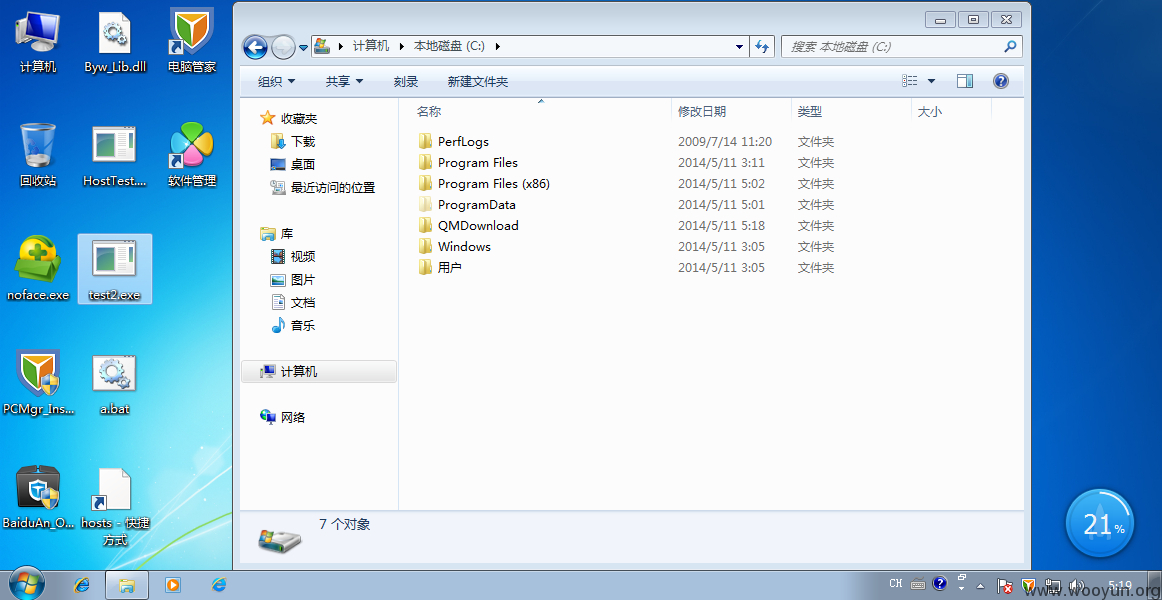

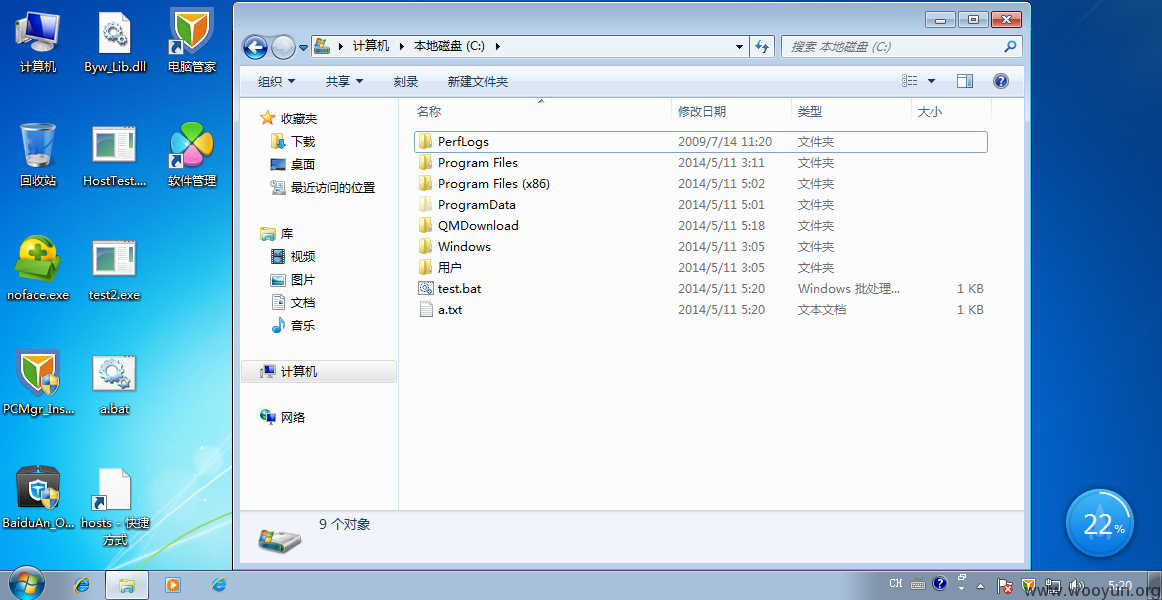

C盘根目录截图,记录一下:

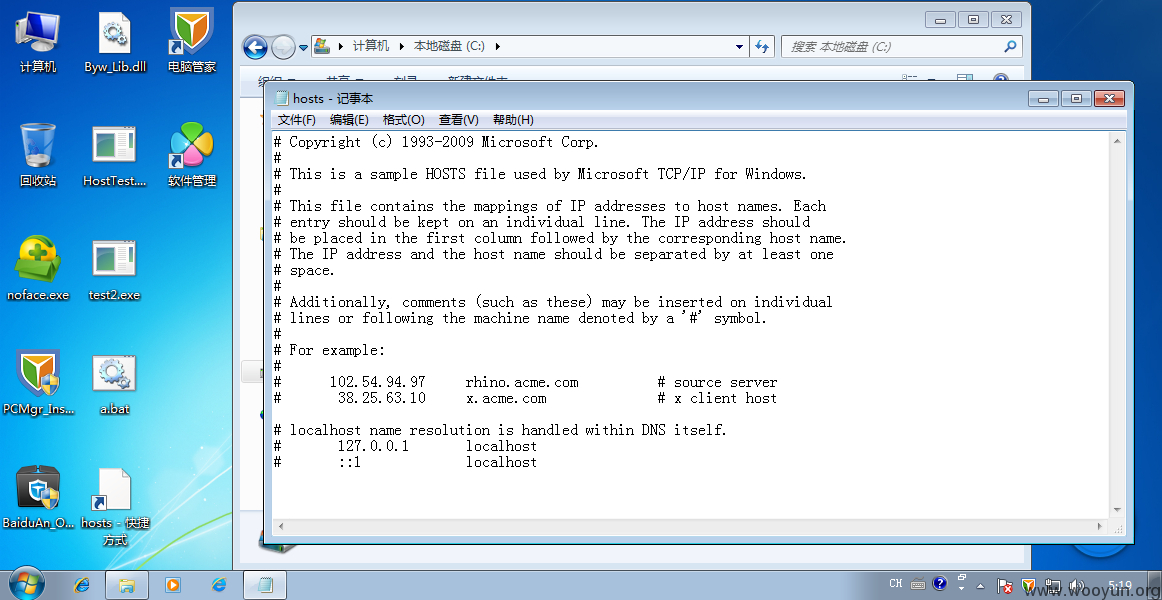

原hosts文件:

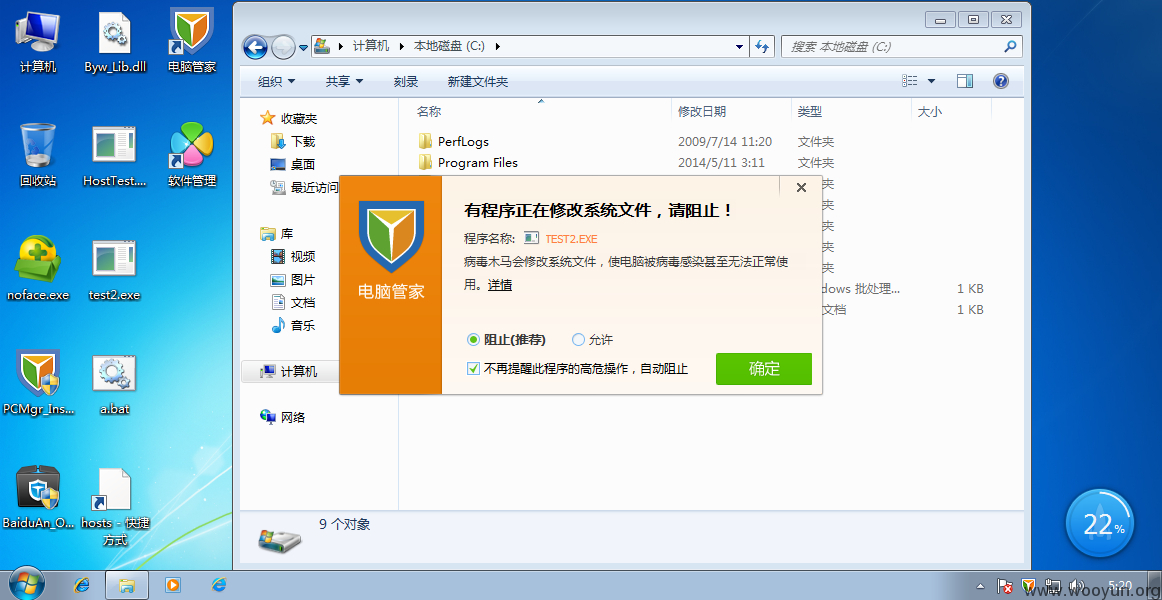

程序尝试直接修改被拦截:

直接exe创建硬链接被拦截了,忘记截图了,下面是释放批处理文件并执行之:

释放的批处理及其创建的硬链接:

修改硬链接过程中提示拦截:

实际拦截无效,文件被修改:

修复方案:

说实话,我也不知道怎么监控硬链接的修改,但是可以加强对创建的监控。

版权声明:转载请注明来源 毕月乌@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-05-12 15:00

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

2014-08-11:感谢,该问题已经修复,如有疑问,欢迎大家反馈,我们会有专人跟进处理