漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-058207

漏洞标题:马佳佳存在安全隐患可导致脱裤包括记录等

相关厂商:majiajia.cc

漏洞作者: 路人甲

提交时间:2014-04-26 15:49

修复时间:2014-06-10 15:50

公开时间:2014-06-10 15:50

漏洞类型:应用配置错误

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-06-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

就是卖成人用品那个,各种信息,然后你懂得

详细说明:

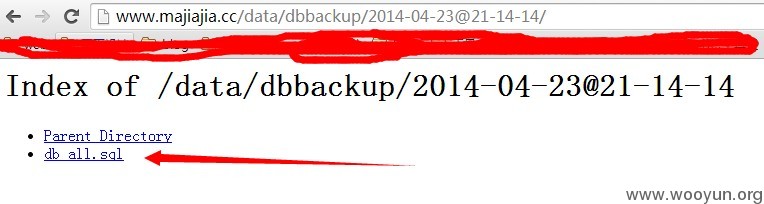

首先存在 显示目录列表的问题 可以遍历网站结构

网站系统用的是phpshe 这个在乌云搜了下 可以看到漏洞一大把

而且厂商貌似不是太负责啊

然后根据上面的说名 把 数据库给备份下来了

然后 加上上面的 ‘显示目录列表’问题 就能看到真实的数据备份文件地址

漏洞证明:

修复方案:

修改网站配置

另外升级下网站程序吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝