漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-057179

漏洞标题:绕过次数限制利用17ce发动CC攻击

相关厂商:17ce.com

漏洞作者: 苦咖啡

提交时间:2014-05-26 15:23

修复时间:2014-05-31 15:23

公开时间:2014-05-31 15:23

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-26: 细节已通知厂商并且等待厂商处理中

2014-05-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

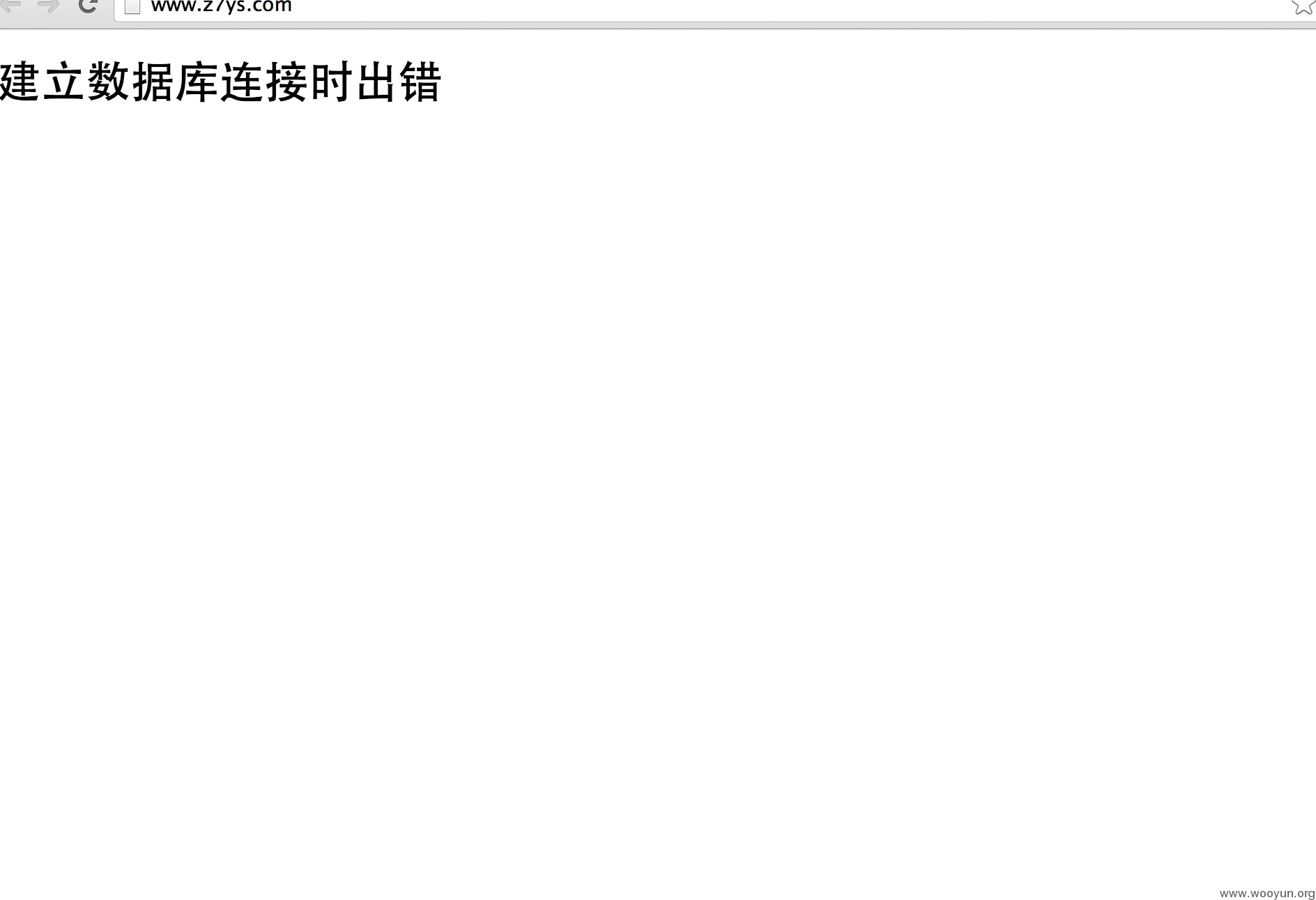

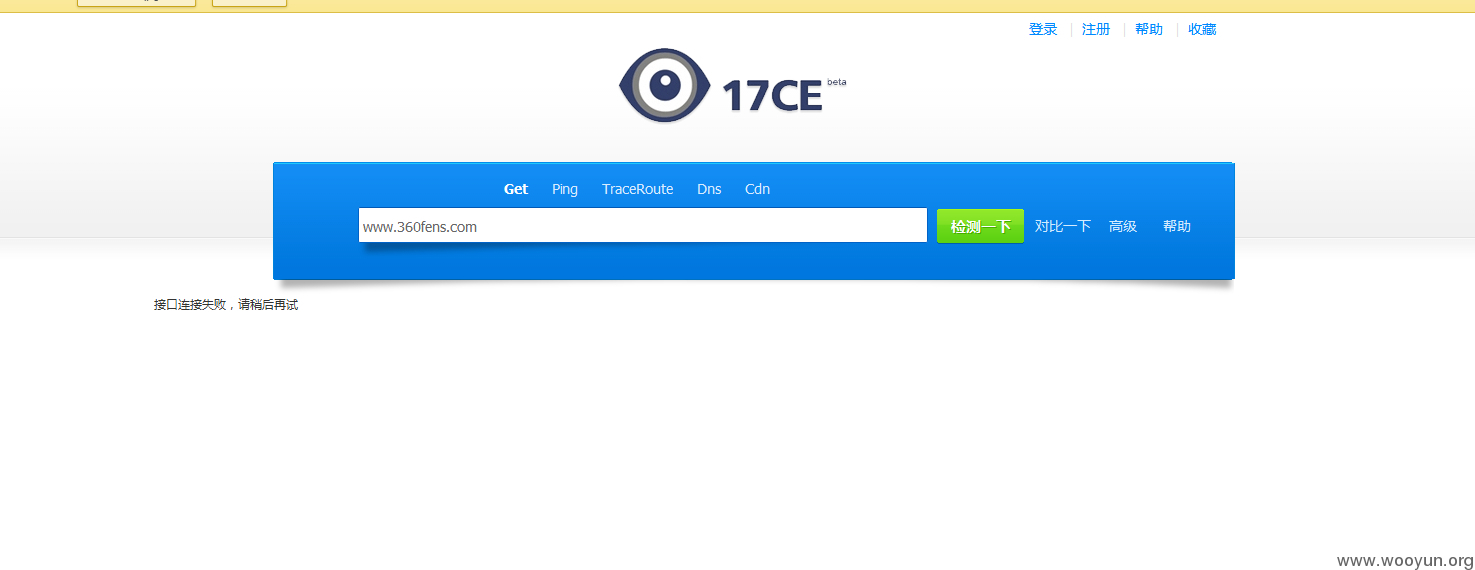

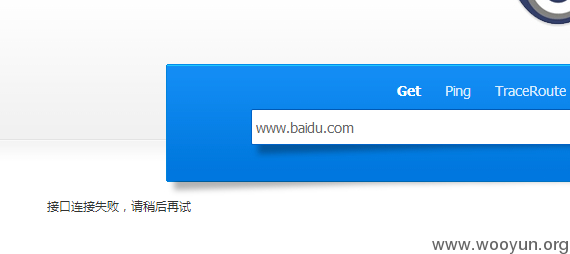

利用17ce.com导致目标网站拒绝服务,而且可以让17ce.om无法正常运转,并且让其官网无法访问

详细说明:

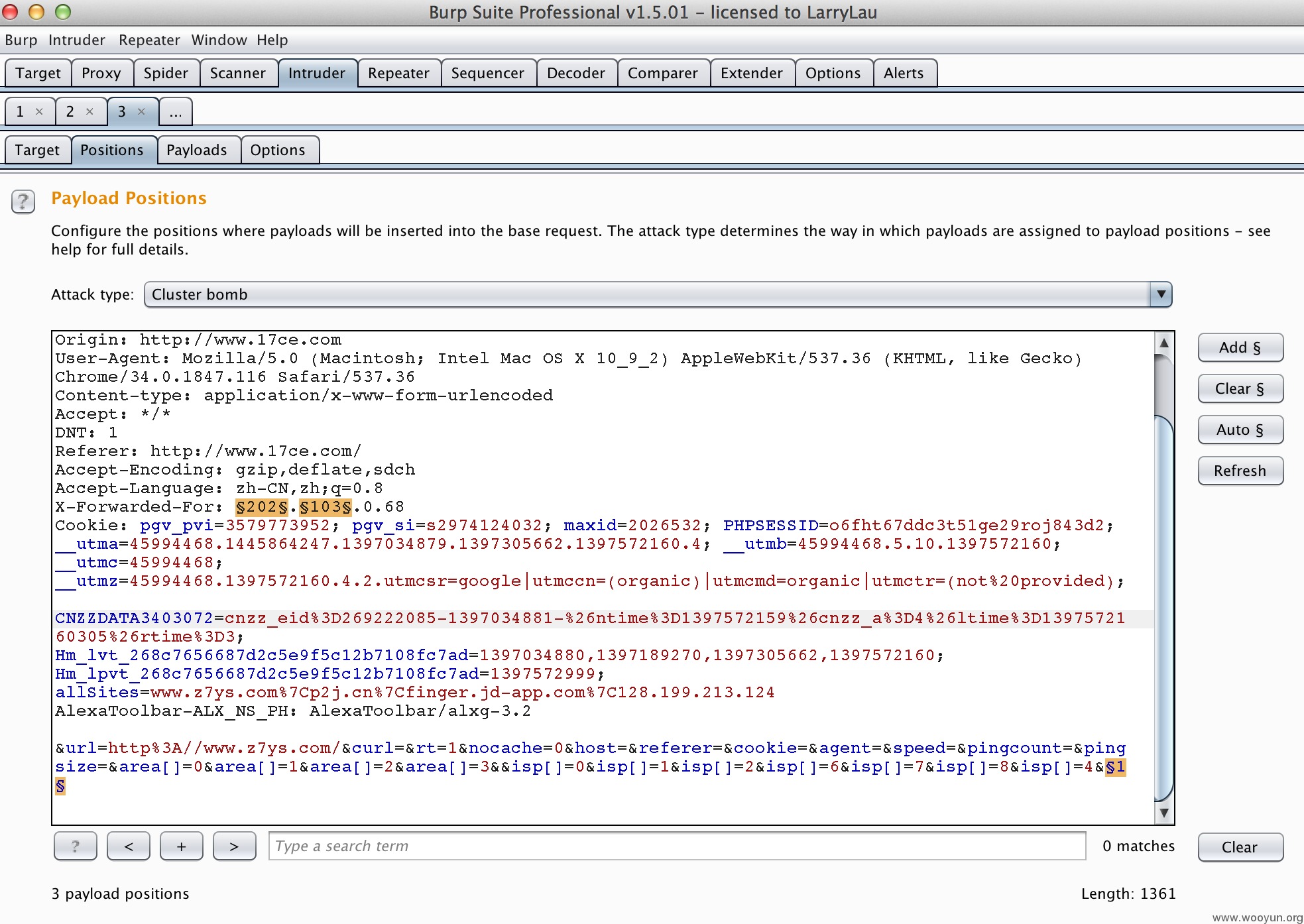

虽然17ce有诸多限制,但是在大量的post和代理循环post下,还是让中型论坛挂掉,而且可以利用17ce的高级检测功能自定义UA为爬虫user-agent cookie 穿透部分防火墙,来实现攻击,经过测试,在post千线程并发循环post导致17ce.om官网检测功能实现,而且导致网站挂掉

漏洞证明:

修复方案:

检测使用验证码和cookie验证机制,可以避免被利用发动DDOS攻击

版权声明:转载请注明来源 苦咖啡@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-05-31 15:23

厂商回复:

最新状态:

暂无

![_H%62~MB3P9K}]EJ4~W6`57.jpg](http://wimg.zone.ci/upload/201404/15163654492fe165832cf94f49f54508682bd934.jpg)