漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051990

漏洞标题:网易邮箱存储型XSS(一定条件触发)

相关厂商:网易

漏洞作者: mramydnei

提交时间:2014-02-25 17:35

修复时间:2014-04-11 17:35

公开时间:2014-04-11 17:35

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-25: 细节已通知厂商并且等待厂商处理中

2014-02-28: 厂商已经确认,细节仅向厂商公开

2014-03-10: 细节向核心白帽子及相关领域专家公开

2014-03-20: 细节向普通白帽子公开

2014-03-30: 细节向实习白帽子公开

2014-04-11: 细节向公众公开

简要描述:

mXSS导致的潜在的安全隐患

详细说明:

跟网易这个XSS过滤器打交道,有一阵儿了 试了很多方法,一直没法绕过去 刚无意中发现这个Filter的一个小缺陷,所以就来提交一下。

先说一下这个过滤器,会对XSS vector特别关键的部分,如on事件 伪协议 和一些重要的属性的,中间或前面部分加上“_”,导致XSS向量失效。(我反正觉得这个过滤器很强大)

但是在用一个mXSS向量进行测试时发现了一个问题,下面附上测试步骤。

对目标网易邮箱用户发送内容如下的邮件:

//在IE6,7,8下有效

这里的onerror因为做为alt的值出现在邮件内容当中,所以并不会被过滤。

但是在用户接到邮件后,试图转发或回复时,也并不会被触发。

一个并不会触发的漏洞,怎么会成为安全隐患呢?

因为当用户在回复或转发邮件的过程中如果试图输入一些内容在邮件里面,比方说:

“记得及时回复油件!” 。

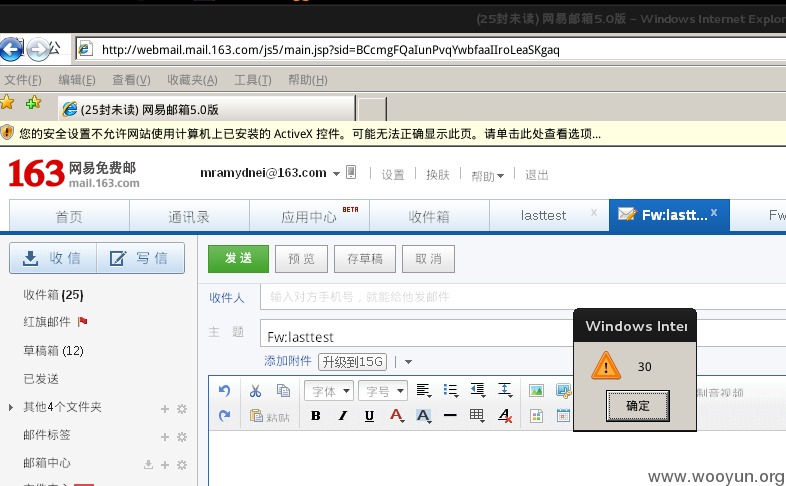

然后发现我打错了 直接ctrl+z 来撤销我的输入

这个时候,邮件系统会将之前的内容重新写进DOM中,这个时候就会触发了。

感觉受影响的浏览器也不算太多,触发条件也不痛不痒的 不过还是觉得应该提交一下

漏洞证明:

修复方案:

我是你们写这个过滤器的那哥们儿的粉丝,所以我觉得他肯定有最好的方案。

版权声明:转载请注明来源 mramydnei@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-02-28 15:53

厂商回复:

感谢您对网易的关注,漏洞已经修复。

最新状态:

暂无