漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049149

漏洞标题:51信用卡管家认证设计不合理导致登陆任意账号及查看消费信息

相关厂商:51信用卡管家

漏洞作者: ′c4

提交时间:2014-01-17 14:04

修复时间:2014-03-03 14:05

公开时间:2014-03-03 14:05

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-17: 细节已通知厂商并且等待厂商处理中

2014-01-20: 厂商已经确认,细节仅向厂商公开

2014-01-30: 细节向核心白帽子及相关领域专家公开

2014-02-09: 细节向普通白帽子公开

2014-02-19: 细节向实习白帽子公开

2014-03-03: 细节向公众公开

简要描述:

验证不严导致任意账号登陆,可查看任意账号各种信用卡及消费信息

详细说明:

中午吃完饭准备开始上班, 来乌云溜一圈, 看到有人提交51信用管家的洞, 看了下商家, 貌似每次提交都送礼物,所以有动力了, 人品 + 动力,果断来了个验证不严导致登陆任意账号,可查看任意账号各种信用卡及消费信息,管理员的81W额度真霸气。。。

漏洞证明:

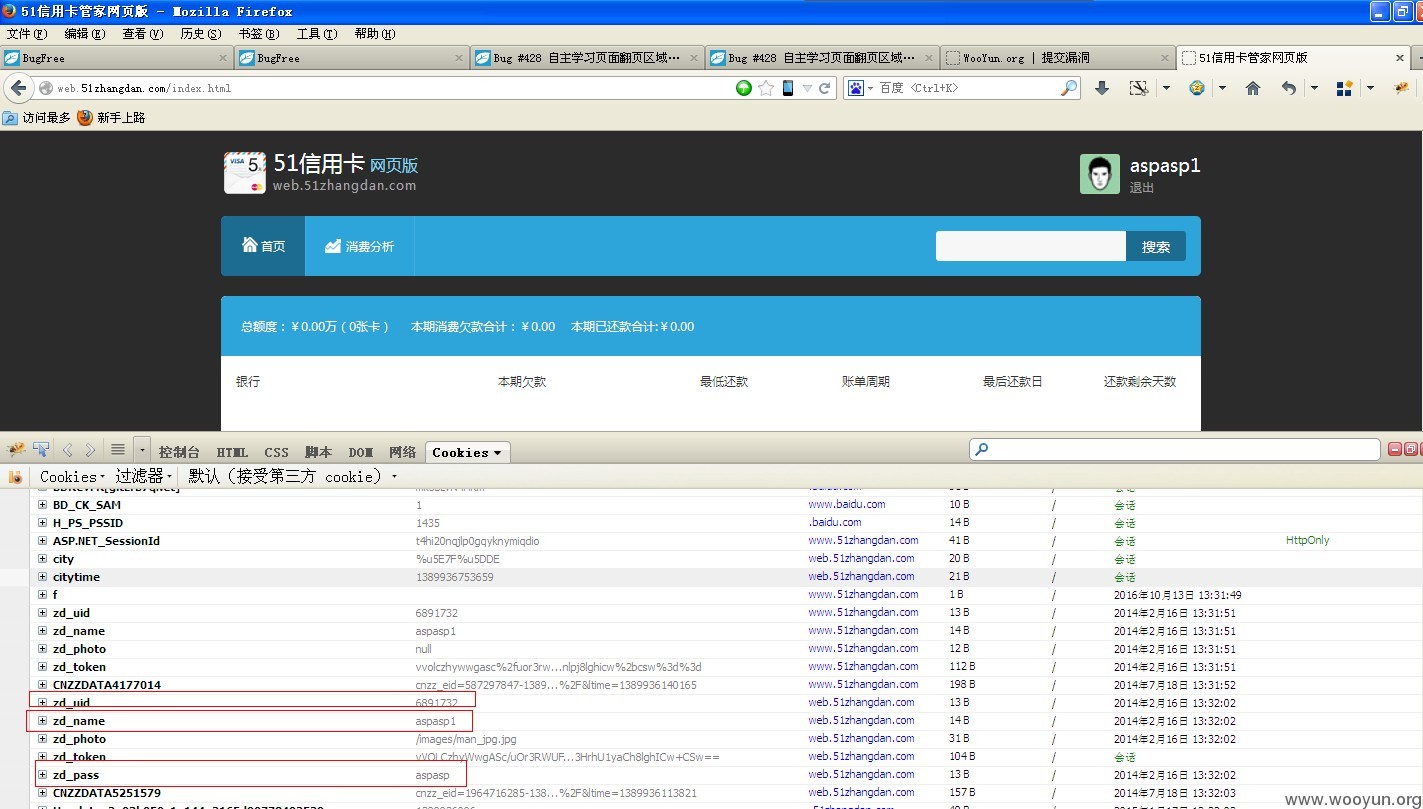

随便注册个账号, 火狐查看cookie,发现UID 跟 USERNAME PASSWORD都放在cookie里

首先密码也明文放进去, 这一点就可以打程序猿三十大板了。

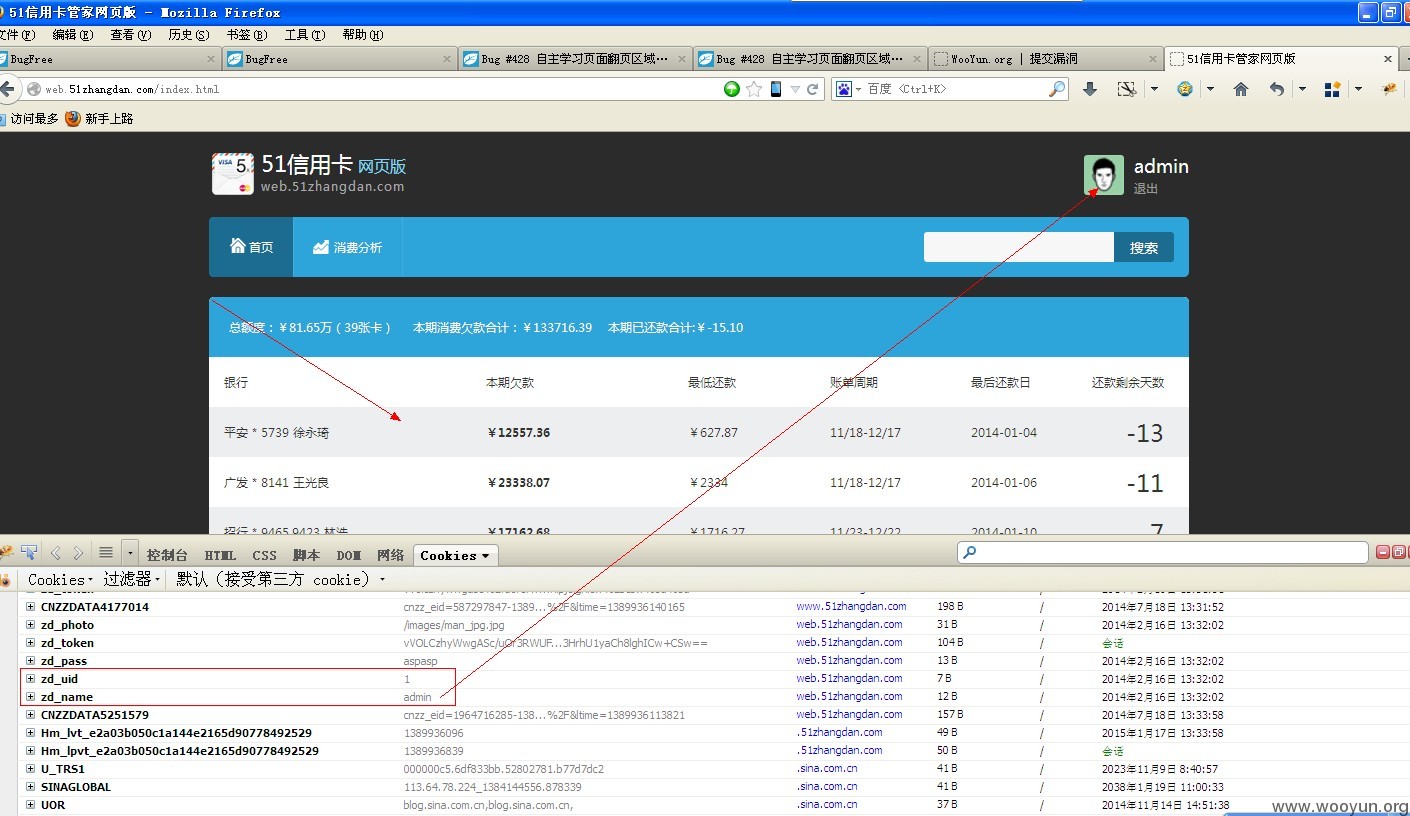

修改一下值,UID 1 USERNAME admin

还真的可以。。

啥都不说了, 打程序员一百大板, 来个礼物 - -

修复方案:

把UID,USERNAME这些值放入SESSION,密码不要明文存放。

版权声明:转载请注明来源 ′c4@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-01-20 16:35

厂商回复:

谢谢,马上评估,审核处理。

最新状态:

2014-01-21:最新消息:这个漏洞是2012年12月之后我们就解决的的,之前2个月产生的用户是有这个问题的,之后的新用户没这个问题的,我们已经修复老的用户问题,至于你看到会切换到任意用户的问题,这个你也只局限于看到用户名,而没有敏感信息,不过还是的谢谢你们辛苦劳作,不分昼夜的发现漏洞,哈哈,赞一个