漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-046751

漏洞标题:易车网某处任意文件上传到Getshell#致某服务器沦陷

相关厂商:易车

漏洞作者: U神

提交时间:2013-12-23 11:10

修复时间:2014-02-06 11:10

公开时间:2014-02-06 11:10

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-23: 细节已通知厂商并且等待厂商处理中

2013-12-23: 厂商已经确认,细节仅向厂商公开

2014-01-02: 细节向核心白帽子及相关领域专家公开

2014-01-12: 细节向普通白帽子公开

2014-01-22: 细节向实习白帽子公开

2014-02-06: 细节向公众公开

简要描述:

详细说明:

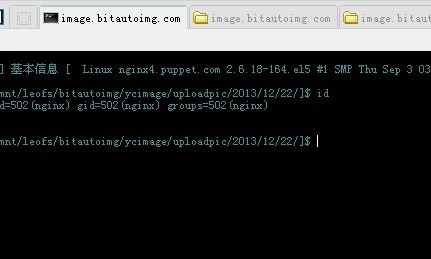

沦陷的是一台易车的资源服务器,linux的。

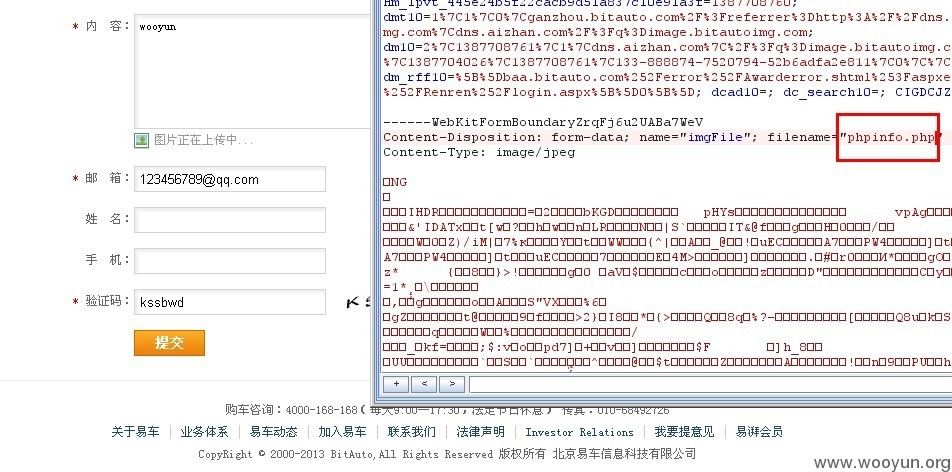

问题出在提交反馈这里:

上传图片处上传一个图片一句话,抓包改包成.php的文件

看已经成功上传了php文件。

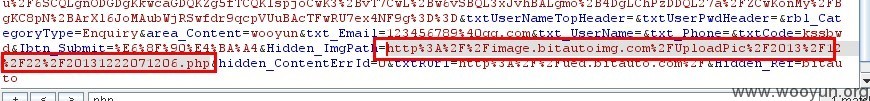

提交的时候则会返回地址:

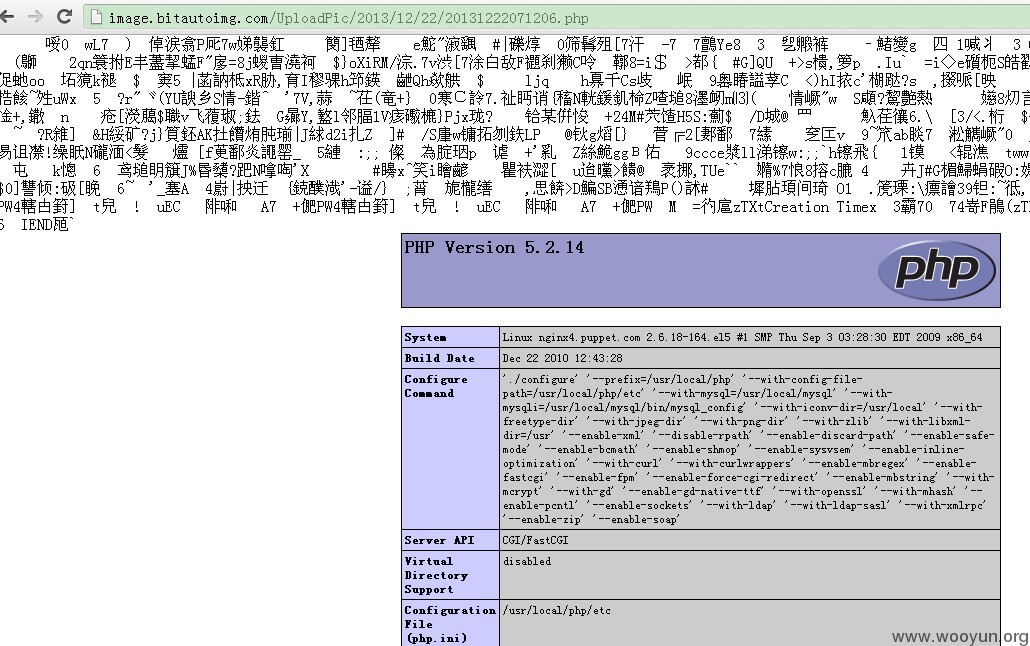

看看这个地址,居然可以执行PHP:

漏洞证明:

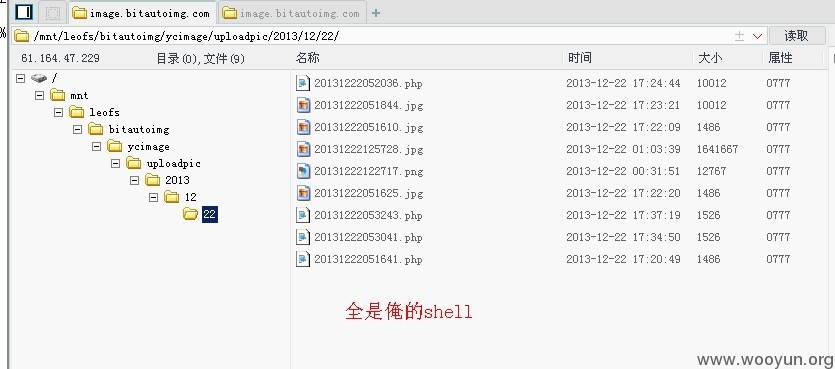

上一句话吧:

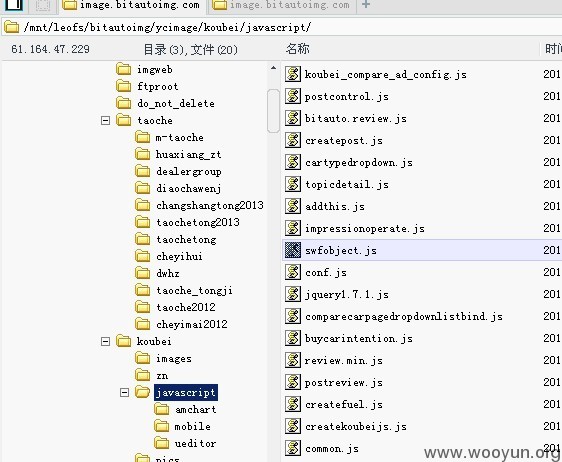

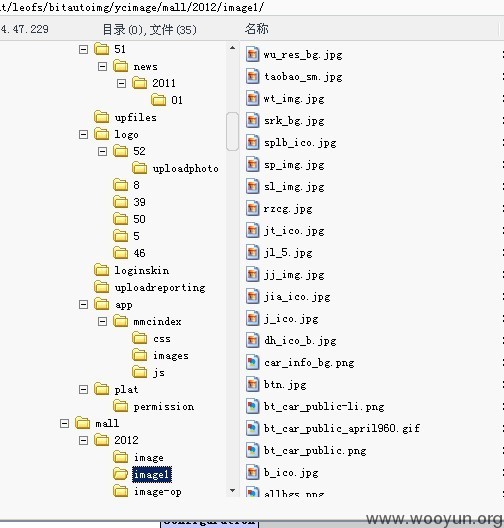

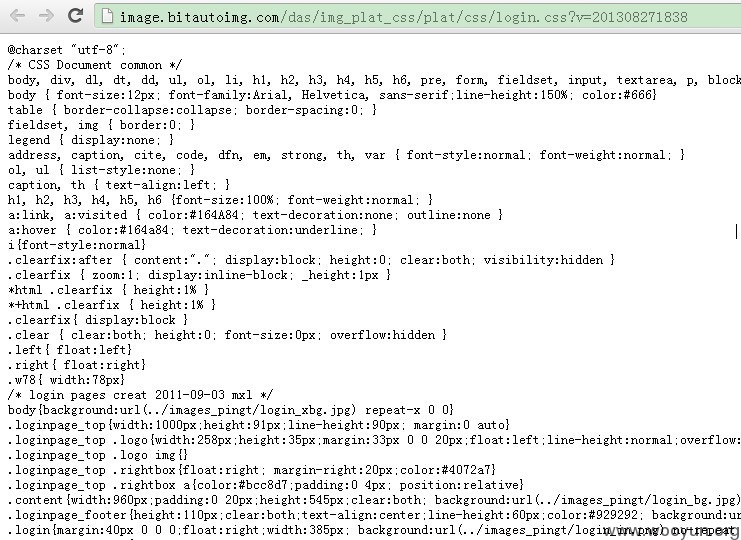

仔细看看,这是一台易车网的javascript、image、CSS的资源服务器.

javascirpt:

images:

css:

看的我眼花缭乱。js可以随意修改咯~其实有一台易车的服务器也是蛮不错的嘛!

如果继续深入下去,溢出提权到root,相信可以获取到很多信息的,包括那些js修改一下,造成的危害可想而知?

本菜鸟不懂,求@疯狗 补齐下文吧~

修复方案:

一般能获取webshell的可给与15rank以上,不客气!希望有一份礼物!

版权声明:转载请注明来源 U神@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-12-23 12:03

厂商回复:

该漏洞确实存在,我们将尽快处理,感谢您的提供。

最新状态:

暂无