漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017202

漏洞标题:36kr存有Stored-XSS

相关厂商:36氪科技博客

漏洞作者: r0ckEr

提交时间:2013-01-15 12:47

修复时间:2013-03-01 12:47

公开时间:2013-03-01 12:47

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-15: 细节已通知厂商并且等待厂商处理中

2013-01-15: 厂商已经确认,细节仅向厂商公开

2013-01-25: 细节向核心白帽子及相关领域专家公开

2013-02-04: 细节向普通白帽子公开

2013-02-14: 细节向实习白帽子公开

2013-03-01: 细节向公众公开

简要描述:

该站点存在存储型XSS,虽然测试很简单,但毕竟有漏洞。

详细说明:

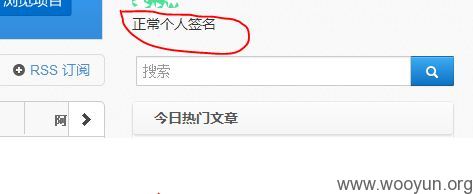

1: 注册一个用户后

2:用该用户登录36kr,进入个人资料设置

3:修改个人签名,使用正常签名。

源代码:

<p class="pull-left hidden-phone" style="display: block; width: 100%;">正常个人签名</p>

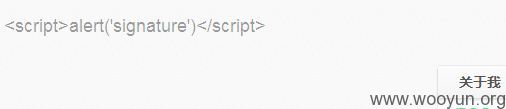

4:修改个人签名,使用典型的<script>alert('x')</script>并查看个人签名。

5: 进入个人主页,该脚本已经保存:

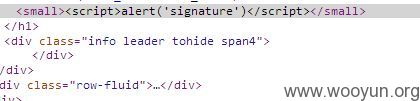

源代码:

6:进入该网站主页www.36kr.com时弹出对话框

存储型漏洞存在该网站。

该漏洞有个缺陷是需要登入网站才会出现,即用户登录该网站的主页才会出现,对于匿名用户的影响不大,或者说本人菜,还没有找到。望大牛指导。

漏洞证明:

修复方案:

禁用特殊字符。

版权声明:转载请注明来源 r0ckEr@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-01-15 13:14

厂商回复:

已修复。这个是自己的 tagline ,首页只显示给自己看。

最新状态:

暂无