漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043620

漏洞标题:父母网敏感信息泄露组合使用可导致用户数据泄露

相关厂商:父母网

漏洞作者: 养乐多Ngan

提交时间:2013-11-21 19:25

修复时间:2014-01-05 19:26

公开时间:2014-01-05 19:26

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:19

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-21: 细节已通知厂商并且等待厂商处理中

2013-11-24: 厂商已经确认,细节仅向厂商公开

2013-12-04: 细节向核心白帽子及相关领域专家公开

2013-12-14: 细节向普通白帽子公开

2013-12-24: 细节向实习白帽子公开

2014-01-05: 细节向公众公开

简要描述:

父母网敏感信息泄露,组合使用可导致用户数据泄露。

详细说明:

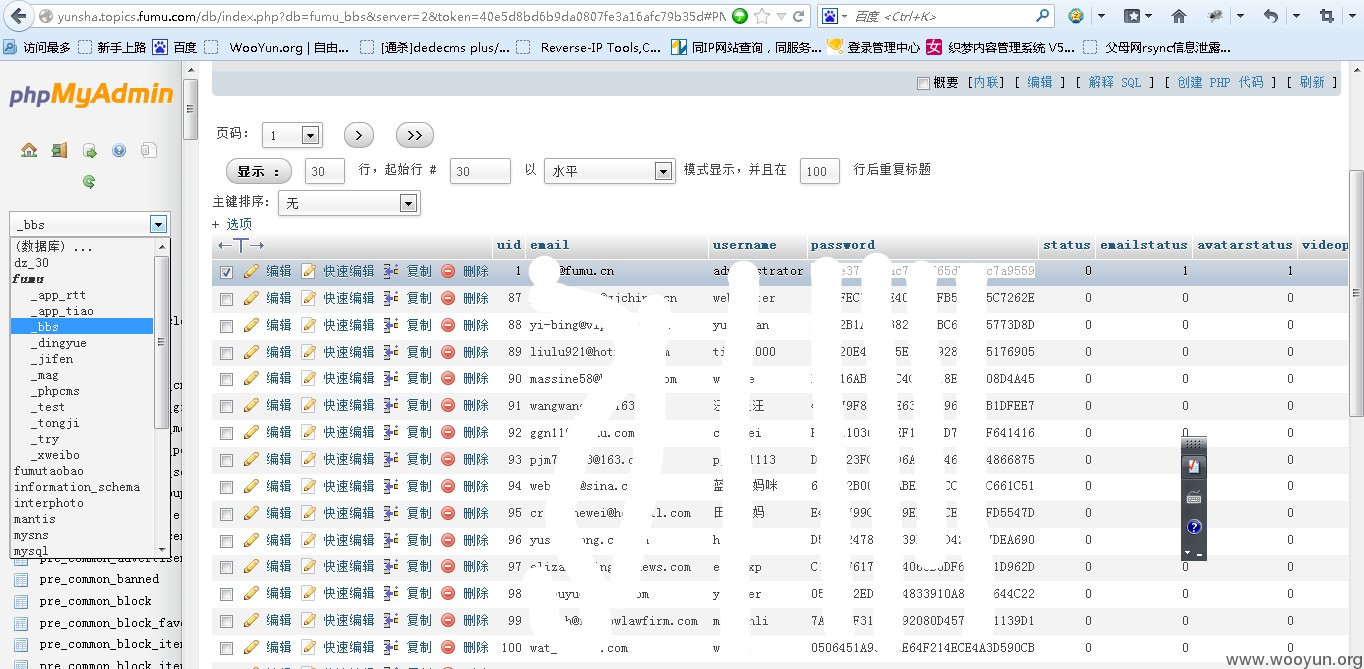

通过御剑目录扫描,扫到一个phpmyadmin的后台http://yunsha.topics.fumu.com/db/

没有账号密码怎么办?

别着急,最近的discuz论坛的数据库配置备份文件的漏洞特别多。

我就试了一下,果然父母网的论坛也存在同样的问题。

bbs.fumu.com/config/config_ucenter.php.bak

可以下载,

好吧,是root账户,我什么都不说了,拖库都是可以的。。

漏洞证明:

修复方案:

他们说积满2个洞就能有神龙送礼物 0.0

修复方案:1.更改数据库口令、

2.删除备份文件

3.phpmyadmin屏蔽外界访问

版权声明:转载请注明来源 养乐多Ngan@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-11-24 21:04

厂商回复:

重大安全漏洞,修复中,谢谢

最新状态:

2013-11-26:已经基本修复,谢谢 @养乐多Ngan