漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-039060

漏洞标题:三和软件全套产品线存在通用型远程代码执行

相关厂商:广州粤建三和软件有限公司

漏洞作者: 淡漠天空

提交时间:2013-10-08 07:27

修复时间:2014-01-06 07:28

公开时间:2014-01-06 07:28

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-08: 细节已通知厂商并且等待厂商处理中

2013-10-12: 厂商已经确认,细节仅向厂商公开

2013-10-15: 细节向第三方安全合作伙伴开放

2013-12-06: 细节向核心白帽子及相关领域专家公开

2013-12-16: 细节向普通白帽子公开

2013-12-26: 细节向实习白帽子公开

2014-01-06: 细节向公众公开

简要描述:

详细说明:

网络实例:

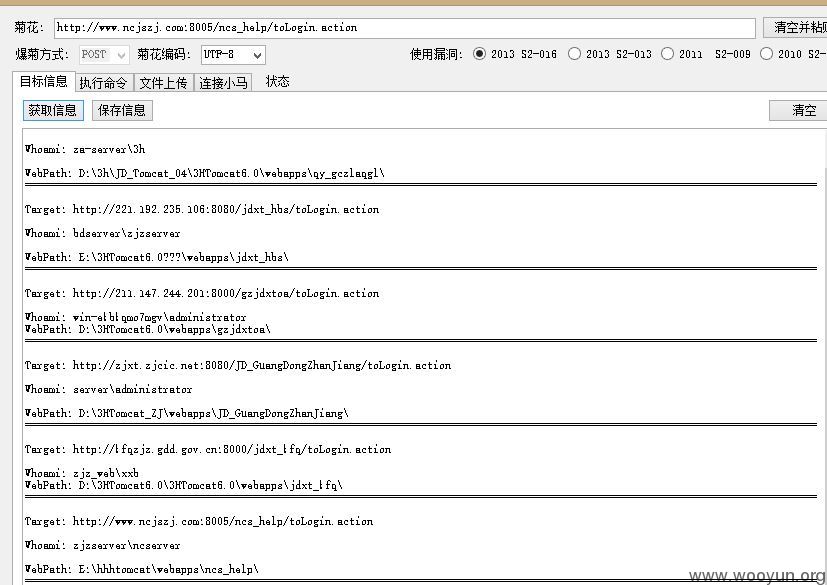

1.http://121.8.254.235:8070/qy_gczlaqgl/toLogin.action 版本:V0.019.001-20130820

2.http://221.192.235.106:8080/jdxt_hbs/toLogin.action 版本:V1.021.000-20130708

3.http://211.147.244.201:8000/gzjdxtoa/toLogin.action 版本:V1.011.000-20130904

4.http://zjxt.zjcic.net:8080/JD_GuangDongZhanJiang/toLogin.action 版本:V0.028.000-20130114

5.http://kfqzjz.gdd.gov.cn:8000/jdxt_kfq/toLogin.action 版本:V0.043.002-20130815

6.http://www.ncjszj.com:8005/ncs_help/toLogin.action

。。。目测到几十台吧

大部分应用于中部及南方地区的建设or质量监督局等gov的oa

搜索特征:

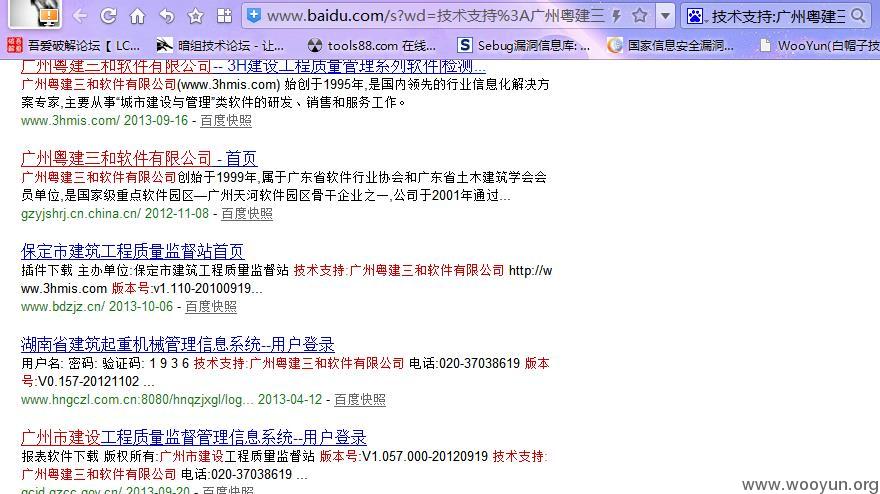

因login.jsp的action指向tologin.action搜索引擎范围太大 故使用百度爬行特征

baidu:技术支持:广州粤建三和软件有限公司 版本号

http报文主动巡检特征:

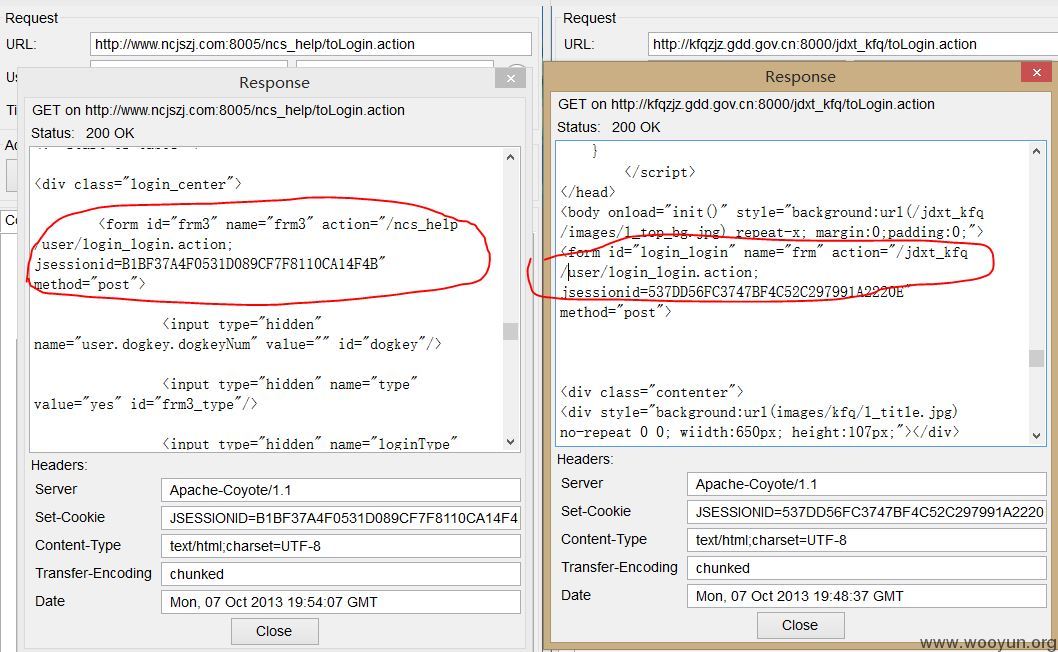

此产品线比较好玩的是action指向那段代码是一样

<form id="frmX" name="frmX" action="/XXXX/user/login_login.action" method="post">

X取决于目标url本身页面源码参数 大概在200行左右 当然 可以找更好的http特征

目录爬行特征:

路径全部设置于D盘 public fileupload test log(文件夹)

目标服务器特征:

95%服务器部署了安全狗并设置了规则 80%拥有内网域

http://www.3hmis.com/server/2012-05-15/2332.html

已知范围覆盖三和软件全套产品线

漏洞证明:

修复方案:

版权声明:转载请注明来源 淡漠天空@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-10-12 22:29

厂商回复:

最新状态:

暂无