漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037952

漏洞标题:Z-Blog的PHP版前台存储型XSS漏洞一

相关厂商:Z-Blog

漏洞作者: 只发通用型

提交时间:2013-09-24 11:30

修复时间:2013-12-23 11:31

公开时间:2013-12-23 11:31

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-24: 细节已通知厂商并且等待厂商处理中

2013-09-24: 厂商已经确认,细节仅向厂商公开

2013-09-27: 细节向第三方安全合作伙伴开放

2013-11-18: 细节向核心白帽子及相关领域专家公开

2013-11-28: 细节向普通白帽子公开

2013-12-08: 细节向实习白帽子公开

2013-12-23: 细节向公众公开

简要描述:

看到你们内测的消息我就屁颠屁颠地跑过来了,花了两个通宵看代码发现几处漏洞..

这里先绕过了你们XSS过滤脚本..

详细说明:

问题出在

/zb_system/function/c_system_common.php

XSS过滤函数,看上去是很安全,可是可是 这个正则有个问题,他判断是XSS成立的条件是<>两个存在script,javascript,vbscript.onxxxx…but…开发似乎不知道,img标签是可以不闭合<>,浏览器会帮你闭合的这个特性,更多详情 请看http://drops.wooyun.org/tips/147

插入XSS代码

不闭合img标签,成功绕过

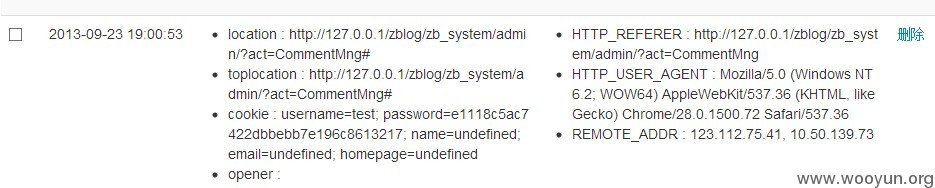

漏洞证明:

修复方案:

你评论又不需要用到html,

直接$comment->Content=htmlspecialchars($comment->Content,'[nohtml]');

版权声明:转载请注明来源 只发通用型@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-09-24 13:52

厂商回复:

暂时先用htmlspecialchars($comment->Content,'[nohtml]');替换一下

最新状态:

2013-09-24:dbsql.php第197行,删除就好了。