漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-034948

漏洞标题:17u.com主站存在高危漏洞可拿webshell(大量数据库及用户信息泄露)

相关厂商:苏州同程旅游网络科技有限公司

漏洞作者: 78基佬

提交时间:2013-08-22 08:01

修复时间:2013-10-06 08:02

公开时间:2013-10-06 08:02

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-22: 细节已通知厂商并且等待厂商处理中

2013-08-25: 厂商已经确认,细节仅向厂商公开

2013-09-04: 细节向核心白帽子及相关领域专家公开

2013-09-14: 细节向普通白帽子公开

2013-09-24: 细节向实习白帽子公开

2013-10-06: 细节向公众公开

简要描述:

原来17u是同程的。。找半天

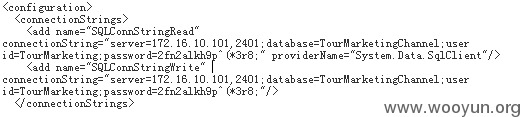

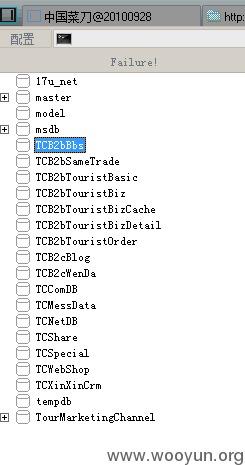

详细说明:

先是这个活动首页

http://www.17u.com/activity/17u-changyudongtian/

注册账号

上传博客

xss和iis解析漏洞两个一起测试了

文章名<script>alert(/xss/)</script>

上传文件名改成xx.asp;.jpg

页面在此 请删除

http://www.17u.com/activity/17u-changyudongtian/blogdetails_995.html

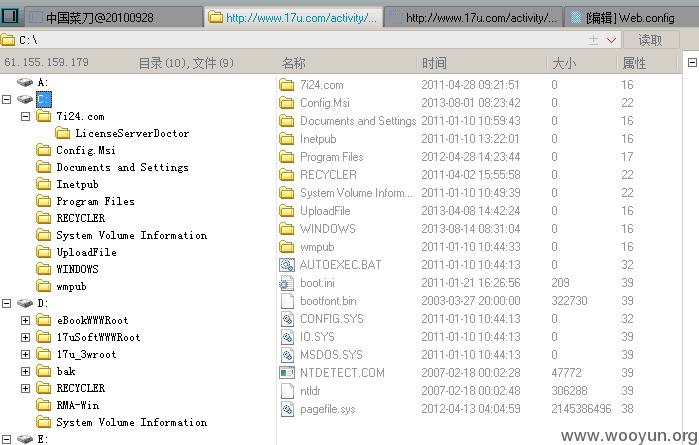

马儿地址 解析了

http://www.17u.com/activity/17u-taimushan/UploadFiles/Enterprise/2013/8/20130822000153617504.asp;.jpg

漏洞证明:

修复方案:

对于上传的文件不仅仅要改文件名 扩展名也要强制改

版权声明:转载请注明来源 78基佬@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2013-08-25 20:55

厂商回复:

非常有价值的漏洞,感谢提醒

最新状态:

暂无