漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026699

漏洞标题:酒美网订单存在支付漏洞,可修改支付价格并下单

相关厂商:酒美网

漏洞作者: 带馅儿馒头

提交时间:2013-06-24 11:40

修复时间:2013-08-08 11:41

公开时间:2013-08-08 11:41

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-24: 细节已通知厂商并且等待厂商处理中

2013-06-25: 厂商已经确认,细节仅向厂商公开

2013-07-05: 细节向核心白帽子及相关领域专家公开

2013-07-15: 细节向普通白帽子公开

2013-07-25: 细节向实习白帽子公开

2013-08-08: 细节向公众公开

简要描述:

能多送几瓶酒不:)

详细说明:

1.我们找到一瓶比较贵的酒,嗯,这个不错,899;

2.点击加入购物车并抓包,发现是个GET请求,且在url中包含了商品的价格price;

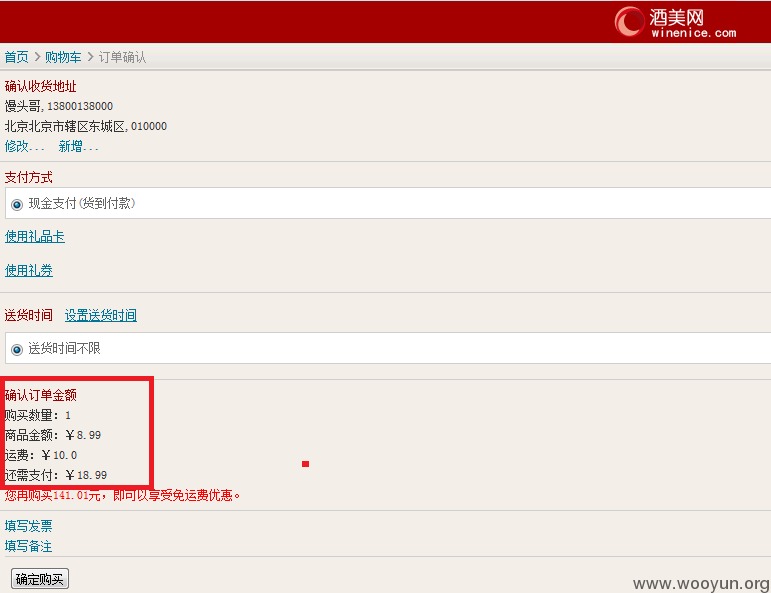

3.将Price参数值修改为8.99并提交,系统未二次校验;

4.填写收获信息就成功提交订单;

5.返回页面查看刚刚生成的订单;

漏洞证明:

见详细说明

修复方案:

你们懂的

版权声明:转载请注明来源 带馅儿馒头@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-06-25 10:43

厂商回复:

@带馅儿馒头 感谢洞主~礼品合在一起发出! 内牛满面修复中.

最新状态:

暂无