漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-042380

漏洞标题:果库网平行权限可遍历修改评论(附赠XSS)

相关厂商:果库网

漏洞作者: M0nster

提交时间:2013-11-10 16:28

修复时间:2014-02-08 16:28

公开时间:2014-02-08 16:28

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:6

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-02-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

果库网平行权限可遍历修改评论,这种漏洞如果被利用的话可以免费打广告什么的。XSS应该可以蠕虫,具体没测试。

详细说明:

打开热门,随便找一个商品点进去

现在添加一条评论

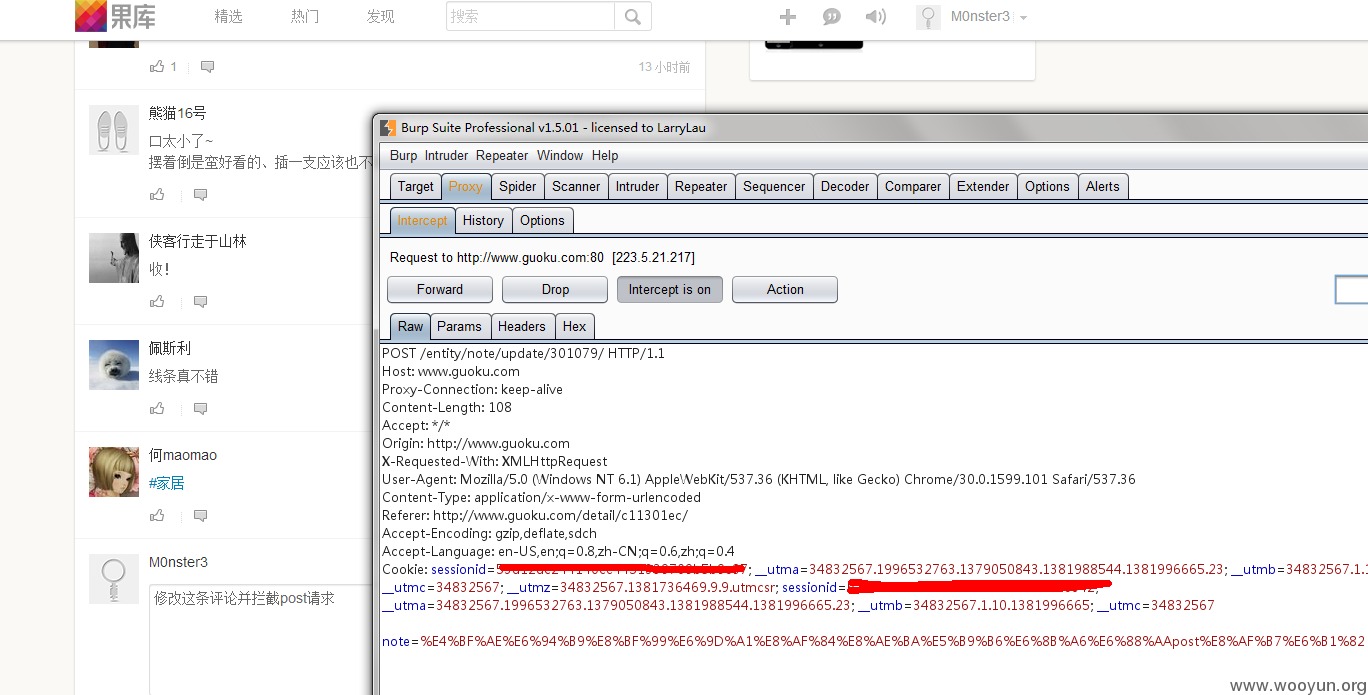

添加好后点修改

拦截到post请求,只有一个note参数 /entity/note/update/后面的数字就是评论的id

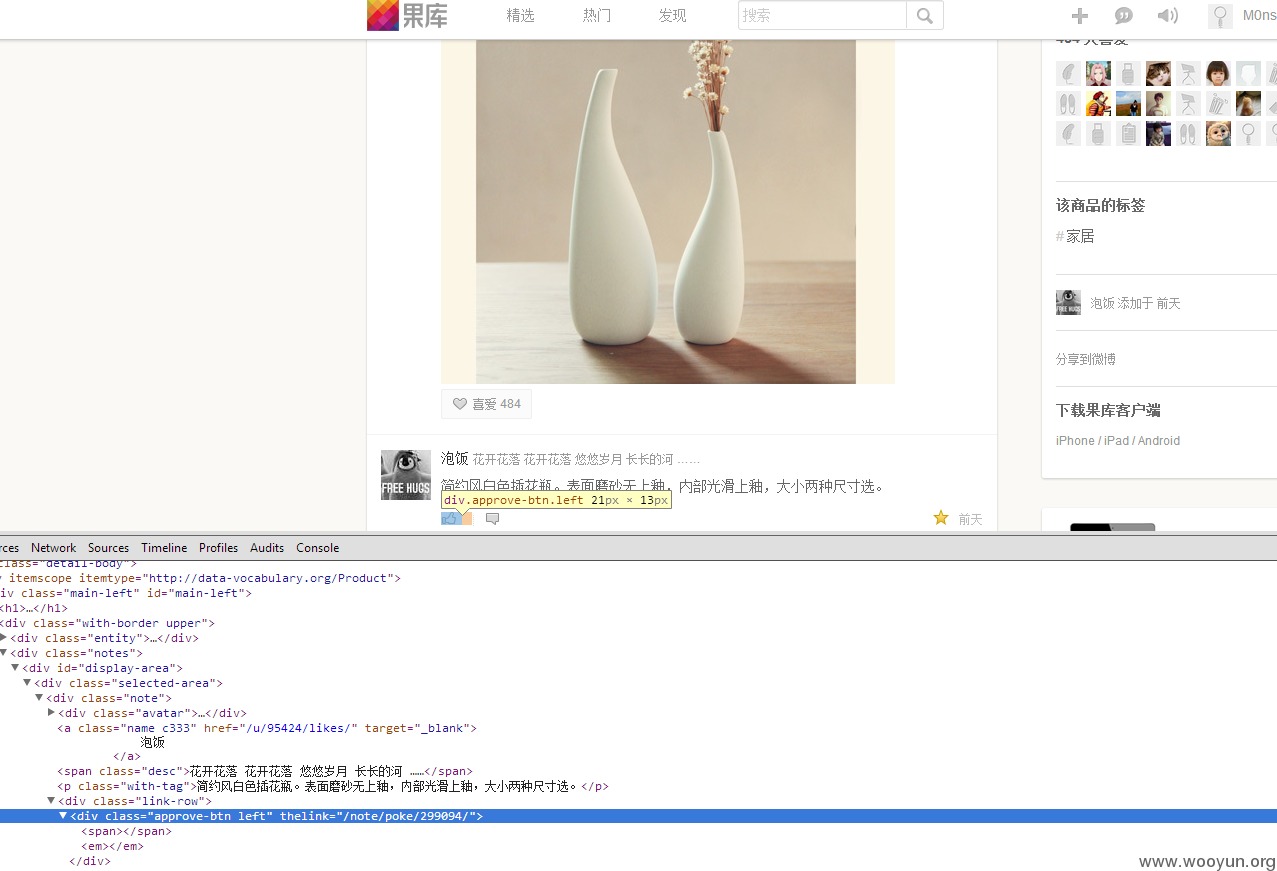

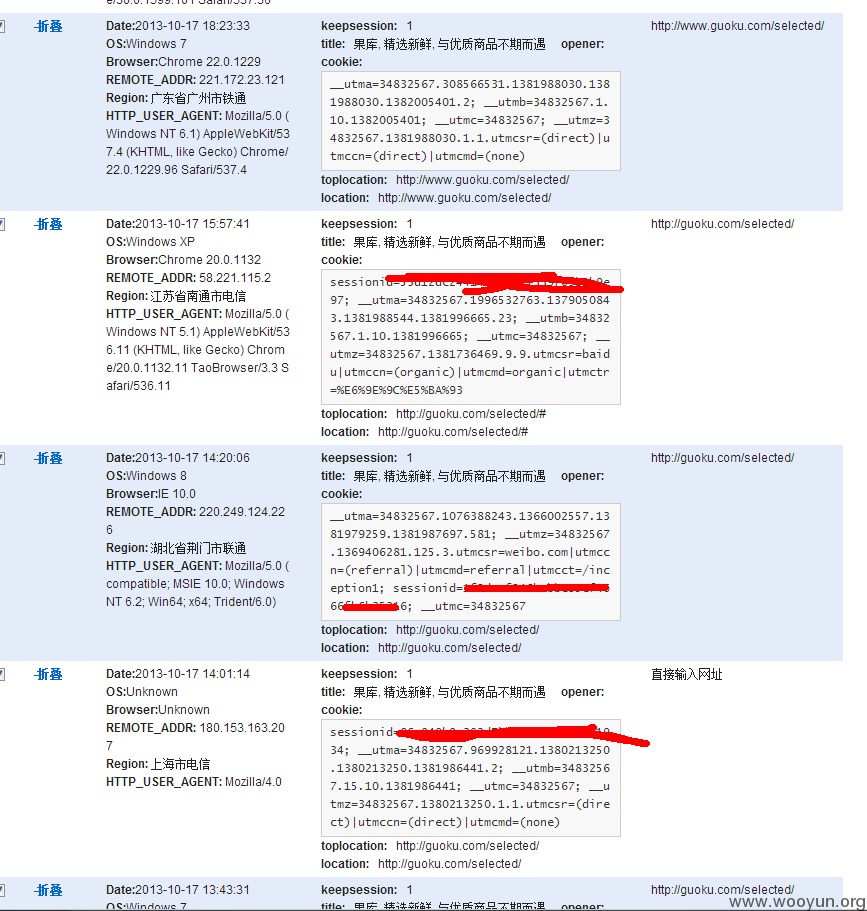

获得其他用户评论的id

这样就看到评论的id了

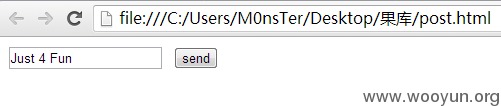

接下来来写一个post提交表单

漏洞证明:

不过先把人家的评论复制下来,一会儿测试完还要改回来

提交后返回值1

有时候要提交两次才能改,不知道是我网络问题还是其他问题

只要把评论ID遍历一下,可批量更改全部评论

还有XSS是我之前发现的,现在好像修复了

修复方案:

身份验证

版权声明:转载请注明来源 M0nster@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝