漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105069

漏洞标题:某系统文件遍历漏洞导致敏感信息泄露

相关厂商:博采网络

漏洞作者: 路人甲

提交时间:2015-04-01 12:21

修复时间:2015-05-16 12:22

公开时间:2015-05-16 12:22

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-01: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

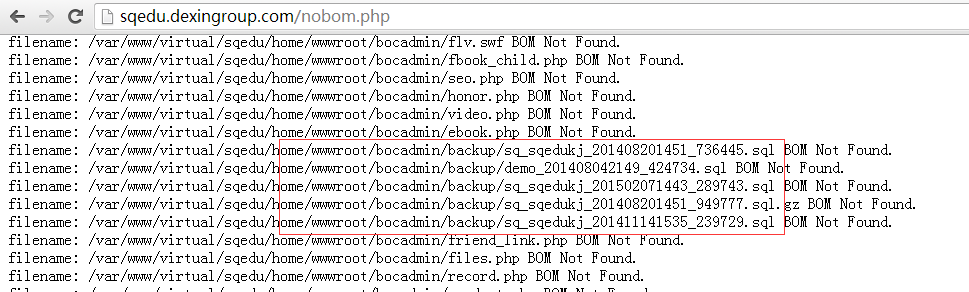

网站根目录下nobom.php文件,泄露全盘文件路径,且包括数据库文件!可以直接下载,危害巨大

案例:

http://www.bocweb.cn/webpro-45-480.html

http://www.hzmixc.com/nobom.php

http://www.bocweb.cn/web-clsId=-0-19.html

http://www.zamj.cn/nobom.php

http://www.bocweb.cn/webpro-0-620.html

http://www.jgjsgroup.com/nobom.php

http://www.bocweb.cn/webpro-45-622.html

http://www.tsgjgc.com/nobom.php

http://www.bocweb.cn/webpro-0-621.html

http://sqedu.dexingroup.com/nobom.php

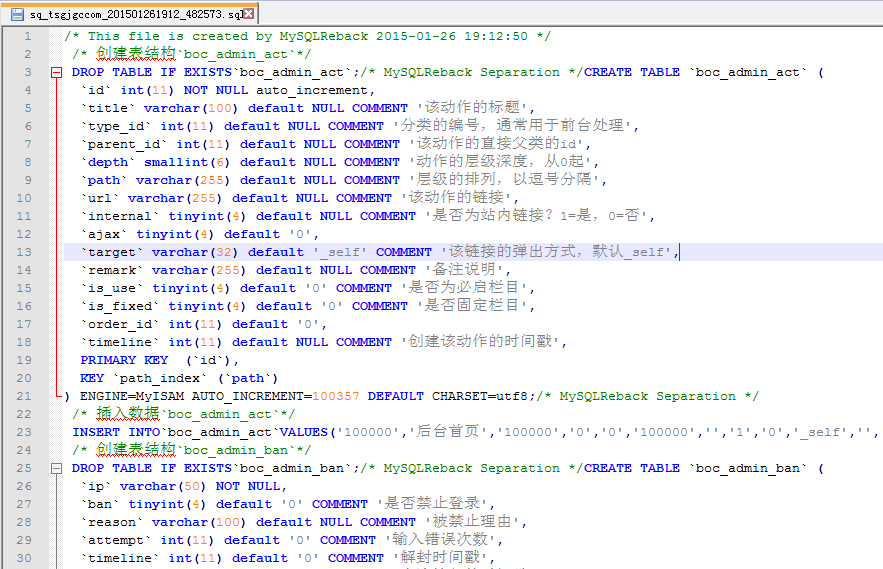

数据库文件打开:

修复方案:

你们更专业

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝