漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011174

漏洞标题:走秀网秀团任意密码修改、存储型XSS等

相关厂商:走秀网

漏洞作者: kobe

提交时间:2012-08-22 14:37

修复时间:2012-10-06 14:38

公开时间:2012-10-06 14:38

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-22: 细节已通知厂商并且等待厂商处理中

2012-08-24: 厂商已经确认,细节仅向厂商公开

2012-09-03: 细节向核心白帽子及相关领域专家公开

2012-09-13: 细节向普通白帽子公开

2012-09-23: 细节向实习白帽子公开

2012-10-06: 细节向公众公开

简要描述:

1、走秀网的团购网站 秀团,由于应用设计缺陷,可以造成任意密码修改

2、存储型XSS

详细说明:

一、 可短时间内修改大量(批量)用户密码

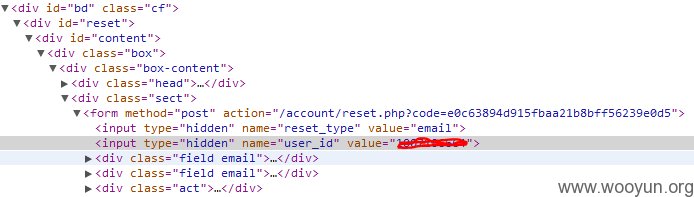

1、进入秀团登陆处,点忘记密码,选择邮箱重设

2、进入邮箱,打开修改密码的链接

3、在打开的密码修改页面,修改隐藏域user_id(被密码修改的用户)

4、输入密码,确定,即可修改了user_id的密码

由于user_id为一串数字,且真正修改密码的url:http://tuan.xiu.com/account/reset.php?code=XXXXXXXXXX可重复使用,导致可短时间内修改大量用户的密码,危害十分严重

二、秀团存储型XSS

在秀团的配送地址处存在XSS,可在“管理员”审核订单时产生威胁:

三、接受用户提交的任意PHPSESSID等、且在认证前后PHPSESSID等没有重新生成发布,可能存在会话固定的漏洞,这没有继续测。。。

漏洞证明:

见详细说明的图片等

修复方案:

应该懂d

PS:走秀网的同样的配送地址处有html编码

版权声明:转载请注明来源 kobe@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-08-24 17:57

厂商回复:

已经确认,非常感谢!

最新状态:

暂无