漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021543

漏洞标题:新浪家居就某功能缺陷导致xss,可以盗取cookie并成功登录

相关厂商:新浪

漏洞作者: px1624

提交时间:2013-04-11 12:03

修复时间:2013-05-26 12:04

公开时间:2013-05-26 12:04

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-11: 细节已通知厂商并且等待厂商处理中

2013-04-11: 厂商已经确认,细节仅向厂商公开

2013-04-21: 细节向核心白帽子及相关领域专家公开

2013-05-01: 细节向普通白帽子公开

2013-05-11: 细节向实习白帽子公开

2013-05-26: 细节向公众公开

简要描述:

新浪家居就,貌似之前叫新浪家居,前段时间貌似新浪更新了,把这里给单独划出去了,域名也给变了。不过还是用新浪账户进行登录的,但是以前有http-only,现在却么有了,所以xss到用户cookie还可以直接登录。吼吼~~

详细说明:

缺陷位置在新浪家居就的问题提问处(或者回答问题的位置)。

新浪家居就问题提问地址 http://ask.jiaju.com/know/askquestion/?word=

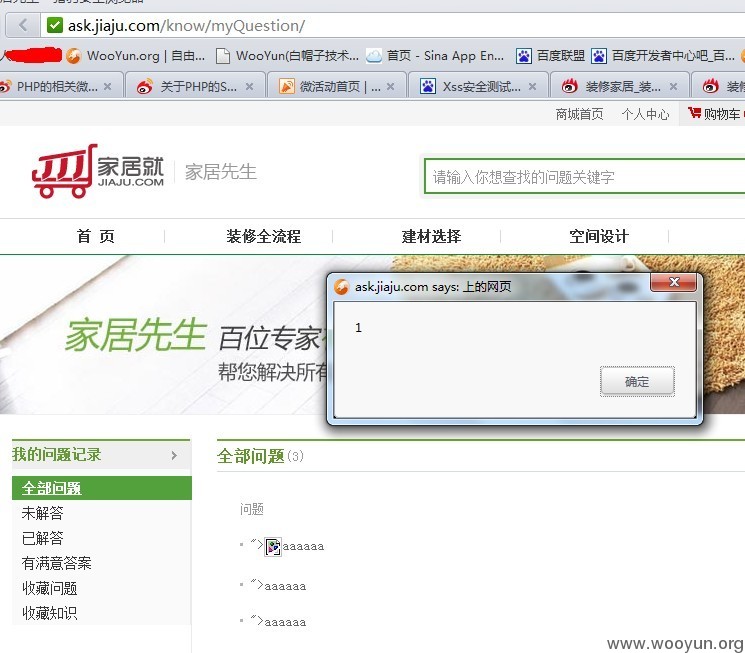

1 此处标题处只过滤了<script>标签,可以用<img>标签构造xss

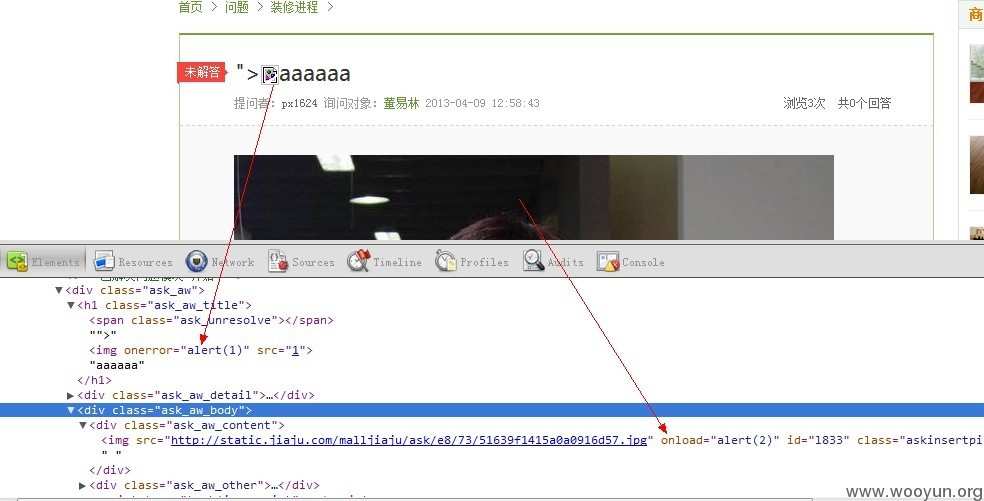

2 内容处,<img>标签未过滤onxxx属性(提问和回答都可以xss)

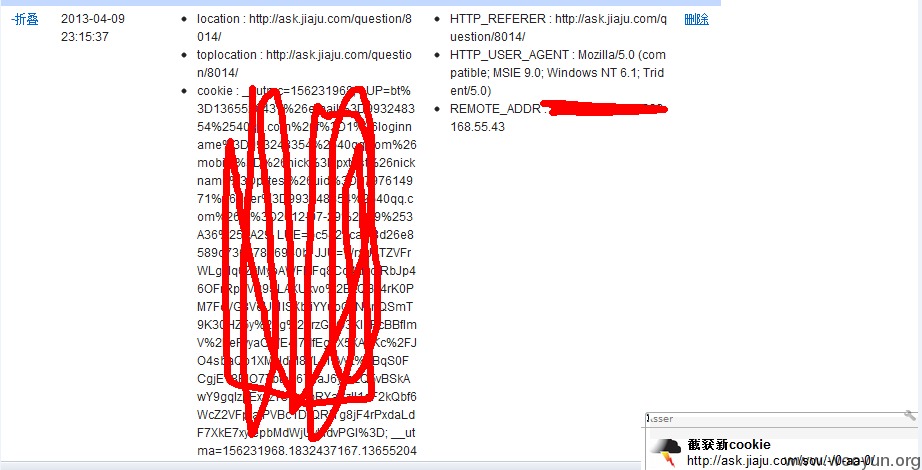

危害,由于么有http-only,所以可以盗取cookie成功登录,测试可以影响到jiaju.com域名下的所有产品,包括家居商城。

利用方法,这个漏洞不但可以在问问题位置xss,也可以在回答问题的内容中,插入图片进行xss。

可以xss任意提问题的人,补充回答即可,看到图片就中招了!

也可以想办法直接插入xss代码去提问,普遍撒网。

漏洞证明:

1 标题处xss。在问题列表处可以弹,进入到问题也可以弹。

2 问题内容,图片位置xss。

3 插入调用外部js文件代码(网站有用jq)

4 盗取到的cookie。

5 用小号去测试了一下,可以登录,而且可以影响到jiaju.com域名下的所有产品。包括商城。

(注意这里是通过获取到的cookie登录的小号的帐号)

修复方案:

输入输出过滤下。

吼吼~

次数够了,又可以领新浪的大礼包了。嘎嘎

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-04-11 13:45

厂商回复:

感谢关注新浪安全,已经安排人员进行修复工作。

最新状态:

暂无