漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010172

漏洞标题:QQ邮箱再现跨站储存型漏洞

相关厂商:腾讯

漏洞作者: 啤酒

提交时间:2012-07-26 15:20

修复时间:2012-07-26 16:57

公开时间:2012-07-26 16:57

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-26: 细节已通知厂商并且等待厂商处理中

2012-07-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

QQ邮箱跨站储存型漏洞,卫生棉叫邮箱跨站喃?因为问题出在在邮箱里面.

详细说明:

继上次QQ邮箱附件跨站漏洞之后,tx的tx求个QQ公仔给偶儿子玩玩..呵呵

首先给自己发送一份构造邮件,构造过程如下:

====准备原料和测试环境=========================

原料:

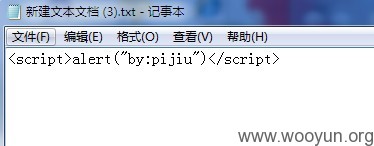

一张jpg 格式的图片(当然是包含js脚本的jpg)

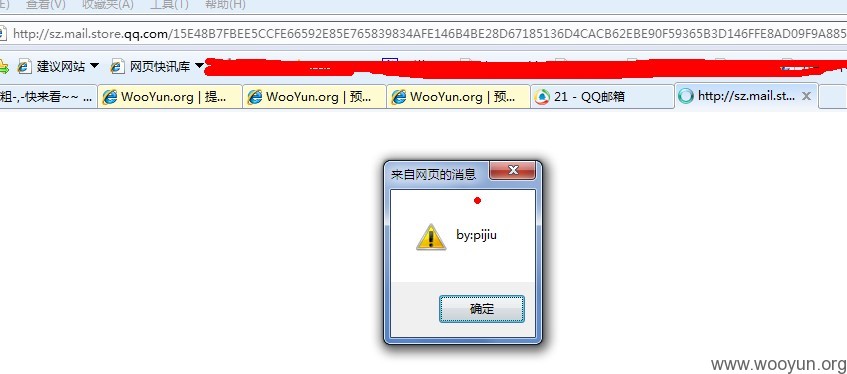

图片内容如图

在txt里面编辑好代码之后修改后缀txt为jpg

测试环境: ie8

====重现漏洞===========================

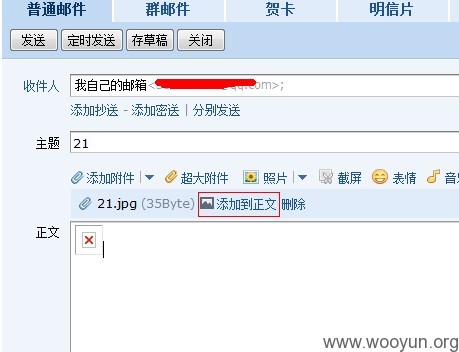

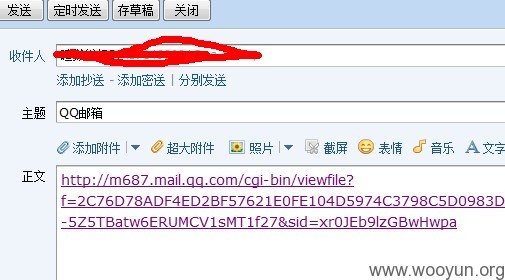

打开QQ邮箱把图片作为附件上传,同时将图片添加到正文

就绪之后发送到自己的邮箱

可能有人问为什么要发到自己的邮箱

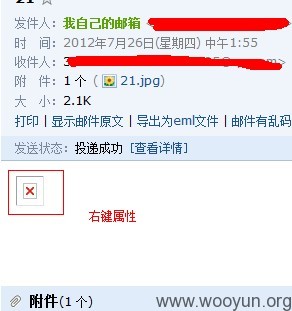

我的目的是得到上传图片的地址。

我在做这一步的时候尝试过抓包得到图片的地址,实际上也真能得到地址,但是抓包得到的地址,用ie访问之后是直接提示下载文件的,不能在ie的框架内执行,于是想到以前发的正常的图片,发到对方邮箱之后都是在正文显示,没提示过下载。遂尝试把构造的图片发到自己的邮箱得到地址。

(在我真正测试的时候考虑的还要多一点,不过现在都忘了)

打开已发送

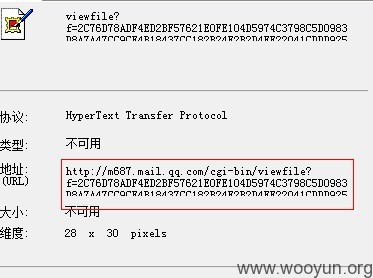

地址复制出来在QQ登录状态单独访问这个图片地址。奇迹出现了.图片内的代码成功执行,且重现了在ie6上才能看到的漏洞--ie执行图片内的代码 。

目测是这个地址没有设置解析文件头。所以ie按照默认的html解析了,总之图片内的代码执行了。

同时观察图片地址,很显然可以看到地址中的参数包含了身份判断,但是幸运的是似乎只判断了发送方身份,换句话说就是:这个地址是静态的,

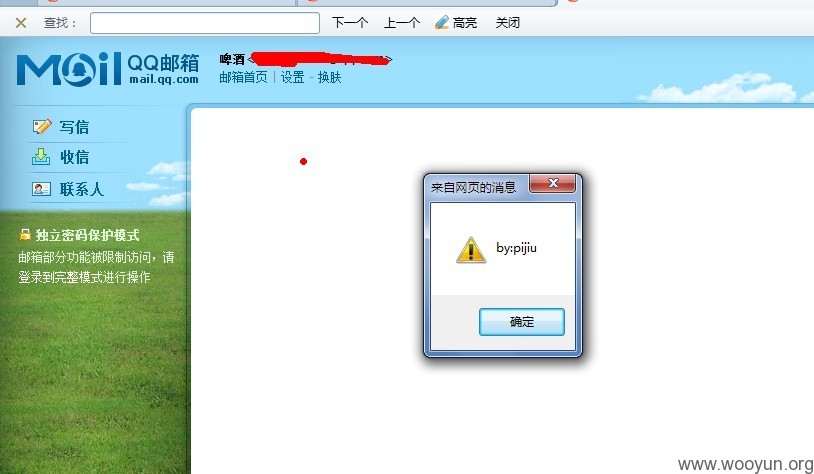

只要发给QQ邮箱用户 对方点击了这个连接就能执行。

ok

把得到的地址发给好友点击执行.通杀所有ie

当然真正的场景不能这么简陋。

对方点击连接代码执行

这里还有个比较有趣的地方

如果这个连接是非腾讯的话那么点击后窗口是在新的标签内打开,

如果是腾讯自己的连接的话点击连接后是直接在框架内打开的。

漏洞证明:

修复方案:

版权声明:转载请注明来源 啤酒@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-07-26 16:57

厂商回复:

感谢你的报告,但是此问题没有重现。

最新状态:

暂无