漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019564

漏洞标题:最新新浪微博刷粉漏洞..

相关厂商:新浪

漏洞作者: 苏南同学

提交时间:2013-03-05 15:51

修复时间:2013-04-19 15:52

公开时间:2013-04-19 15:52

漏洞类型:CSRF

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-05: 细节已通知厂商并且等待厂商处理中

2013-03-06: 厂商已经确认,细节仅向厂商公开

2013-03-16: 细节向核心白帽子及相关领域专家公开

2013-03-26: 细节向普通白帽子公开

2013-04-05: 细节向实习白帽子公开

2013-04-19: 细节向公众公开

简要描述:

新浪微博分站存在刷粉漏洞,其实和前几天的那个刷李开复微博的那个,应该是差不多的原理吧。

详细说明:

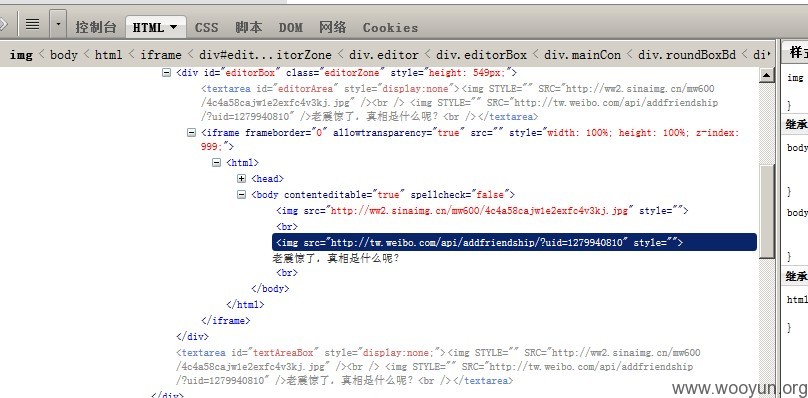

没什么技术难度,在页面里面插入一个图片代码就行了,超级简单。

至于qing博客不能插入自定义的地址的图片,

只要万能的firebug出马就行了。

我是没有啥影响力啊,要是有影响力,这半天刷个万千的粉丝,也是可以的。

哈哈哈。

感谢各位wooyun兄弟测试...

至于那个qing文章的标题,和企鹅没啥关系啊。

就是耸人听闻罢了,骗大家点击进来,

好执行那个加粉的img 而已~ 哈哈哈~

漏洞证明:

http://qing.weibo.com/1279940810/4c4a58ca330031tm.html

http://tw.weibo.com/api/addfriendship/?uid=1279940810

修复方案:

哎呀,这个这个么,能别修复吗?

或者修复了,送几个公仔好吗?

版权声明:转载请注明来源 苏南同学@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-03-06 09:18

厂商回复:

已安排人员进行修复。

最新状态:

暂无