漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017809

漏洞标题:人人网分站漏洞战火燃烧至主站(利用cookies设计问题)

相关厂商:人人网

漏洞作者: zzR

提交时间:2013-01-24 17:45

修复时间:2013-03-10 17:45

公开时间:2013-03-10 17:45

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-24: 细节已通知厂商并且等待厂商处理中

2013-01-24: 厂商已经确认,细节仅向厂商公开

2013-02-03: 细节向核心白帽子及相关领域专家公开

2013-02-13: 细节向普通白帽子公开

2013-02-23: 细节向实习白帽子公开

2013-03-10: 细节向公众公开

简要描述:

木桶效应

盛水的木桶是由许多块木板箍成的,盛水量也是由这些木板共同决定的。若其中一块木板很短,则此木桶的盛水量就被短板所限制。这块短板就成了这个木桶盛水量的“限制因素”(或称“短板效应”)。若要使此木桶盛水量增加,只有换掉短板或将短板加长才成。人们把这一规律总结为“木桶原理”,或“木桶定律”,又称“短板理论”。

--摘自百度君

详细说明:

站点:

此站虽说有针对用户的输入过滤,但是仍可以绕过。

多处存储跨站,可致账号被劫持

漏洞证明:

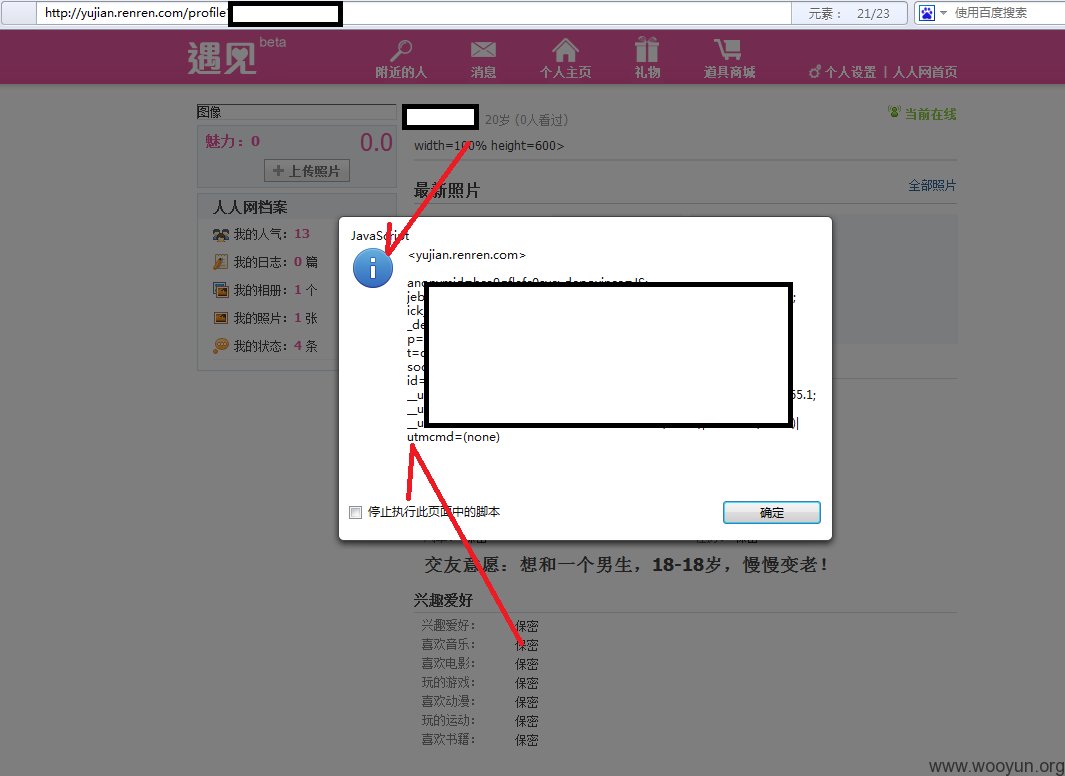

1·名称、资料、爱好处可绕过限制跨站

2·资料爱好

只要访问主页即可命中

不过,这里做了一些限制,过滤器过滤 script /onerror 等关键字,并且有字符数200的限制!

于是构造

绕过了此黑名单过滤器

截取的cookie:

可见人气还是很旺呐……

由此yujian.renren.com 的域,顺利进入到renren.com的域,至此主站被沦陷。

劫持2个妹子账号:

过年了再送个URL跳转:http://www.renren.com/pages/autoLogin-ads.jsp?mainPage=http://wooyun.org

你们是不是也意思意思-0-

修复方案:

白名单可能更好些

版权声明:转载请注明来源 zzR@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-01-24 18:11

厂商回复:

thx!

最新状态:

暂无