漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044059

漏洞标题:人人网某分站逻辑问题导致沦陷

相关厂商:人人网

漏洞作者: feng

提交时间:2013-11-25 23:01

修复时间:2014-01-09 23:02

公开时间:2014-01-09 23:02

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-25: 细节已通知厂商并且等待厂商处理中

2013-11-26: 厂商已经确认,细节仅向厂商公开

2013-12-06: 细节向核心白帽子及相关领域专家公开

2013-12-16: 细节向普通白帽子公开

2013-12-26: 细节向实习白帽子公开

2014-01-09: 细节向公众公开

简要描述:

人人网某分站逻辑问题导致沦陷

详细说明:

还是万恶的wordpress,虽说核心代码安全系数很高,但是逻辑缺陷却导致暴力破解

问题域名:http://fed.renren.com

好吧,可以自动化fuzz了

1、http://ued.aili.com/?author=*(1、2、3、。。。)得到用户名

2、http://ued.aili.com/wp-login.php 利用已经得到的用户名进行爆破

3、得到后台弱口令zhiliang.lv:111111

4、登陆后台,可以对外观和插件进行编辑,从而得到shell

5、脱裤、提权、内网渗透什么的(我只yy,从来不动手的,哈哈)

漏洞证明:

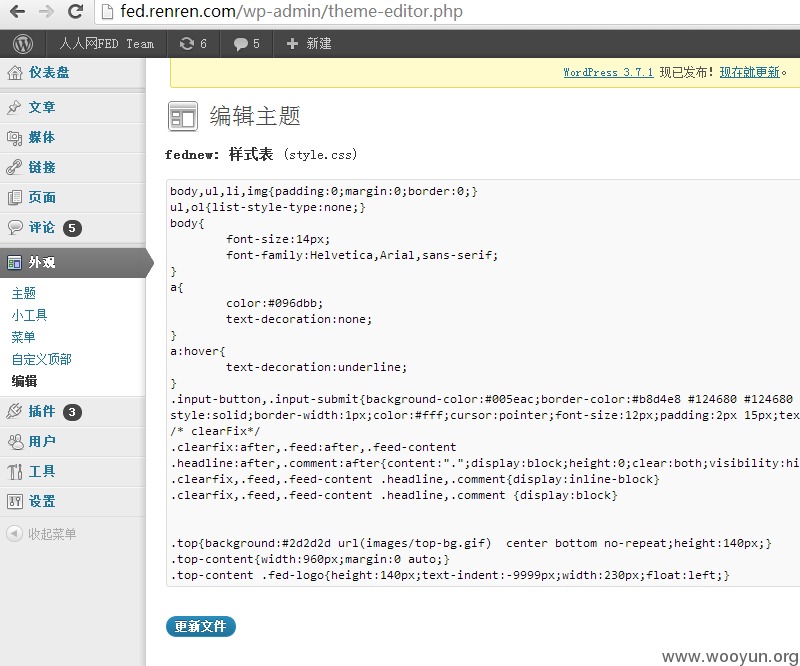

后台可以编辑php文件

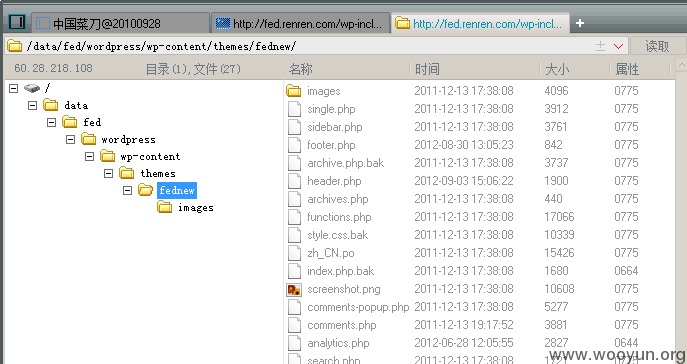

看来有人已经来过了(对不起了这位仁兄,不过为了互联网的安全,你就委屈下吧)

shell地址:http://fed.renren.com/wp-content/themes/fednew/404.php(请删除)

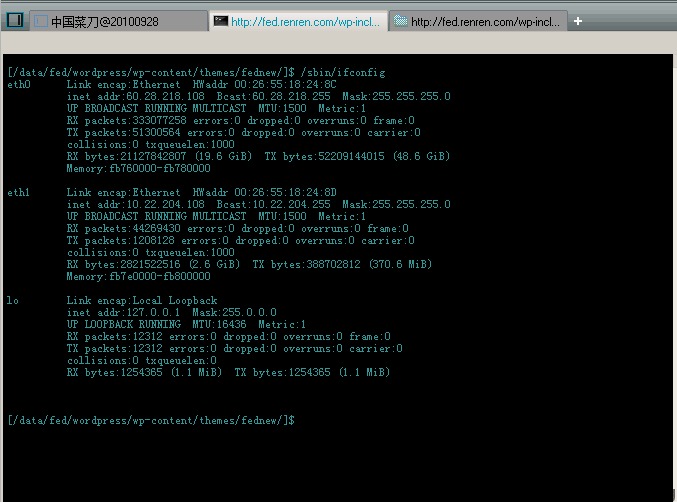

是内网机器哦,渗透什么的我等还是免了吧

修复方案:

1、建议后台地址不要对外开放

2、限制登陆错误次数

3、加强密码强度

4、严格控制账户权限

5、对服务器不同目录读写权限进行严格划定

版权声明:转载请注明来源 feng@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-11-26 11:42

厂商回复:

多谢!感谢关注人人网,来者不拒。

最新状态:

暂无