漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017092

漏洞标题:多玩旗下pc123导航网站敏感信息泄漏漏洞

相关厂商:广州多玩

漏洞作者: her0ma

提交时间:2013-01-08 17:47

修复时间:2013-01-13 17:48

公开时间:2013-01-13 17:48

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-08: 细节已通知厂商并且等待厂商处理中

2013-01-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

pc123.cn是多玩旗下51dzt.com同服务器网站,也是属于多玩快快游戏所有.数据库文件存在泄漏的情况.

详细说明:

http://www.pc123.cn/pc123/login.php

可以看出使用了akcms 2.7,本地下载源码搭建,发现备份数据库所在目录为/data目录.

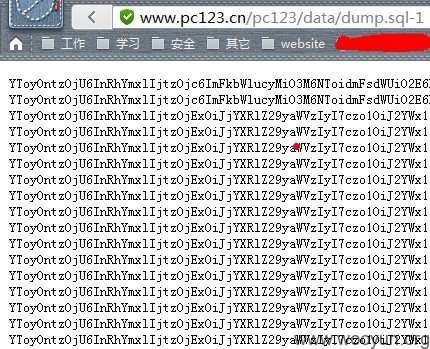

备份默认文件名为dump.sql-1,发现pc123网站没有设置是默认的保存名,直接访问可以下载.

http://www.pc123.cn/pc123/data/dump.sql-1

漏洞证明:

数据库文件下载保存到本地,然后本地搭建akcms,使用程序自带的数据恢复,可以将经过特殊处理的数据库恢复到本地数据库中。

直接访问看到的是akcms特殊的备份数据库格式,下载到本机替换文件用本地搭建的akcms程序进行数据恢复,就可以看到管理帐号和密码.

admin 帐号密码md5无法解密,所以没有办法进一步进入后台利用。

另外一个用户被暂时停止掉了,登录会有提示.

修复方案:

设置akcms数据库备份路径,以及保存的文件名等.

版权声明:转载请注明来源 her0ma@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-01-13 17:48

厂商回复:

最新状态:

暂无