漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-08855

漏洞标题:某部门医学图书馆网站系统漏洞

相关厂商:中国人民解放军医学图书馆

漏洞作者: Jesus

提交时间:2012-06-27 17:44

修复时间:2012-08-11 17:44

公开时间:2012-08-11 17:44

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-27: 细节已通知厂商并且等待厂商处理中

2012-07-02: 厂商已经确认,细节仅向厂商公开

2012-07-05: 细节向第三方安全合作伙伴开放

2012-08-26: 细节向核心白帽子及相关领域专家公开

2012-09-05: 细节向普通白帽子公开

2012-09-15: 细节向实习白帽子公开

2012-08-11: 细节向公众公开

简要描述:

主站采用siteserver,但未及时打上安全补丁,导致网站沦陷

各种不限制

详细说明:

http://www.mlpla.org.cn/

鼠标在网站的文章、目录上动了动,直觉认为是cms

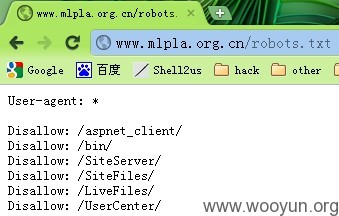

robots.txt未删,如图

发现是siteserver

试探性使用旧版存在漏洞进行测试

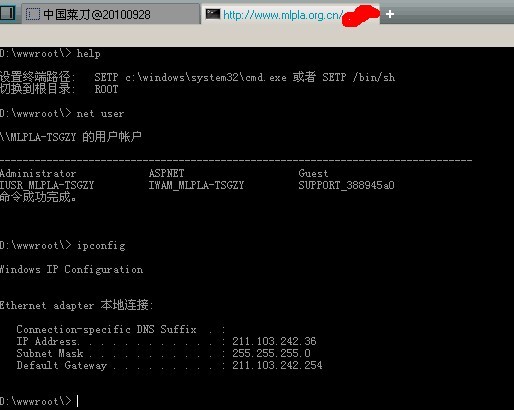

插入sql语句,直接对数据库中的管理员表进行操作,在管理员表处添加管理员

网站后台也是默认的:

使用刚才添加的账号进行登录

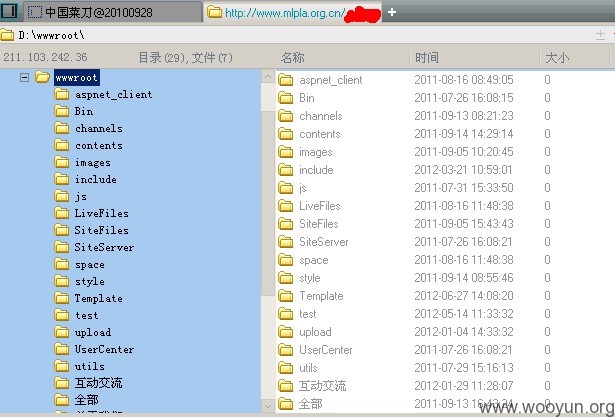

添加模板,类型选择为脚本.aspx,插入一句话

下面有图

ps:未做任何破坏、修改,只是友情检测,第一时间提交到wooyun,我是好人,不要诛我九族。发现服务器上有别的后门,管理员来一扫帚吧

漏洞证明:

修复方案:

审核语句,限制上传、修改

升级siteserver到最新版本,或者更换网站程序

版权声明:转载请注明来源 Jesus@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-07-02 17:41

厂商回复:

CNVD确认漏洞情况,由CNVD直接联系网站管理方处置。

参考提交者rank 值,rank 10

最新状态:

暂无